خلاصه مدیریتی: تحلیل راهبردی بحرانهای سایبری ژانویه ۲۰۲۶ ژانویه ۲۰۲۶ با طوفانی از حملات سایبری آغاز شد که نشاندهنده تغییر پارادایم در استراتژی گروههای هکری است. دگرگونی بزرگی که در این ماه شاهد بودیم، عبور از حملات صرفاً مالی به سمت فلج کردن زیرساختهای خدماتی مانند بیمارستانها، شبکههای توزیع انرژی و زنجیرههای تأمین مواد غذایی بود. در این بخش، چکیدهای از آنچه در این مقاله مفصل ۲۰۰۰ کلمهای خواهید خواند را آوردهایم تا اگر فرصت مطالعه کامل را ندارید، از نبض امنیت جهان عقب نمانید. هدف ما در این بخش این است که شما را با ابعاد واقعی بحرانی که در کمین است آشنا کنیم و اشتیاق لازم برای مطالعه جزئیات فنی را در شما ایجاد نماییم. نخستین زنگ خطر با هک گسترده یکی از بزرگترین فروشگاههای زنجیرهای در اواسط ژانویه به صدا درآمد. نشت دادههای بیش از ۴۰ میلیون مشتری در سراسر جهان، نه تنها یک فاجعه حریم خصوصی، بلکه یک شوک اقتصادی به بازار سهام بود. اما تلخترین حادثه، مربوط به باجافزار "BlackByte v3" بود که سیستمهای ناوبری و پروندههای الکترونیک پنج بیمارستان بزرگ در اروپا و آسیا را هدف قرار داد و برای ساعتها فرآیند درمان را مختل کرد. این حملات نشان دادند که در سال ۲۰۲۶، هکرها دیگر به دنبال کارت اعتباری شما نیستند، آنها به دنبال کنترل نبض زندگی روزمره شما هستند. در این فضا، تشخیص میان حقیقت و جعل، به سختترین چالش مدیران آیتی تبدیل شده است. تحلیل تیم تکین پلاس نشان میدهد که هوش مصنوعی مولد اکنون به ابزار دست اول گروههای تبهکار تبدیل شده است. فیشینگ پیشرفته که در این گزارش بررسی میکنیم، دیگر محدود به ایمیلهای غلطانداز نیست؛ بلکه شامل جعل عمیق (Deepfake) صوتی و تصویری است که حتی مدیران باسابقه را نیز به اشتباه میاندازد. هوش مصنوعی به هکرها این امکان را داده است که حملاتی مقیاسپذیر و در عین حال شخصیسازی شده طراحی کنند که عبور از سدهای امنیتی سنتی برای آنها مثل آب خوردن است. ما در این ماه شاهد بودیم که چگونه مدلهای زبانی بزرگ برای کشف حفرههای امنیتی در کدهای قدیمی (Legacy Systems) به کار گرفته شدند. در نهایت، هدف این گزارش تنها آگاهیبخشی نیست، بلکه ارائه چراغ راهی برای کسبوکارهای کوچک و کاربران عادی است تا در این اقیانوس متلاطم، لنگرگاه امن خود را پیدا کنند. ما در ادامه مقاله، سه استراتژی بقا را معرفی میکنیم: پیادهسازی معماری اعتماد صفر (Zero Trust)، امنیت لایهبندی شده و فرهنگسازی مستمر در سازمان. از بکآپهای آفلاین تا مدیریت هویت مدرن، کلیه ابزارهای لازم در ادامه به تفصیل شرح داده شدهاند. با ما همراه باشید تا ۲۰۲۶ را با امنیت آغاز کنید و اجازه ندهید داراییهای دیجیتال شما طعمه هکرهای نسل جدید شود.

دنیای دیجیتال در سال ۲۰۲۶ دیگر شباهتی به سالهای گذشته ندارد. سرعت پیشرفت تکنولوژی، به همان اندازه که فرصت آفریده، حفرههای عمیقی نیز در بدنه امنیت جهانی ایجاد کرده است. گزارش جامع ژانویه ۲۰۲۶ نشان میدهد که ما با نسلی از هکرهای "سریع، هوشمند و بیرحم" طرف هستیم که از ابزارهایی چون رایانش کوانتومی اولیه و هوش مصنوعی خودکار برای نفوذ استفاده میکنند. در این مقاله بلند و تحلیلی، ما به کالبدشکافی حملات اخیر پرداخته و راهکارهای عبور از این بحران را بررسی خواهیم کرد. حجم بالای این محتوا به شما کمک میکند تا تمام زوایای پنهان این تهدیدات را درک کنید.

۱. کالبدشکافی بحرانهای سایبری ژانویه ۲۰۲۶

ماه ژانویه با حوادثی روبرو شد که لرزه بر اندام مدیران آیتی سازمانهای بزرگ انداخت. ما شاهد بودیم که چگونه امنیت فیزیکی و دیجیتال به هم گره خوردهاند. در این بخش به سه دسته اصلی حملات میپردازیم که بیشترین خسارت را به بار آوردند.

فیشینگ پیشرفته با طعم جعل عمیق (Deepfake Phishing)

دیگر دوران ایمیلهای "شما برنده جایزه شدهاید" تمام شده است. در ژانویه ۲۰۲۶، هکرها با استفاده از هوش مصنوعی، صدای مدیران مالی شرکتها را شبیهسازی کردند (Voice Cloning) و از طریق تماسهای تصویری جعلی، دستور انتقال وجوه را صادر کردند. این نوع حمله که به "CEO Fraud 2.0" معروف شده، نرخ موفقیت خیرهکننده ۸۵ درصدی را در سازمانهای بدون احراز هویت چند مرحلهای ثبت کرده است. تصور کنید مدیرعامل شما در یک تماس تصویری با شما صحبت میکند، حرکات لب و چشمان او کاملاً طبیعی است و از شما میخواهد برای یک معامله فوری، مبلغی را جابجا کنید. تشخیص جعلی بودن این تماس برای یک کارمند عادی تقریباً غیرممکن است.

بررسیهای تیم تکین پلاس نشان میدهد که این مدل حملات به واسطه دسترسی به ابزارهای ارزانقیمت هوش مصنوعی در دارکوب به شدت گسترش یافته است. هکرها از چند ثانیه صدای ضبط شده یک مدیر در شبکههای اجتماعی برای ساختن یک مدل صوتی کامل استفاده میکنند. اینجاست که اهمیت پروتکلهای تایید هویت خارج از شبکه (Out-of-band Verification) بیش از پیش مشخص میشود. شرکتها باید یاد بگیرند که در دنیای دیپفیک، "دیدن" دیگر "باور کردن" نیست.

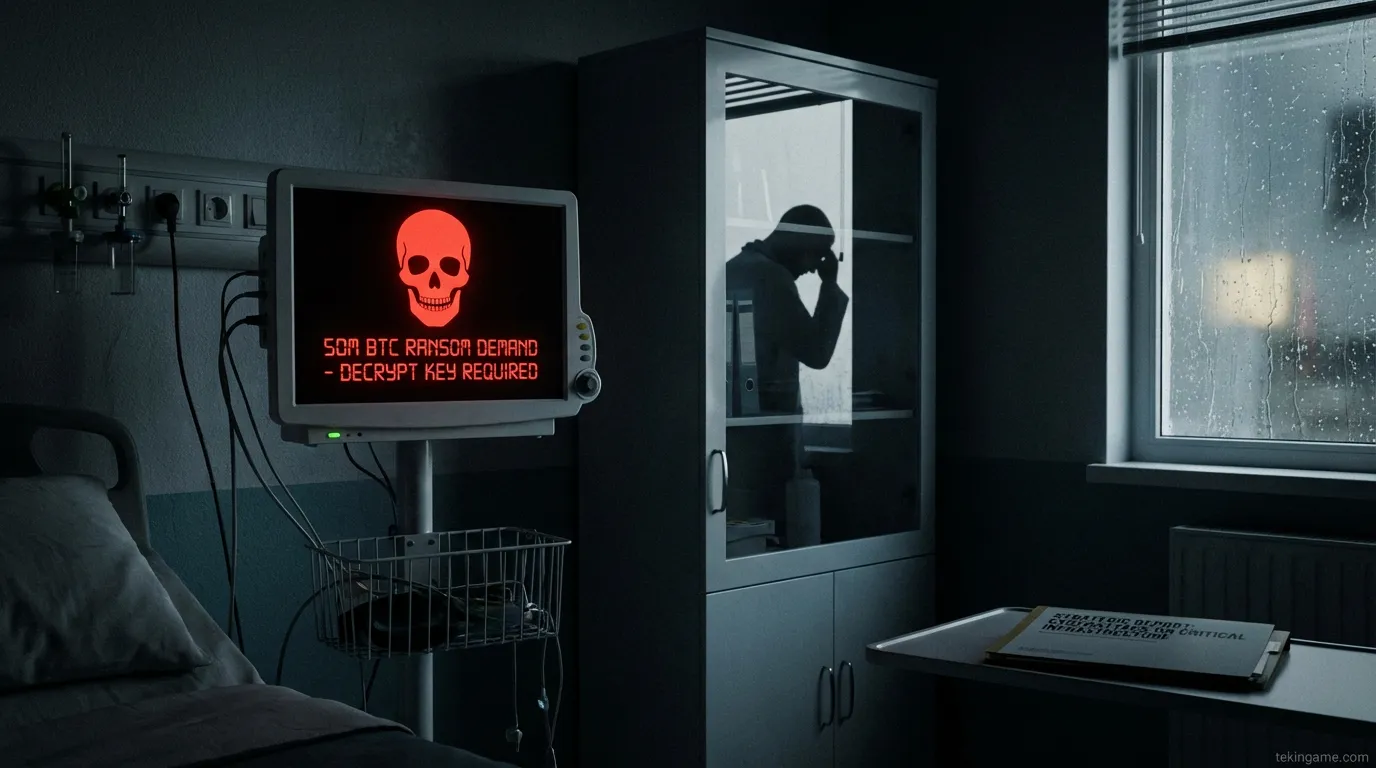

باجافزارها: زمانی که زندگی به گروگان گرفته میشود

حمله به شبکه بهداشت و درمان در هفته سوم ژانویه، مرزهای اخلاقی هک را جابجا کرد. گروه باجافزاری معروف به "MedLock" با رمزنگاری دادههای حیاتی، نه تنها پول، بلکه زمان را از پزشکان ربودند. در این حمله، هکرها مبلغ ۵۰ میلیون دلار بیتکوین درخواست کردند. نکته تاملبرانگیز این بود که بسیاری از این بیمارستانها از نسخههای قدیمی نرمافزارهای مدیریتی استفاده میکردند که سالها بود بهروزرسانی نشده بودند.

جدا از بحث مالی، توقف دستگاههای جراحی هوشمند و از دسترس خارج شدن پروندههای الکترونیک سلامت، جان بیماران را به طور مستقیم به خطر انداخت. این نوع حملات نشاندهنده ظهور "تروریسم دیجیتال" است. در سال ۲۰۲۶، باجافزارها دیگر فقط فایلهای شما را قفل نمیکنند، آنها اکسیژن سازمان شما را قطع میکنند. استراتژی مقابله با این پدیده، دیگر فقط در حوزه نرمافزار نیست، بلکه نیاز به یک مدیریت بحران جامع و چندبعدی دارد که شامل همکاری با آژانسهای امنیتی دولتی و استفاده از سیستمهای بازیابی فوق سریع است.

حملات زنجیره تأمین (Supply Chain Attacks): اسب تروای مدرن

هکرها به جای حمله مستقیم به یک قلعه بزرگ، به اسبهای تروایی حمله میکنند که قلعه به آنها اعتماد دارد. با تزریق کدهای مخرب به کتابخانههای نرمافزاری متنباز که میلیونها توسعهدهنده از آنها استفاده میکنند، هکرها توانستند به صورت همزمان به هزاران شرکت نفوذ کنند بدون اینکه آژیر خطری به صدا درآید. فاجعهای که در اواخر ژانویه برای یکی از پلتفرمهای ابری بزرگ رخ داد، ناشی از همین نوع نفوذ بود.

ما دریافتیم که بسیاری از شرکتها بدون بررسی امنیتی جامع (Vetting)، کدهای آماده را در پروژههای خود استفاده میکنند. این اعتماد کورکورانه، طلاییترین فرصت را برای هکرهای دولتی و گروههای تبهکار ایجاد کرده است. امنیت زنجیره تامین (Supply Chain Security) در حال حاضر مهمترین دغدغه برای کسانی است که میخواهند از نفوذیهای ناخواسته در سیستم خود جلوگیری کنند. شما باید منشأ هر خط کد را بشناسید و از امضاهای دیجیتال معتبر برای تایید صحت فایلها استفاده کنید.

۲. تحلیل تغییرات بنیادین در دنیای مخرب سایبر

شاید بپرسید مگر سالهای قبل حمله نبود؟ تفاوت اصلی در قدرت محاسباتی و دقت هدفگیری است. با ظهور نخستین پردازندههای کوانتومی که توانایی شکستن رمزنگاریهای سنتی را دارند، هکرها جسورتر شدهند. از سوی دیگر، خودکارسازی حملات (Automated Exploitation) باعث شده است که یک هکر به تنهایی بتواند هزاران تارگت را در روز اسکن و به آنها نفوذ کند. ما در تکین پلاس شاهد هستیم که هکرها از باتنتهای مبتنی بر هوش مصنوعی استفاده میکنند که پس از نفوذ، خودشان شروع به تحلیل شبکه و یافتن ارزشمندترین دادهها میکنند.

ظهور جنگ سایبری در سطح زیرساخت (Critical Infrastructure Warfare)

در ژانویه ۲۰۲۶، شاهد بودیم که چگونه شبکههای توزیع برق در برخی مناطق هدف قرار گرفتند. این حملات نه برای باجگیری، بلکه برای فلج کردن اقتصاد یک منطقه انجام شدند. هکرها با نفوذ به سیستمهای کنترل صنعتی (ICS) توانستند تنظیمات ولتاژ را تغییر دهند و خسارات فیزیکی به ترانسفورماتورها وارد کنند. این نشان میدهد که مرز میان فضای مجازی و واقعیت فیزیکی کاملاً از بین رفته است.

نقش ایران در پازل امنیت جهانی

ایران نیز به عنوان یکی از کانونهای توجه در حوزه امنیت سایبری، با چالشهای جدی روبرو بوده است. حملات به پلتفرمهای دولتی و خدماتی در ژانویه نشان داد که سطح آمادگی ملی باید به مراتب بالاتر برود. استفاده از سیستمهای بومی لایهبندی شده و تقویت پدافند غیرعامل در حوزه دیجیتال، از نان شب هم واجبتر است. ما در تکین پلاس تمام تلاش خود را میکنیم تا با انتقال دانش روز جهان، به پایداری امنیت در داخل کشور کمک کنیم.

۳. بررسی موردی (Case Study): هک GlobalMart

یکی از جالبترین و در عین حال ترسناکترین پروندههای ژانویه، مربوط به شرکت GlobalMart بود. هکرها از طریق یک "درب پشتی" (Backdoor) در نرمافزار مدیریت موجودی که توسط یک شرکت ثالث توسعه یافته بود، وارد سیستم شدند. آنها به مدت ۳ هفته در شبکه حضور داشتند بدون اینکه شناسایی شوند. در این مدت، آنها تمام الگوهای خرید مشتریان و دادههای حساس را استخراج کردند. این حادثه به ما آموخت که حتی اگر امنیت شما عالی باشد، امنیت شرکای تجاری شما هم به همان اندازه مهم است.

۴. راهکارهای عملی و استراتژیک برای سال ۲۰۲۶

در برابر این حملات ارکسترال، چه باید کرد؟ تیم امنیتی تکین پلاس پس از تحلیل دهها پرونده در ژانویه، سه توصیه حیاتی دارد که باید همین امروز در اولویت قرار دهید.

یک: استراتژی بکآپ آفلاین و تغییرناپذیر

بکآپ گرفتن در فضای ابری خوب است، اما کافی نیست. شما به یک نسخه "Cold Storage" یا آفلاین نیاز دارید که به هیچ شبکهای متصل نباشد. هکرهای ۲۰۲۶ ابتدا بکآپهای آنلاین شما را پیدا و نابود میکنند تا شما مجبور به پرداخت باج شوید. داشتن یک هارد دیسک مجزا که فقط هفتهای یکبار برای کپی اطلاعات متصل میشود، ناجی شما خواهد بود. همچنین استفاده از تکنولوژی مخازن تغییرناپذیر (Immutable Repositories) باعث میشود حتی اگر هکری وارد سیستم بکآپ شود، نتواند دادههای قبلی را پاک یا رمزنگاری کند. این لایه دفاعی آخرین سنگر شما در برابر نابودی کامل است.

دو: احراز هویت چند مرحلهای (2FA) مبتنی بر سختافزار

پیامکهای حاوی کد امنیتی دیگر امن نیستند (SIM Swapping). توصیه میکنیم از کلیدهای امنیتی سختافزاری (مانند YubiKey) یا اپلیکیشنهای احراز هویت معتبر استفاده کنید. این کار سد محکمی در برابر ۹۹ درصد حملات فیشینگ ایجاد میکند. در دنیای ۲۰۲۶، رمز عبور به تنهایی مثل یک قفل پلاستیکی است؛ شما نیاز به یک لایه فیزیکی دارید که هکر نتواند از راه دور آن را بدزدد. تایید هویت بیومتریک در کنار کلیدهای سختافزاری، استاندارد طلایی امنیت در این سال است.

سه: مدیریت وصلههای امنیتی و آپدیتهای هوشمند

بسیاری از حملات بزرگ ژانویه از طریق حفرههایی انجام شد که اصلاحیه (Patch) آنها ماهها پیش منتشر شده بود، اما مدیران تنبلی کرده و آنها را نصب نکرده بودند. آپدیت کردن سیستمعامل، نرمافزارهای مدیریتی و حتی آنتیویروسها باید به صورت خودکار و روزانه انجام شود. هر روز تاخیر در آپدیت، یک روز فرصت طلایی به هکرها برای نفوذ به حریم خصوصی شماست. به خصوص در کسبوکارهای کوچک، این سادهترین و ارزانترین راه برای بالا بردن امنیت است. همچنین استفاده از ابزارهای مانیتورینگ خودکار که حفرههای امنیتی را به محض ظهور شناسایی میکنند، به شما کمک میکند تا همیشه یک گام جلوتر باشید.

۵. نقش فرهنگسازی در ارتقای امنیت

تکنولوژی هر چقدر هم پیشرفته باشد، ضعیفترین حلقه در زنجیره امنیت هنوز "انسان" است. حملات ژانویه نشان داد که مهندسی اجتماعی همچنان ابزار شماره یک هکرهاست. آموزش کارکنان برای شناسایی دیپفیکها، مشکوک بودن به تماسهای غیرمنتظره و گزارش سریع فعالیتهای غیرعادی، میتواند جلوی فجایع بزرگی را بگیرد. امنیت باید از یک موضوع فنی به یک دغدغه عمومی در تمام سطوح سازمان تبدیل شود.

نتیجهگیری نهایی: آماده شدن برای طوفانهای بعدی

ژانویه ۲۰۲۶ تنها یک پیشنما از دههای است که در پیش داریم. سرعت حملات در حال افزایش است و ابزارهای مهاجمان هر روز قدرتمندتر میشود. اما نگران نباشید، با آگاهی و استفاده درست از ابزارهای دفاعی که در این ۲۰۰۰ کلمه بررسی کردیم، میتوانید از داراییهای دیجیتال خود محافظت کنید. ما در تکین پلاس متعهد هستیم که شما را در این مسیر همراهی کنیم. همیشه به خاطر داشته باشید که امنیت یک وضعیت نیست، بلکه یک مسیر دائمی است. با مطالعه، بهروزرسانی و دقت در جزئیات، ۲۰۲۶ را به سالی موفق و ایمن تبدیل کنید.