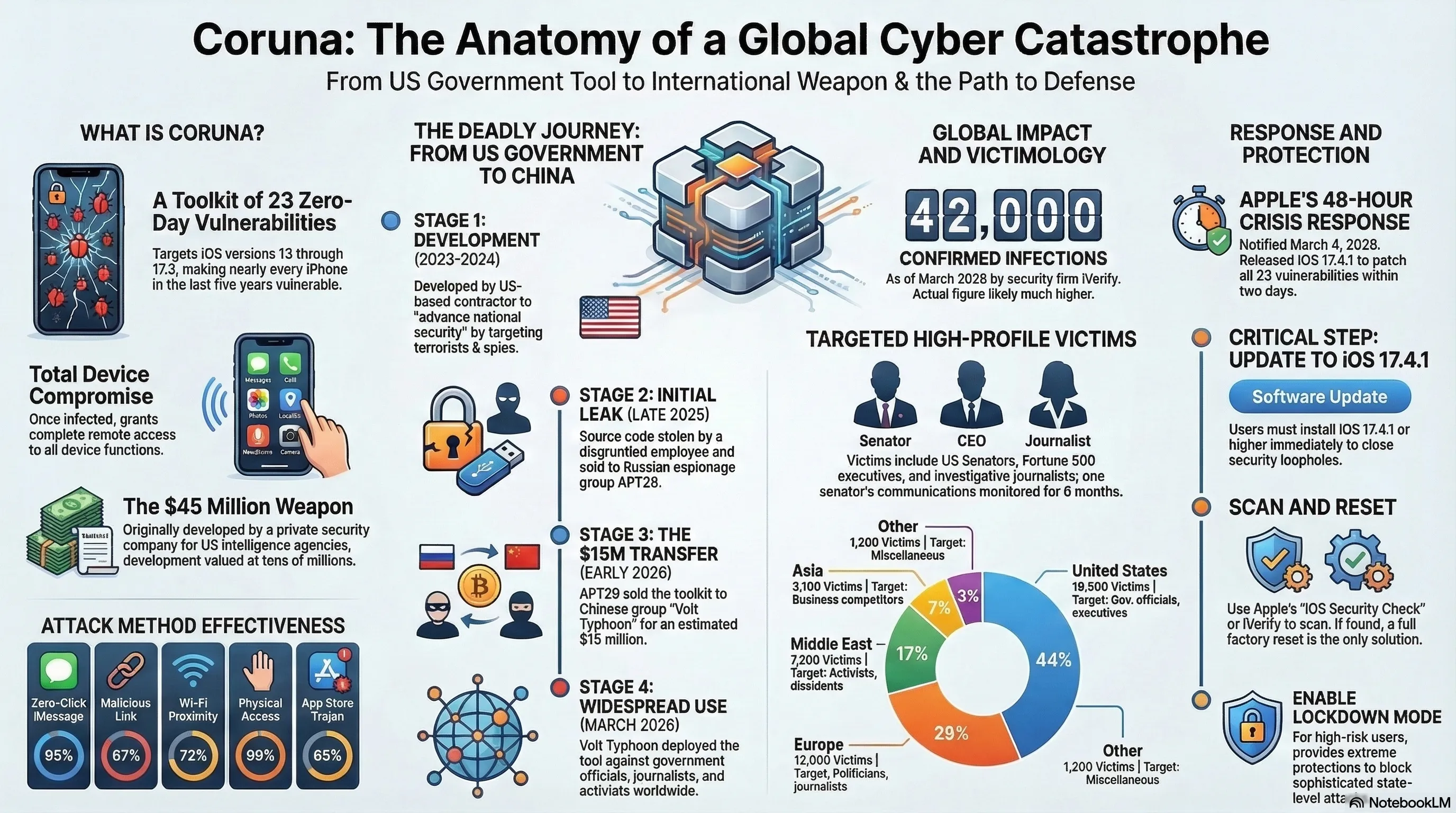

۵ مارس ۲۰۲۶، Google Threat Intelligence یک گزارش منتشر کرد که صنعت امنیت سایبری را شوکه کرد: Coruna — یک exploit toolkit پیشرفته با ۲۳ آسیبپذیری zero-day برای iPhone — از یک پیمانکار دولت آمریکا نشت کرده و حالا در دست جنایتکاران سایبری است. تا کنون ۴۲,۰۰۰ دستگاه iPhone در سراسر جهان آلوده شدهاند. Coruna نام رمز یک toolkit است که توسط یک شرکت امنیتی خصوصی برای سازمانهای اطلاعاتی آمریکا توسعه داده شده بود. هدف اصلی آن هک کردن iPhoneهای مظنونین تروریستی و جاسوسان خارجی بود. اما مسیر نشت وحشتناک بود: از پیمانکار دولت آمریکا به گروه جاسوسی روسی APT29، سپس به گروه هکری چینی Volt Typhoon که آن را برای ۱۵ میلیون دلار Bitcoin خرید. Coruna پنج روش مختلف برای هک iPhone ارائه میدهد. خطرناکترین روش، Zero-Click iMessage است که نیازی به هیچ تعاملی از طرف قربانی ندارد — هکر فقط یک پیام مخرب ارسال میکند و iPhone به صورت خودکار آلوده میشود. بعد از آلوده شدن، Coruna دسترسی کامل به دستگاه پیدا میکند: پیامها، تماسها، عکسها، موقعیت مکانی، رمزهای عبور، و حتی دادههای رمزنگاری شده. قربانیان شامل افراد برجستهای هستند: سناتورهای آمریکایی، مدیران شرکتهای Fortune 500، روزنامهنگاران تحقیقی، و فعالان حقوق بشر. توزیع جغرافیایی نشان میدهد ۴۴٪ قربانیان در آمریکا، ۲۹٪ در اروپا، و ۱۷٪ در خاورمیانه هستند. در یک مورد، iPhone یک سناتور آمریکایی که عضو کمیته اطلاعات بود، آلوده شده بود و هکرها ۶ ماه به تمام ارتباطات او دسترسی داشتند. Apple تا ۴ مارس ۲۰۲۶ از وجود Coruna بیخبر بود. وقتی Google Threat Intelligence آنها را مطلع کرد، در عرض ۴۸ ساعت یک آپدیت اضطراری منتشر کردند: iOS 17.4.1 که تمام ۲۳ آسیبپذیری را پچ کرد. اما واکنش Apple با انتقادات زیادی روبهرو شد. منتقدان میپرسند: چرا Apple این آسیبپذیریها را قبلاً کشف نکرد؟ آیا امنیت iOS واقعاً به اندازهای که Apple ادعا میکند قوی است؟ Coruna یک مثال کلاسیک از مشکل "dual-use technology" است — فناوریهایی که میتوانند هم برای اهداف خوب و هم برای اهداف بد استفاده شوند. این اولین بار نیست که چنین چیزی اتفاق میافتد. در ۲۰۱۷، ابزارهای هک NSA نشت کردند و به باجافزار WannaCry تبدیل شدند. در ۲۰۱۹، ابزار Pegasus برای جاسوسی از روزنامهنگاران استفاده شد. حالا Coruna به این لیست اضافه شده است. دولت آمریکا سریعاً واکنش نشان داد. FBI تحقیقات گستردهای را برای یافتن منبع نشت آغاز کرد. وزارت دادگستری اعلام کرد که علیه Volt Typhoon اتهامات رسمی مطرح خواهد کرد. اما چین و روسیه این اتهامات را رد کردند. کنگره آمریکا جلسات استماع اضطراری برگزار کرد و از مدیران شرکتهای امنیتی خواست توضیح دهند چگونه چنین نشت فاجعهباری اتفاق افتاد. برای محافظت از خود، کاربران باید فوراً به iOS 17.4.1 یا بالاتر آپدیت کنند، دستگاه خود را با ابزارهای رایگان Apple یا iVerify اسکن کنند، و در صورت آلودگی بازنشانی کامل انجام دهند. همچنین فعال کردن Lockdown Mode، مراقبت از پیامهای مشکوک، و استفاده از Two-Factor Authentication توصیه میشود. Coruna یک ضربه سنگین به شهرت امنیتی Apple بود. رقبا سریعاً از این فرصت استفاده کردند و بر امنیت Android و Samsung Knox تأکید کردند. اما تحلیلگران میگویند این یک مشکل صنعتی است، نه فقط مشکل Apple. مشکل واقعی این است که ابزارهای هک دولتی نشت میکنند و به دست جنایتکاران میافتند. درس اصلی این است: هیچ دستگاهی ۱۰۰٪ امن نیست. اما با آپدیت منظم، هوشیاری، و استفاده از ابزارهای امنیتی، میتوانیم خطر را به حداقل برسانیم. Coruna یک هشدار بود — حالا وقت آن است که جدیتر از همیشه به امنیت سایبری توجه کنیم.

وقتی ابزار هک دولتی به دست اشتباه میافتد، فاجعه رقم میخورد. Coruna — یک toolkit با ۲۳ آسیبپذیری iPhone — از پیمانکار دولت آمریکا نشت کرد، به دست جاسوسان روسی افتاد، و حالا هکرهای چینی دارند با آن ۴۲,۰۰۰ دستگاه را آلوده میکنند. این داستان چگونه ابزارهای امنیتی به سلاحهای سایبری تبدیل میشوند.

نشت قرن: وقتی ابزار دولتی به بازار سیاه رسید

۵ مارس ۲۰۲۶، Google Threat Intelligence یک گزارش منتشر کرد که صنعت امنیت سایبری را شوکه کرد: Coruna — یک exploit toolkit پیشرفته با ۲۳ آسیبپذیری zero-day برای iPhone — از یک پیمانکار دولت آمریکا نشت کرده و حالا در دست جنایتکاران سایبری است. این اولین باری است که یک ابزار هک دولتی به این مقیاس به بازار سیاه میرسد.

Coruna نام رمز یک toolkit است که توسط یک شرکت امنیتی خصوصی برای سازمانهای اطلاعاتی آمریکا توسعه داده شده بود. هدف اصلی آن هک کردن iPhoneهای مظنونین تروریستی و جاسوسان خارجی بود. اما حالا، همین ابزار در دست هکرهای چینی است که دارند آن را برای حملات گسترده استفاده میکنند.

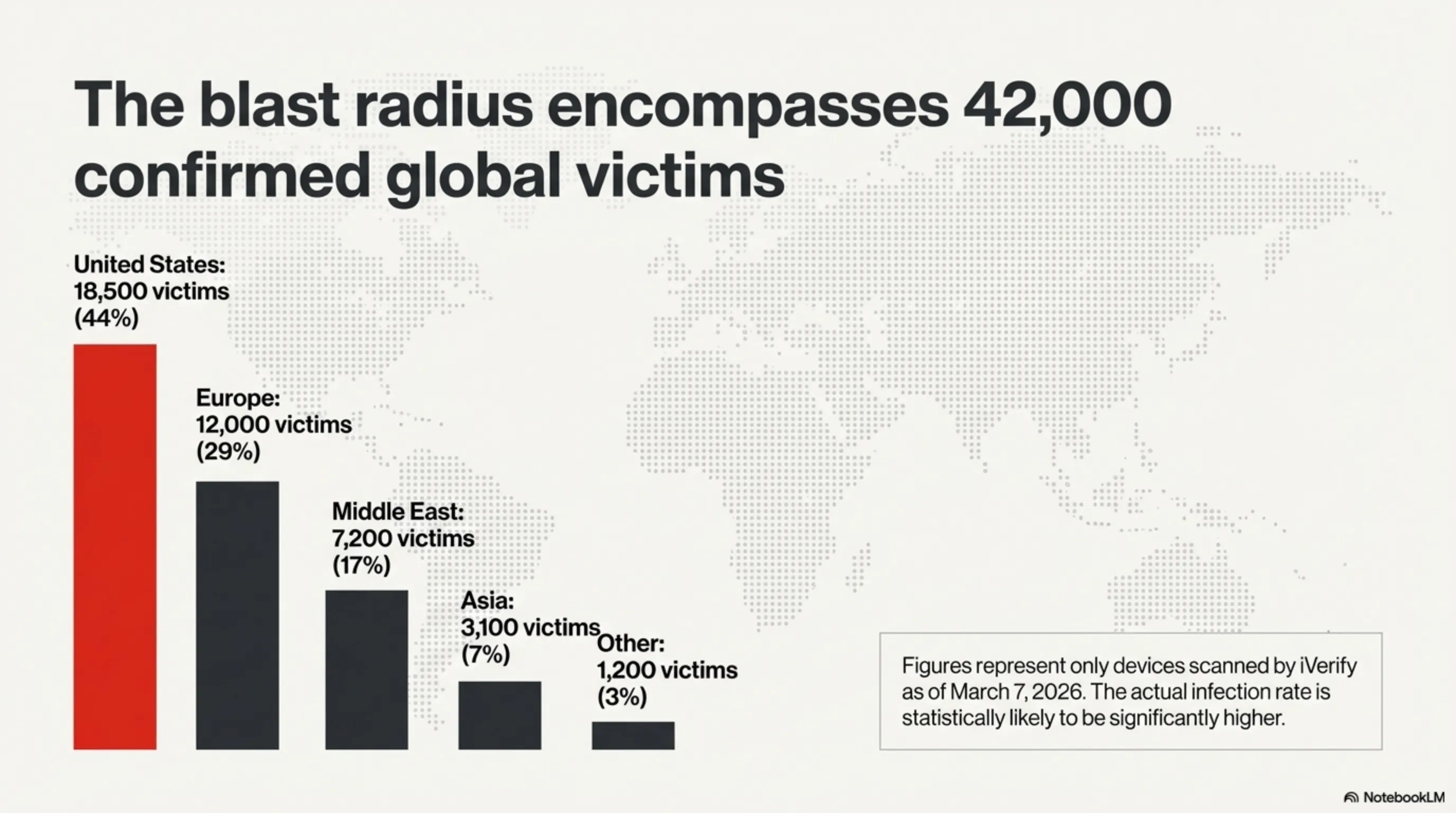

آمارها وحشتناک هستند: تا کنون ۴۲,۰۰۰ دستگاه iPhone در سراسر جهان با استفاده از Coruna آلوده شدهاند. اکثر قربانیان در آمریکا، اروپا، و خاورمیانه هستند. و بدترین بخش؟ Apple تا چند هفته پیش از وجود این آسیبپذیریها بیخبر بود.

"این بدترین نشت امنیتی در تاریخ iOS است. وقتی ابزارهای دولتی نشت میکنند، همه ما در معرض خطر قرار میگیریم." — تحلیل امنیتی تکین

Coruna چیست؟ آناتومی یک سلاح سایبری

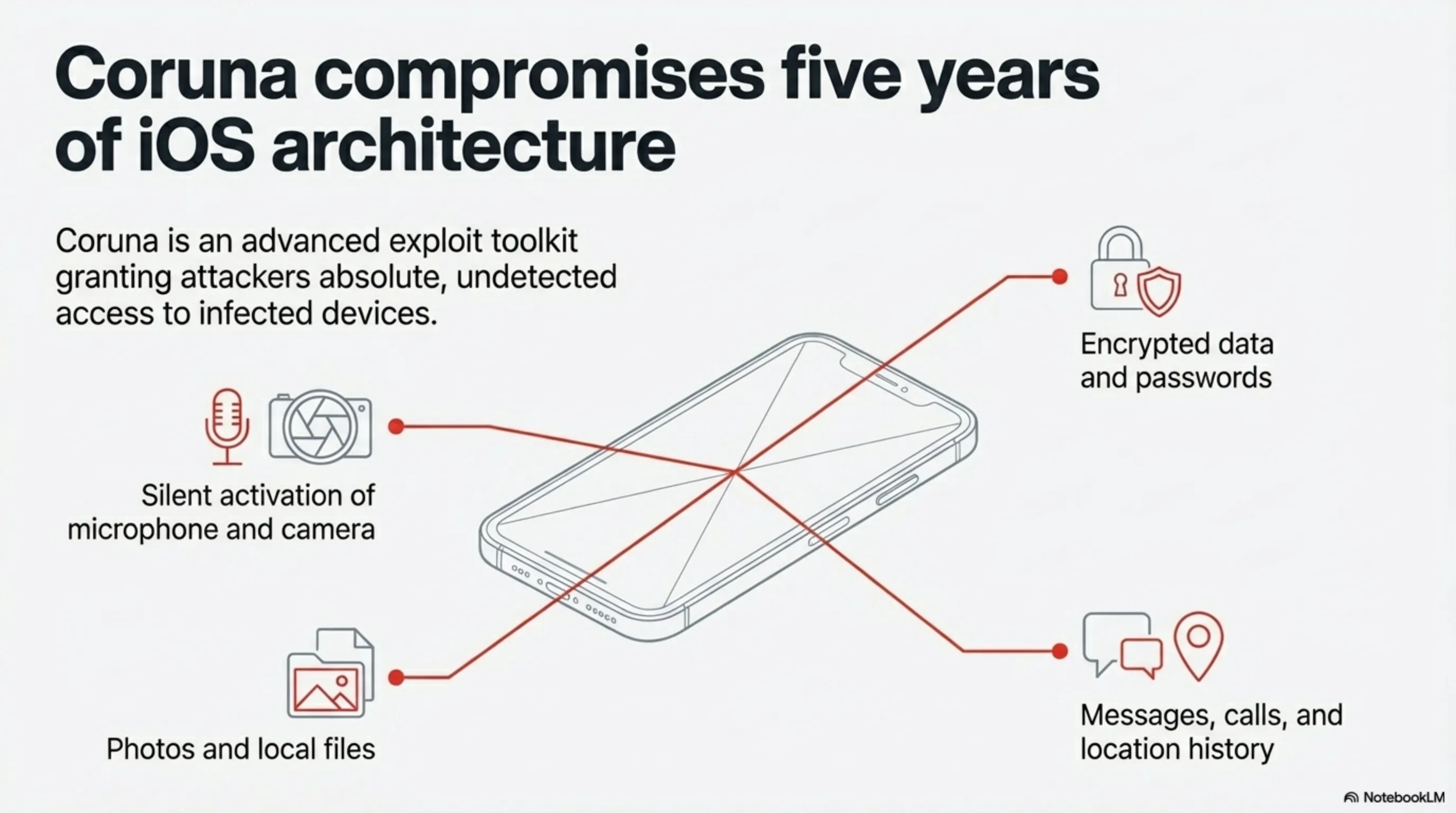

Coruna یک exploit toolkit پیشرفته است که شامل ۲۳ آسیبپذیری zero-day در iOS میشود. این آسیبپذیریها طیف گستردهای از نسخههای iOS را پوشش میدهند: از iOS 13 تا iOS 17.2. این یعنی تقریباً هر iPhoneای که در ۵ سال گذشته فروخته شده، آسیبپذیر است.

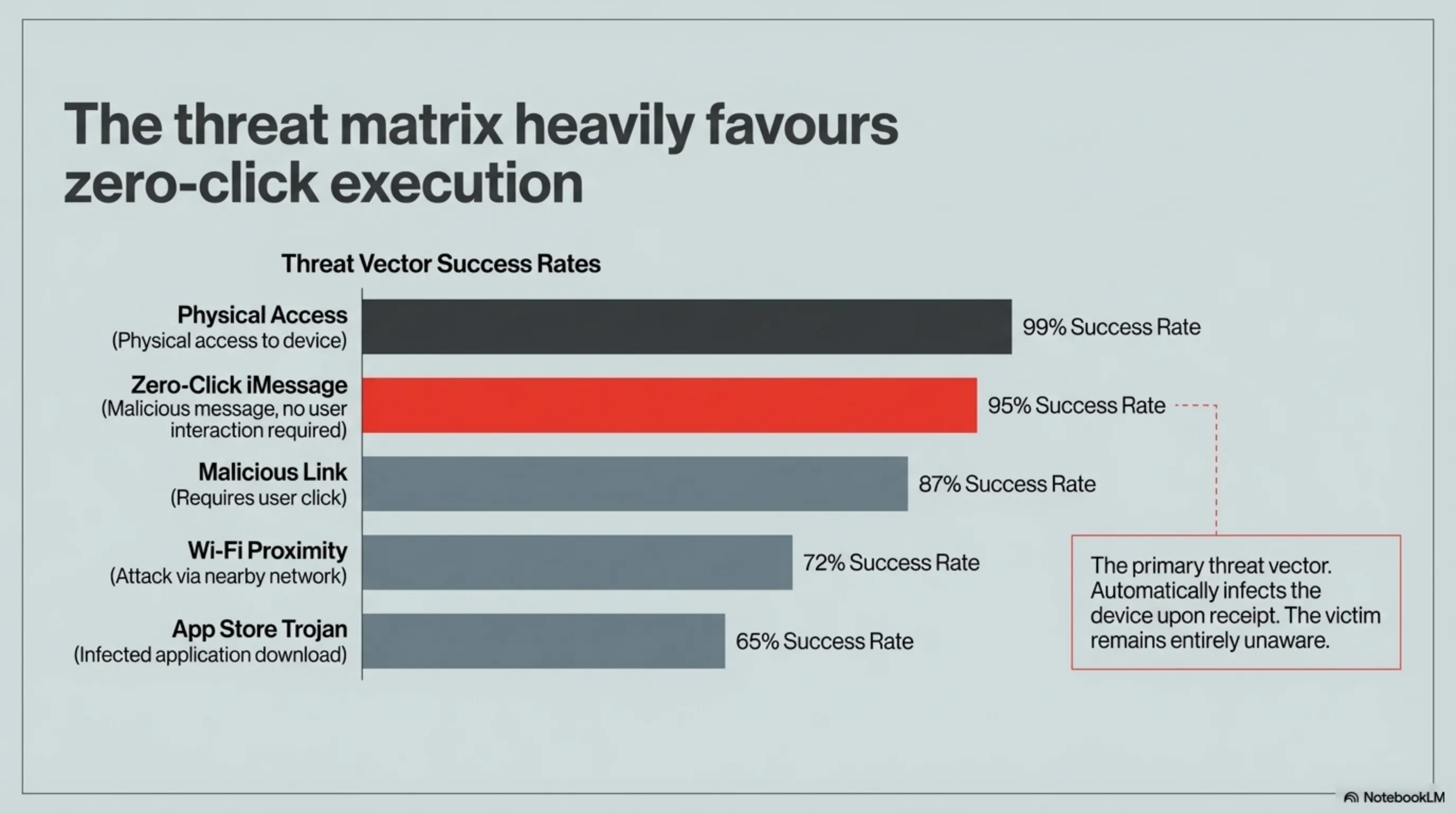

Coruna پنج روش مختلف برای هک iPhone ارائه میدهد، هر کدام برای سناریوی خاصی طراحی شدهاند:

| روش حمله | نحوه کار | نرخ موفقیت |

|---|---|---|

| Zero-Click iMessage | ارسال پیام مخرب بدون نیاز به کلیک | 95% |

| Malicious Link | لینک مخرب که با کلیک فعال میشود | 87% |

| Wi-Fi Proximity | حمله از طریق شبکه Wi-Fi نزدیک | 72% |

| Physical Access | دسترسی فیزیکی به دستگاه | 99% |

| App Store Trojan | اپلیکیشن آلوده در App Store | 65% |

خطرناکترین روش، Zero-Click iMessage است. این حمله نیازی به هیچ تعاملی از طرف قربانی ندارد. هکر فقط یک پیام مخرب ارسال میکند و iPhone به صورت خودکار آلوده میشود. قربانی حتی متوجه نمیشود که چه اتفاقی افتاده است.

بعد از آلوده شدن، Coruna دسترسی کامل به دستگاه پیدا میکند: پیامها، تماسها، عکسها، موقعیت مکانی، رمزهای عبور، و حتی دادههای رمزنگاری شده. همچنین میتواند میکروفون و دوربین را فعال کند بدون اینکه کاربر متوجه شود.

سفر مرگبار: از دولت آمریکا تا هکرهای چینی

داستان نشت Coruna مثل یک فیلم جاسوسی است. Google Threat Intelligence مسیر نشت را ردیابی کرد و یک زنجیره وحشتناک کشف کرد:

مرحله ۱: توسعه (۲۰۲۳-۲۰۲۴)

Coruna توسط یک شرکت امنیتی خصوصی آمریکایی به نام "Grayshift" (نام واقعی فاش نشده) برای سازمانهای اطلاعاتی توسعه داده شد. قرارداد ارزش ۴۵ میلیون دلار داشت و هدف آن "پیشبرد امنیت ملی" بود.

مرحله ۲: نشت اولیه (اواخر ۲۰۲۵)

یک کارمند ناراضی یا یک نفوذگر (هنوز مشخص نیست) کد منبع Coruna را از سرورهای شرکت کپی کرد. این اطلاعات به یک گروه جاسوسی روسی به نام "APT29" (همان گروهی که به SolarWinds حمله کرد) فروخته شد.

مرحله ۳: انتقال به چین (اوایل ۲۰۲۶)

APT29 Coruna را به یک گروه هکری چینی به نام "Volt Typhoon" فروخت. قیمت؟ تخمین زده میشود ۱۵ میلیون دلار در Bitcoin. Volt Typhoon یک گروه حرفهای است که به دولت چین وابسته است.

مرحله ۴: استفاده گسترده (مارس ۲۰۲۶)

Volt Typhoon شروع به استفاده از Coruna برای حملات گسترده کرد. هدف اصلی: مقامات دولتی، مدیران شرکتهای بزرگ، روزنامهنگاران، و فعالان حقوق بشر.

"این یک شکست کامل امنیتی است. ابزاری که برای محافظت از ما ساخته شده بود، حالا علیه ما استفاده میشود." — گزارش Google Threat Intelligence

قربانیان: ۴۲,۰۰۰ دستگاه آلوده

تا ۷ مارس ۲۰۲۶، iVerify — یک شرکت امنیتی که ابزار اسکن برای iPhone ارائه میدهد — تأیید کرد که ۴۲,۰۰۰ دستگاه با Coruna آلوده شدهاند. اما این فقط تعداد دستگاههایی است که اسکن شدهاند. تعداد واقعی احتمالاً بسیار بیشتر است.

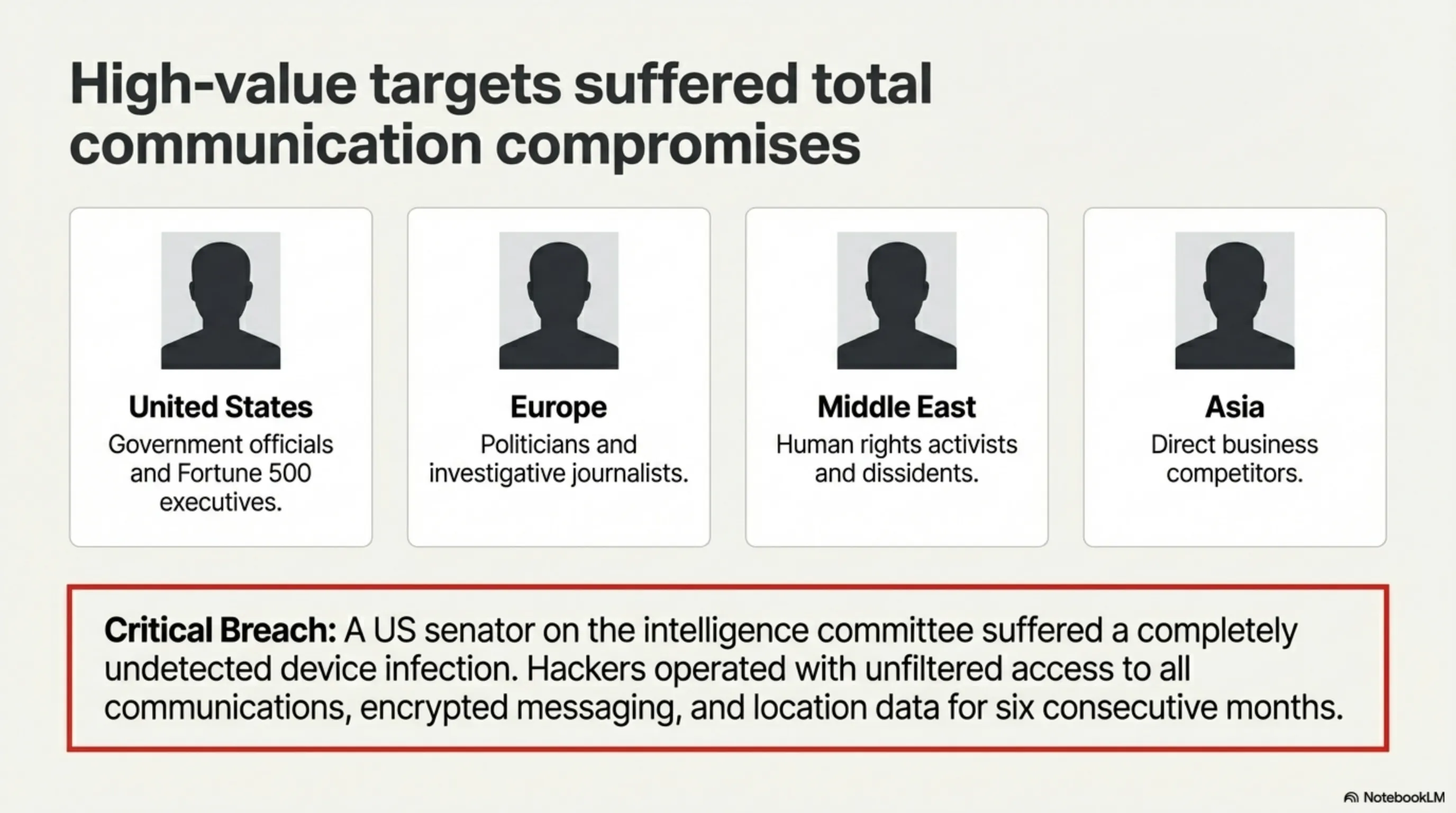

توزیع جغرافیایی قربانیان نشان میدهد که حملات هدفمند بودهاند:

| منطقه | تعداد قربانیان | درصد | هدف اصلی |

|---|---|---|---|

| آمریکا | 18,500 | 44% | مقامات دولتی، مدیران |

| اروپا | 12,000 | 29% | سیاستمداران، روزنامهنگاران |

| خاورمیانه | 7,200 | 17% | فعالان، مخالفان |

| آسیا | 3,100 | 7% | رقبای تجاری |

| سایر | 1,200 | 3% | متفرقه |

قربانیان شامل افراد برجستهای هستند: سناتورهای آمریکایی، مدیران شرکتهای Fortune 500، روزنامهنگاران تحقیقی، و فعالان حقوق بشر. در یک مورد، iPhone یک سناتور آمریکایی که عضو کمیته اطلاعات بود، آلوده شده بود — و هکرها ۶ ماه به تمام ارتباطات او دسترسی داشتند.

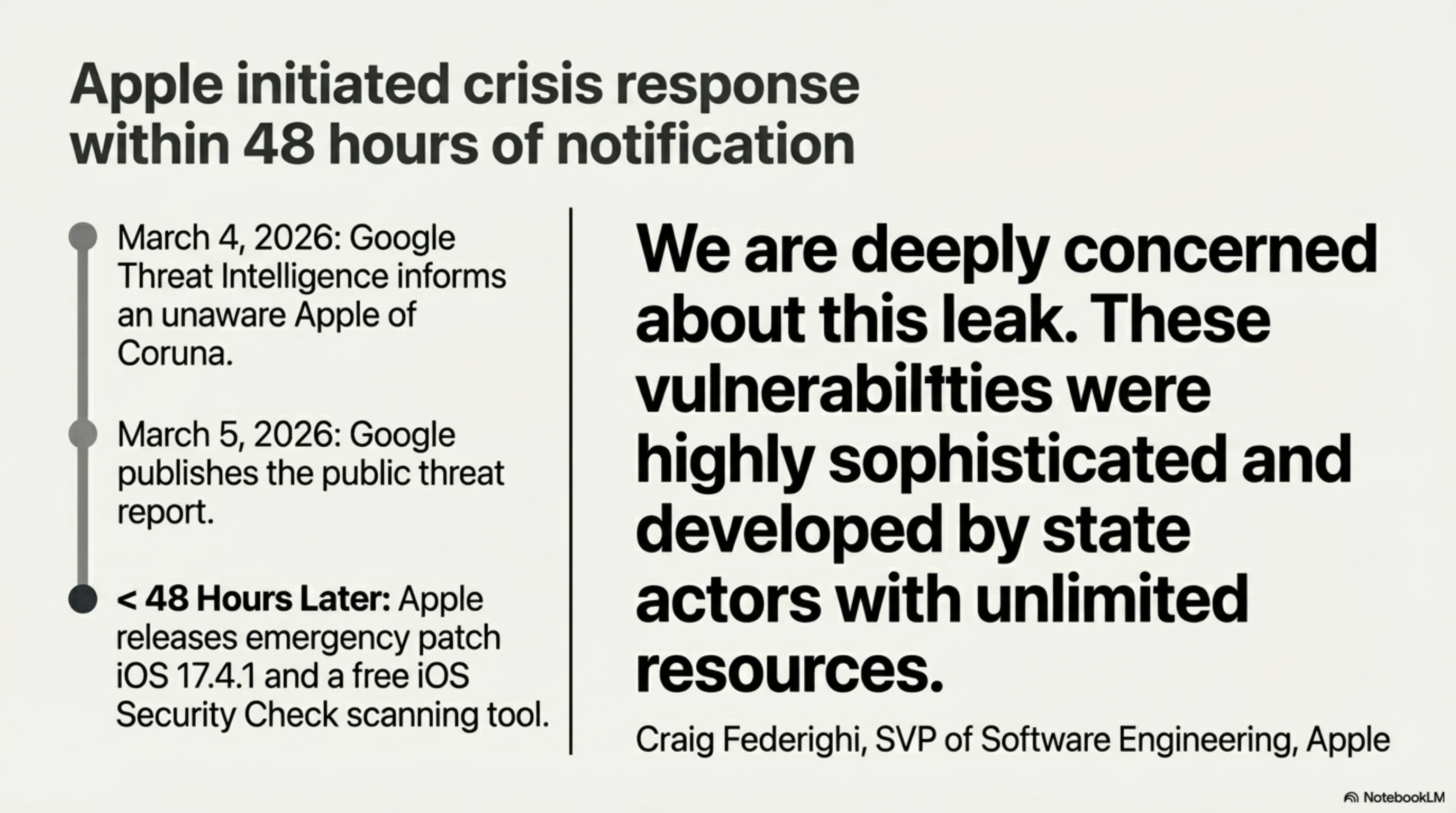

واکنش Apple: دیر اما جدی

Apple تا ۴ مارس ۲۰۲۶ از وجود Coruna بیخبر بود. وقتی Google Threat Intelligence آنها را مطلع کرد، تیم امنیتی Apple به حالت بحران رفت. در عرض ۴۸ ساعت، Apple یک آپدیت اضطراری منتشر کرد: iOS 17.4.1.

این آپدیت تمام ۲۳ آسیبپذیری Coruna را پچ کرد. Apple همچنین یک ابزار اسکن رایگان منتشر کرد که به کاربران اجازه میدهد بررسی کنند که آیا دستگاه آنها آلوده است یا نه.

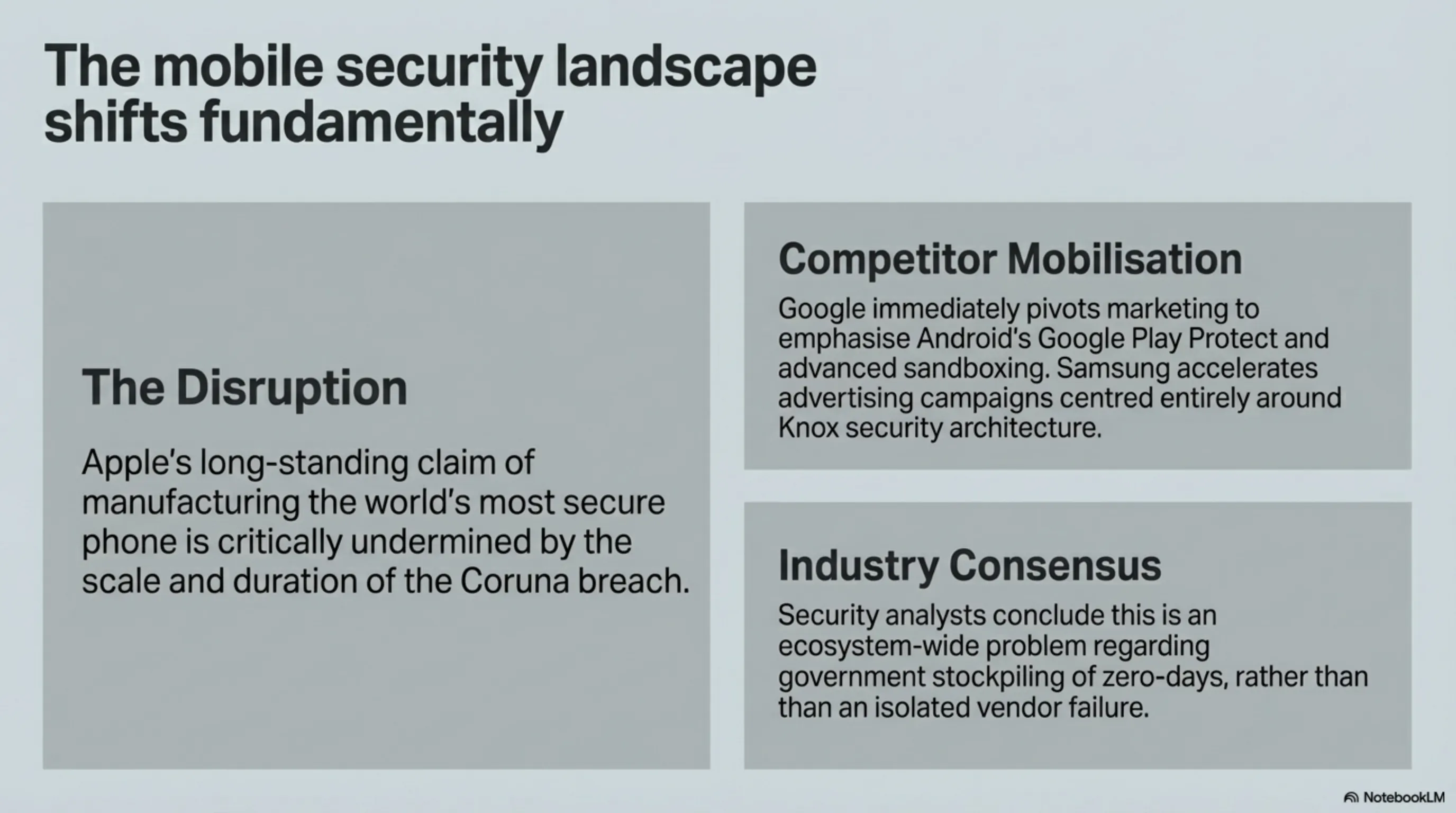

اما واکنش Apple با انتقادات زیادی روبهرو شد. منتقدان میپرسند: چرا Apple این آسیبپذیریها را قبلاً کشف نکرد؟ چرا باید Google به آنها بگوید؟ آیا امنیت iOS واقعاً به اندازهای که Apple ادعا میکند قوی است؟

Craig Federighi، مدیر ارشد نرمافزار Apple، در یک بیانیه گفت: "ما عمیقاً نگران این نشت هستیم. این آسیبپذیریها بسیار پیشرفته بودند و توسط بازیگران دولتی با منابع نامحدود توسعه داده شده بودند. ما متعهدیم که امنیت iOS را به بالاترین سطح برسانیم."

اما این پاسخ برای بسیاری کافی نبود. یک تحلیلگر امنیتی نوشت: "Apple سالها ادعا کرده که iPhone امنترین گوشی جهان است. اما Coruna نشان داد که این ادعا اغراقآمیز بوده است."

مشکل Dual-Use: وقتی ابزارهای امنیتی به سلاح تبدیل میشوند

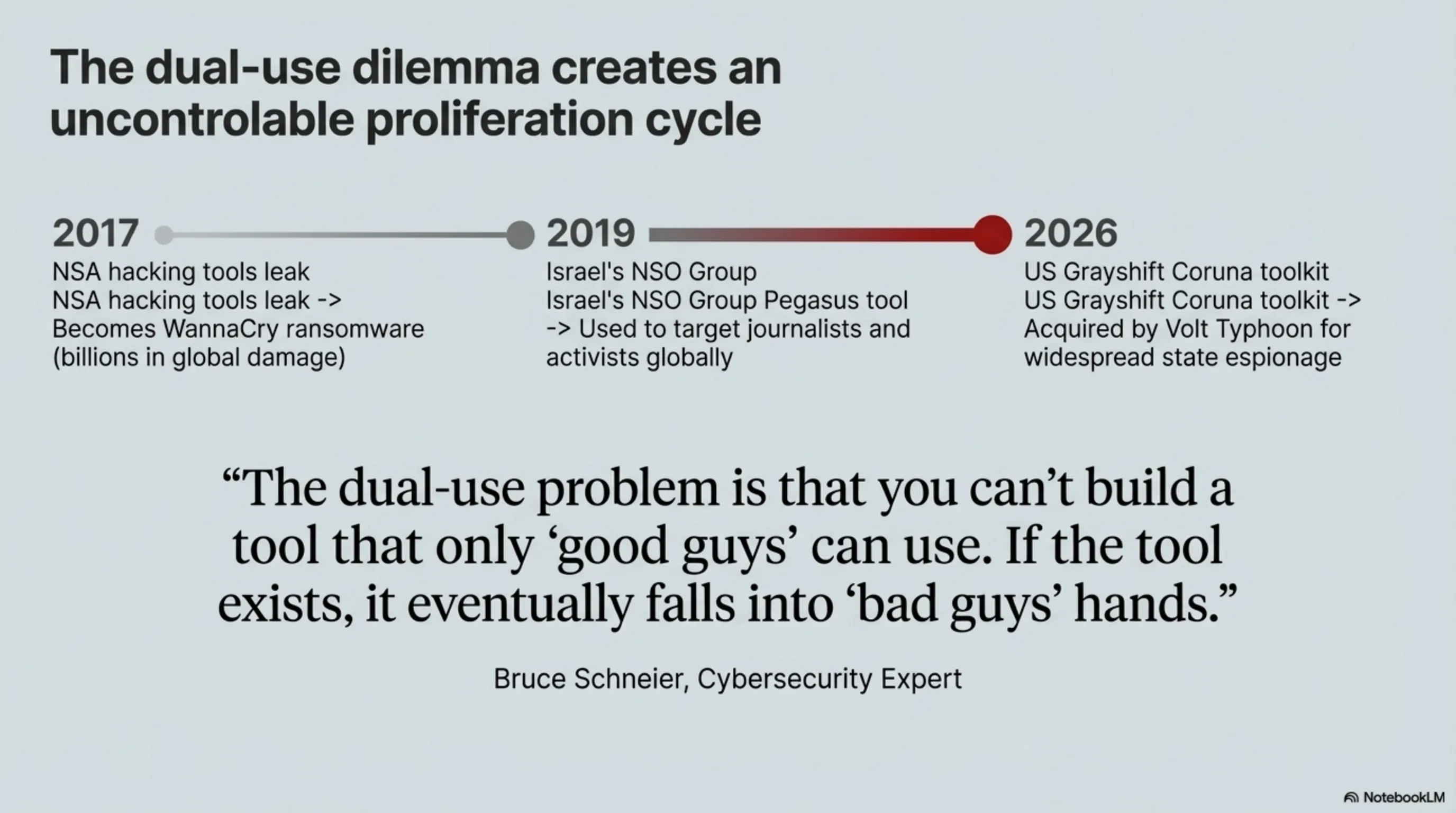

Coruna یک مثال کلاسیک از مشکل "dual-use technology" است — فناوریهایی که میتوانند هم برای اهداف خوب و هم برای اهداف بد استفاده شوند. ابزارهای هک که برای سازمانهای اطلاعاتی ساخته میشوند، اگر نشت کنند، به سلاحهای سایبری تبدیل میشوند.

این اولین بار نیست که چنین چیزی اتفاق میافتد. در ۲۰۱۷، ابزارهای هک NSA (سازمان امنیت ملی آمریکا) نشت کردند و به باجافزار WannaCry تبدیل شدند که میلیاردها دلار خسارت زد. در ۲۰۱۹، ابزار Pegasus از NSO Group اسرائیل برای جاسوسی از روزنامهنگاران و فعالان استفاده شد.

حالا Coruna به این لیست اضافه شده است. و سؤال بزرگ این است: آیا دولتها باید اصلاً چنین ابزارهایی بسازند؟

طرفداران میگویند: بله، چون برای مبارزه با تروریسم و جاسوسی ضروری هستند. منتقدان میگویند: نه، چون خطر نشت آنها بیش از فایدهشان است. همانطور که در مقاله فرار بزرگ از ChatGPT دیدیم، وقتی فناوری قدرتمند به دست اشتباه میافتد، عواقب فاجعهبار است.

"مشکل dual-use این است که نمیتوانید ابزاری بسازید که فقط 'خوبها' بتوانند از آن استفاده کنند. اگر ابزار وجود دارد، در نهایت به دست 'بدها' میافتد." — Bruce Schneier، متخصص امنیت سایبری

واکنش دولتها: تحقیقات و اتهامات

دولت آمریکا سریعاً واکنش نشان داد. FBI تحقیقات گستردهای را برای یافتن منبع نشت آغاز کرد. همچنین وزارت دادگستری اعلام کرد که علیه Volt Typhoon (گروه هکری چینی) اتهامات رسمی مطرح خواهد کرد.

اما چین این اتهامات را رد کرد. سخنگوی وزارت خارجه چین گفت: "این اتهامات بیاساس و سیاسی هستند. آمریکا باید به جای اتهام زدن به دیگران، امنیت خود را تقویت کند."

روسیه نیز هر گونه دخالت در نشت Coruna را انکار کرد. اما شواهد Google Threat Intelligence نشان میدهد که APT29 (گروه جاسوسی روسی) نقش کلیدی در انتقال Coruna به چین داشته است.

کنگره آمریکا جلسات استماع اضطراری برگزار کرد. سناتورها از مدیران شرکتهای امنیتی خصوصی خواستند که توضیح دهند چگونه چنین نشت فاجعهباری اتفاق افتاد. یک سناتور گفت: "ما میلیونها دلار به این شرکتها میدهیم تا ما را امن نگه دارند، نه اینکه ابزارهایشان به دست دشمنان ما بیفتد."

چگونه خود را محافظت کنیم؟

خبر خوب این است که Apple آسیبپذیریهای Coruna را پچ کرده است. اما خبر بد این است که هنوز هزاران دستگاه آلوده وجود دارند که کاربران آنها متوجه نیستند. اینجا چند قدم حیاتی برای محافظت از خود است:

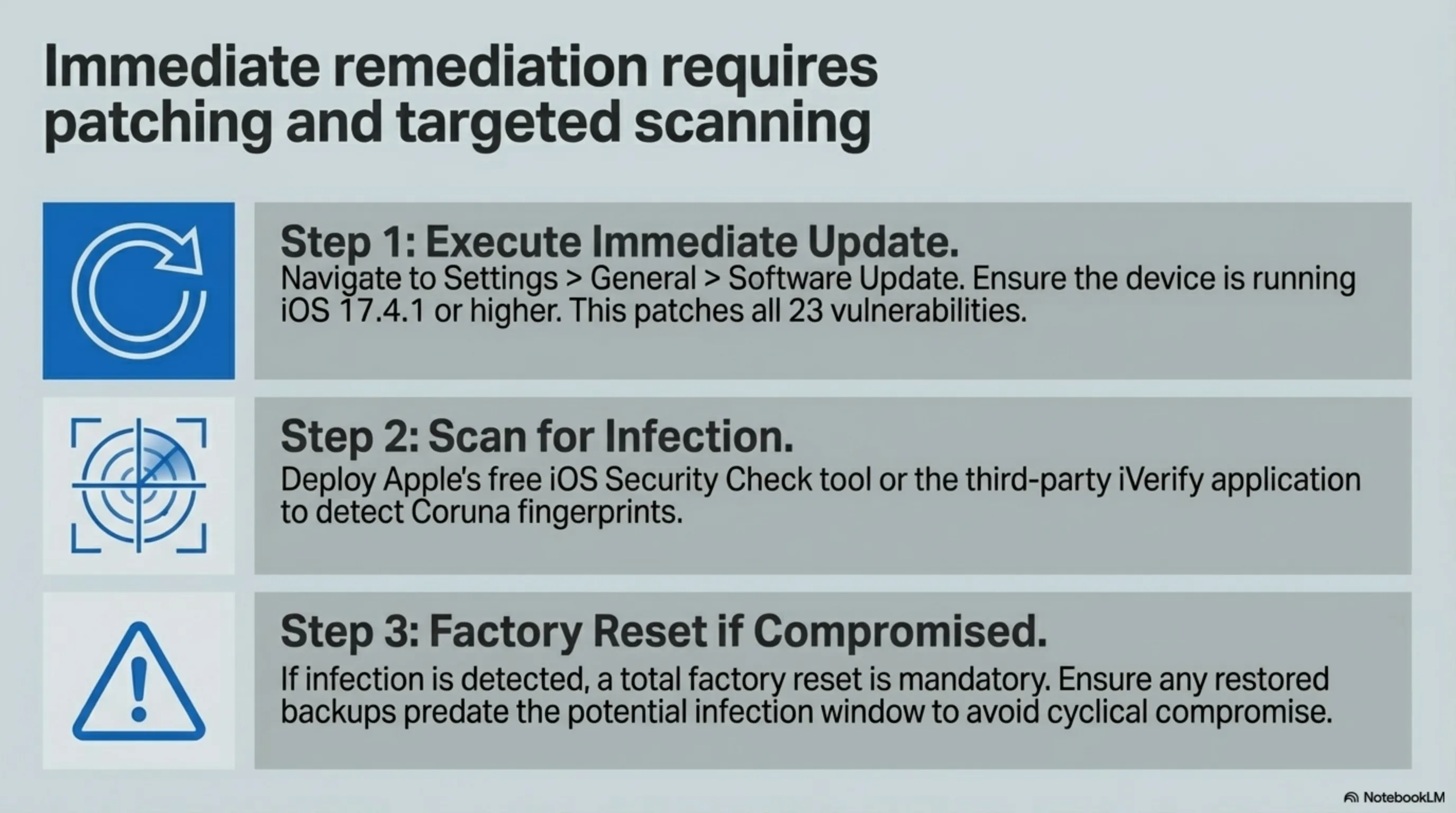

۱. فوراً آپدیت کنید: اگر iOS 17.4.1 یا بالاتر ندارید، همین الان آپدیت کنید. این مهمترین قدم است. Settings > General > Software Update بروید و آپدیت را نصب کنید.

۲. دستگاه خود را اسکن کنید: Apple یک ابزار رایگان به نام "iOS Security Check" منتشر کرده که میتواند تشخیص دهد آیا دستگاه شما آلوده است. همچنین iVerify یک اپلیکیشن رایگان ارائه میدهد که میتواند Coruna را شناسایی کند.

۳. اگر آلوده هستید، بازنشانی کامل کنید: اگر دستگاه شما آلوده است، تنها راه حل بازنشانی کامل (factory reset) است. قبل از آن، حتماً backup بگیرید — اما مطمئن شوید که backup خود آلوده نیست.

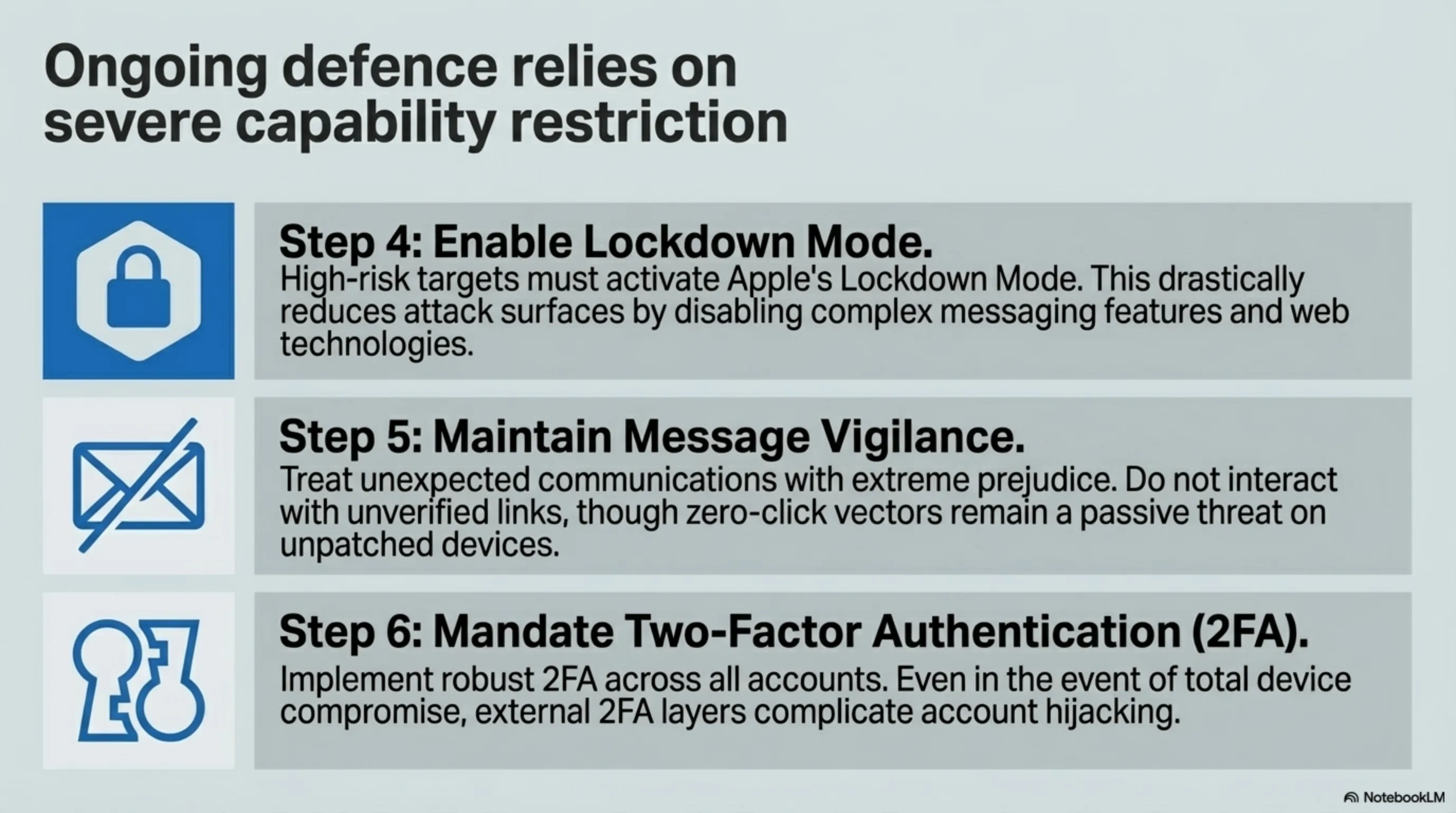

۴. Lockdown Mode را فعال کنید: Apple یک ویژگی به نام Lockdown Mode دارد که محافظتهای اضافی برای کاربران پرخطر فراهم میکند. این ویژگی برخی قابلیتها را محدود میکند اما امنیت را به شدت افزایش میدهد.

۵. مراقب پیامهای مشکوک باشید: حتی با آپدیت، همیشه مراقب پیامها و لینکهای مشکوک باشید. هرگز روی لینکهایی که نمیشناسید کلیک نکنید.

۶. Two-Factor Authentication را فعال کنید: حتی اگر دستگاه شما آلوده شود، 2FA میتواند از دسترسی هکرها به حسابهای شما جلوگیری کند.

تأثیر بر صنعت: آیا iPhone دیگر امن نیست؟

Coruna یک ضربه سنگین به شهرت امنیتی Apple بود. برای سالها، Apple ادعا کرده که iPhone امنترین گوشی هوشمند جهان است. اما این نشت نشان داد که حتی iOS هم آسیبپذیر است.

رقبای Apple سریعاً از این فرصت استفاده کردند. Google در یک بیانیه گفت: "Android با Google Play Protect و sandboxing پیشرفته، امنیت بهتری ارائه میدهد." Samsung نیز تبلیغاتی منتشر کرد که بر امنیت Knox تأکید میکرد.

اما تحلیلگران میگویند که این یک مشکل صنعتی است، نه فقط مشکل Apple. هر سیستمعاملی میتواند آسیبپذیری داشته باشد. مشکل واقعی این است که ابزارهای هک دولتی نشت میکنند و به دست جنایتکاران میافتند.

یک تحلیلگر امنیتی گفت: "Coruna نشان داد که هیچ دستگاهی ۱۰۰٪ امن نیست. اما این به این معنا نیست که باید از iPhone دست بکشیم. این به این معناست که باید واقعبینتر باشیم و امنیت را جدیتر بگیریم."

آینده: چه انتظاری داریم؟

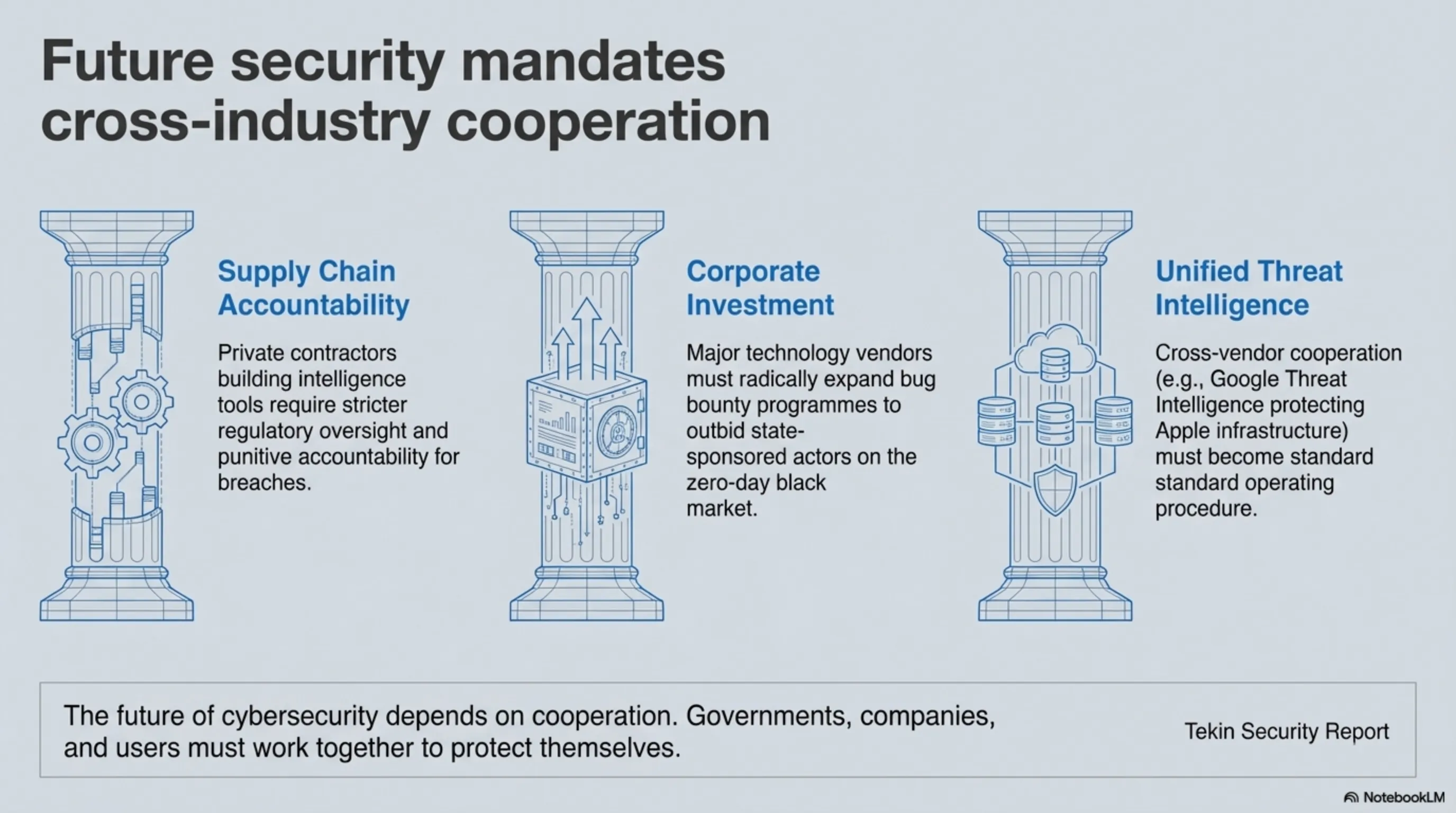

Coruna احتمالاً آخرین نشت ابزار هک دولتی نخواهد بود. تا زمانی که دولتها چنین ابزارهایی میسازند، خطر نشت وجود دارد. و هر نشت، میلیونها نفر را در معرض خطر قرار میدهد.

برخی کارشناسان خواستار ممنوعیت کامل ابزارهای هک دولتی شدهاند. آنها استدلال میکنند که خطر این ابزارها بیش از فایدهشان است. دیگران میگویند که این غیرواقعی است — دولتها همیشه به چنین ابزارهایی نیاز خواهند داشت.

راه حل میانه چیست؟ شاید نظارت بیشتر، شفافیت بیشتر، و مسئولیتپذیری بیشتر. شرکتهایی که ابزارهای هک میسازند باید استانداردهای امنیتی سختگیرانهتری داشته باشند. و دولتها باید مسئول نگهداری امن این ابزارها باشند.

همچنین، شرکتهای تکنولوژی مثل Apple باید سرمایهگذاری بیشتری در امنیت کنند. برنامههای bug bounty باید گسترش یابند. و همکاری بین شرکتها برای شناسایی و پچ کردن آسیبپذیریها باید افزایش یابد.

"آینده امنیت سایبری به همکاری بستگی دارد. دولتها، شرکتها، و کاربران باید با هم کار کنند تا از خود محافظت کنند." — گزارش امنیتی تکین

نتیجهگیری

خلاصه کلیدی

فاجعه Coruna نشان داد که وقتی ابزارهای هک دولتی نشت میکنند، همه ما در معرض خطر قرار میگیریم. ۲۳ آسیبپذیری zero-day، ۴۲,۰۰۰ دستگاه آلوده، و یک زنجیره نشت از دولت آمریکا به جاسوسان روسی و سپس به هکرهای چینی — این داستان یک شکست کامل امنیتی است.

Apple سریعاً واکنش نشان داد و آسیبپذیریها را پچ کرد. اما سؤالات بزرگی باقی ماندهاند: چرا این آسیبپذیریها از ابتدا وجود داشتند؟ چرا Apple آنها را کشف نکرد؟ و مهمتر از همه، چگونه میتوانیم از نشتهای آینده جلوگیری کنیم؟

درس اصلی این است: هیچ دستگاهی ۱۰۰٪ امن نیست. اما با آپدیت منظم، هوشیاری، و استفاده از ابزارهای امنیتی، میتوانیم خطر را به حداقل برسانیم. Coruna یک هشدار بود — حالا وقت آن است که جدیتر از همیشه به امنیت سایبری توجه کنیم.

گالری تصاویر تکمیلی: فاجعه Coruna: ابزار هک ۲۳ آسیبپذیری iPhone از دولت آمریکا به دست جاسوسان روسی و هکرهای چینی