فوریه ۲۰۲۶ در تاریخ تکنولوژی به عنوان روزی ثبت خواهد شد که هوش مصنوعی از یک «دستیارِ مشاور» به یک «جراحِ خودمختار» در محیط ترمینال تبدیل شد. معرفی ابزار Claude Code توسط شرکت آنتروپیک، زلزلهای ۸ ریشتری در وال استریت ایجاد کرد و باعث سقوط ۸ تا ۱۰ درصدی سهام رهبران بلامنازع بازار امنیت سایبری (از جمله CrowdStrike، Cloudflare و SailPoint) شد. این مگامقاله از گاراژ تکین، تلاقیِ "اقتصادِ سیلیکونی" و "امنیتِ الگوریتمی" را کالبدشکافی میکند. ما به صورت تخصصی بررسی میکنیم که چگونه کاهشِ زمانِ اصلاح (MTTR) به صفر ثانیه، مدلهای درآمدیِ مبتنی بر "گزارش

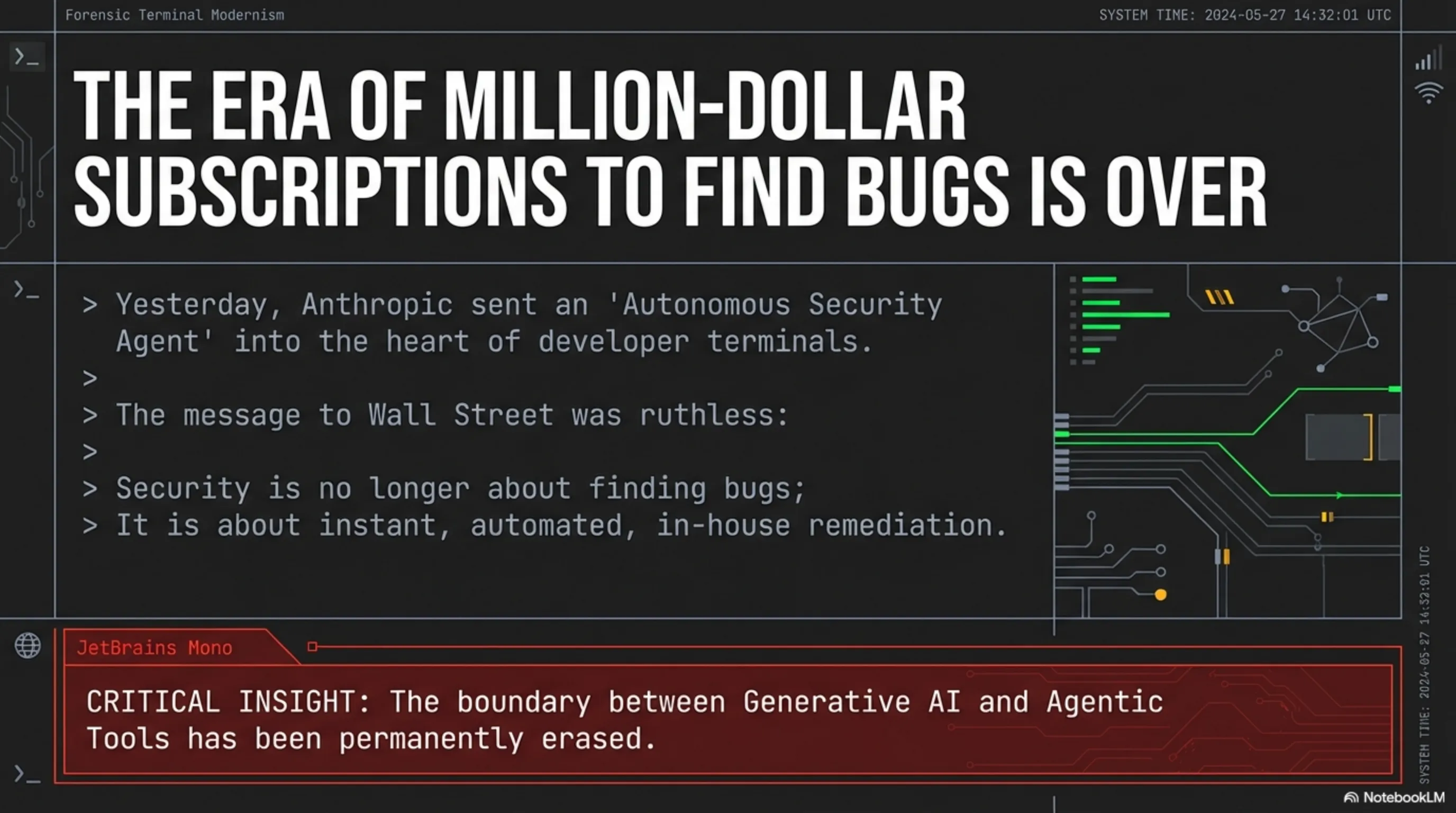

به اتاق وضعیت گاراژ تکین خوش آمدید. امروز ۲۵ فوریه ۲۰۲۶ است و رادارهای ما یک «حمام خونِ دیجیتال» را در تالار بورس نیویورک رصد میکنند. اگر تا دیروز هوش مصنوعی فقط کدهای ساده مینوشت، کپیرایتینگ میکرد یا ایمیلهای مارکتینگ را تنظیم مینمود، امروز آنتروپیک (Anthropic) با معرفی Claude Code، یک «مأمورِ خودمختارِ امنیتی» (Autonomous Security Agent) را مستقیماً به قلبِ سرورها و ترمینالهای برنامهنویسان فرستاده است. پیامی که دیروز به وال استریت مخابره شد بیرحمانه، واضح و تاریخی بود: «دورانِ پرداختِ حقِ اشتراکهای میلیون دلاری برای پیدا کردنِ باگها تمام شد؛ حالا نوبتِ اصلاحِ آنی، خودکار و درونسازمانی است.» بازرس ارشدِ شما آماده است تا کدهای این شیفتِ اقتصادی را در ۷ لایهی استراتژیک، خط به خط دیباگ کند.

۱. کالبدشکافی معماری Claude Code: فراتر از یک چتبات، ظهور Agent خودمختار در CLI

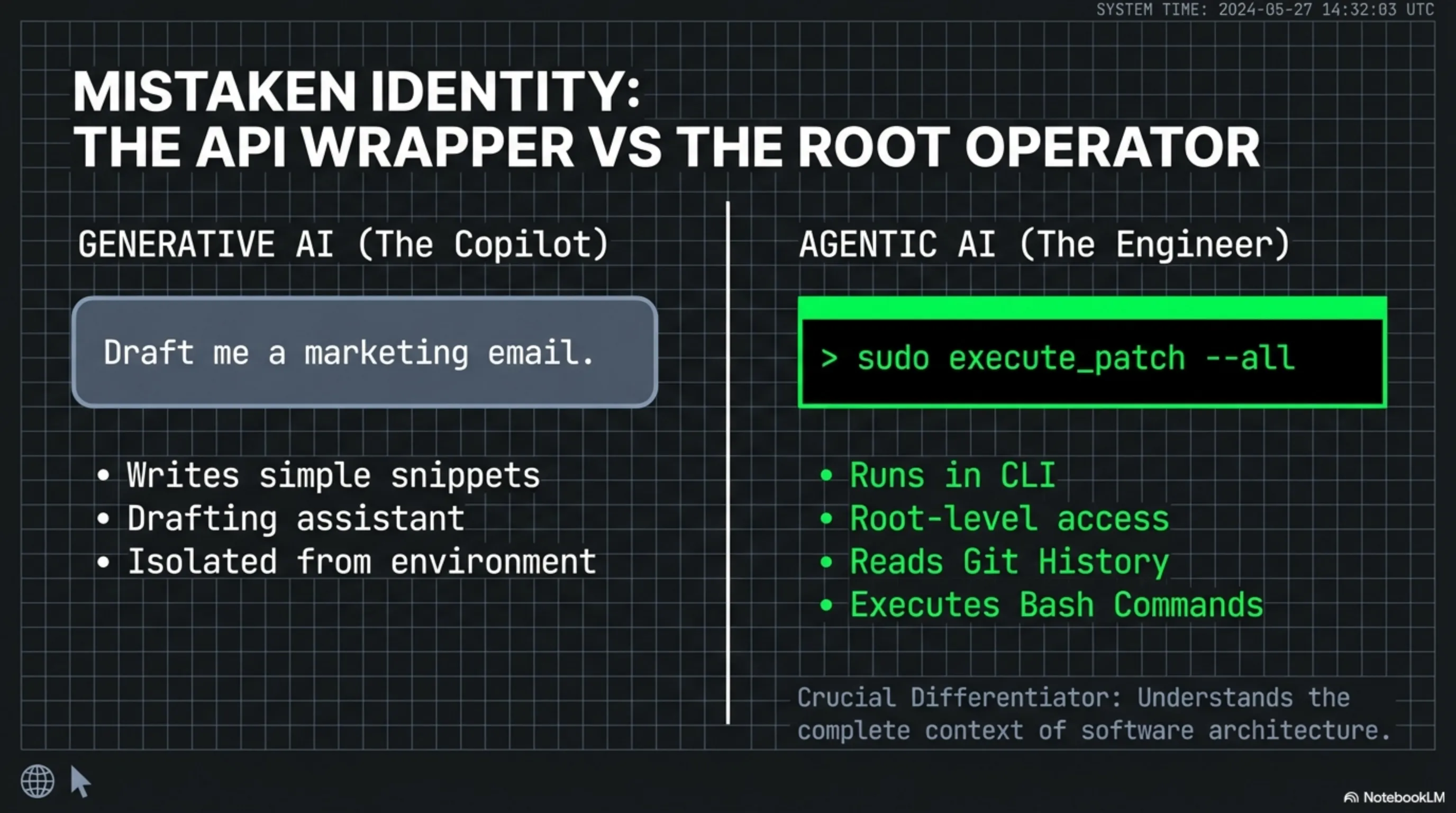

بزرگترین اشتباه تحلیلگران مبتدی این است که Claude Code را یک دستیار برنامهنویسی ساده (یک Wrapper ساده روی API شبیه به نسخههای اولیهی Copilot) بدانند. آنتروپیک با این محصول، مرز بین هوش مصنوعیِ مولد (Generative AI) و ابزارهای عامل (Agentic Tools) را برای همیشه از بین برده است. Claude Code مستقیماً در خط فرمان (CLI) سیستمِ شما اجرا میشود. این یعنی به تمام فایلهای پروژه دسترسیِ Root-level دارد، میتواند تاریخچهی تراکنشهای Git را بخواند، دستورات Bash را شخصاً اجرا کند، لاگهای سیستمی را دیباگ کند و مهمتر از همه: Contextِ کاملِ معماریِ نرمافزار شما را در یک پنجرهی متنیِ عظیم (Massive Context Window) درک میکند.

وقتی یک آسیبپذیریِ امنیتی پیچیده (مثلاً یک حفرهی SQL Injection عمیق، یا یک مشکل در منطقِ احراز هویت) شناسایی میشود، این ابزار صرفاً یک هشدار متنی در IDE تولید نمیکند. بلکه محیط توسعه را اسکن میکند، فایلهای زنجیرهای مربوطه را پیدا میکند، وصلهی امنیتی (Patch) را به صورت الگوریتمیک مینویسد، تستهای واحد (Unit Tests) را میسازد و اجرا میکند تا مطمئن شود سیستم در اثر این پچ نشکسته است، و در نهایت کدِ امن را جایگزین و Commit میکند. این یعنی حذفِ کاملِ فرآیندهای طولانیِ ممیزی امنیتی که تا پیش از این هفتهها زمان و هزاران دلار هزینه برای تیمهای SOC (مرکز عملیات امنیت) به همراه داشت.

۲. دوشنبهی سیاه وال استریت: تحلیل مالیِ سقوط آزاد CrowdStrike، Cloudflare و Okta

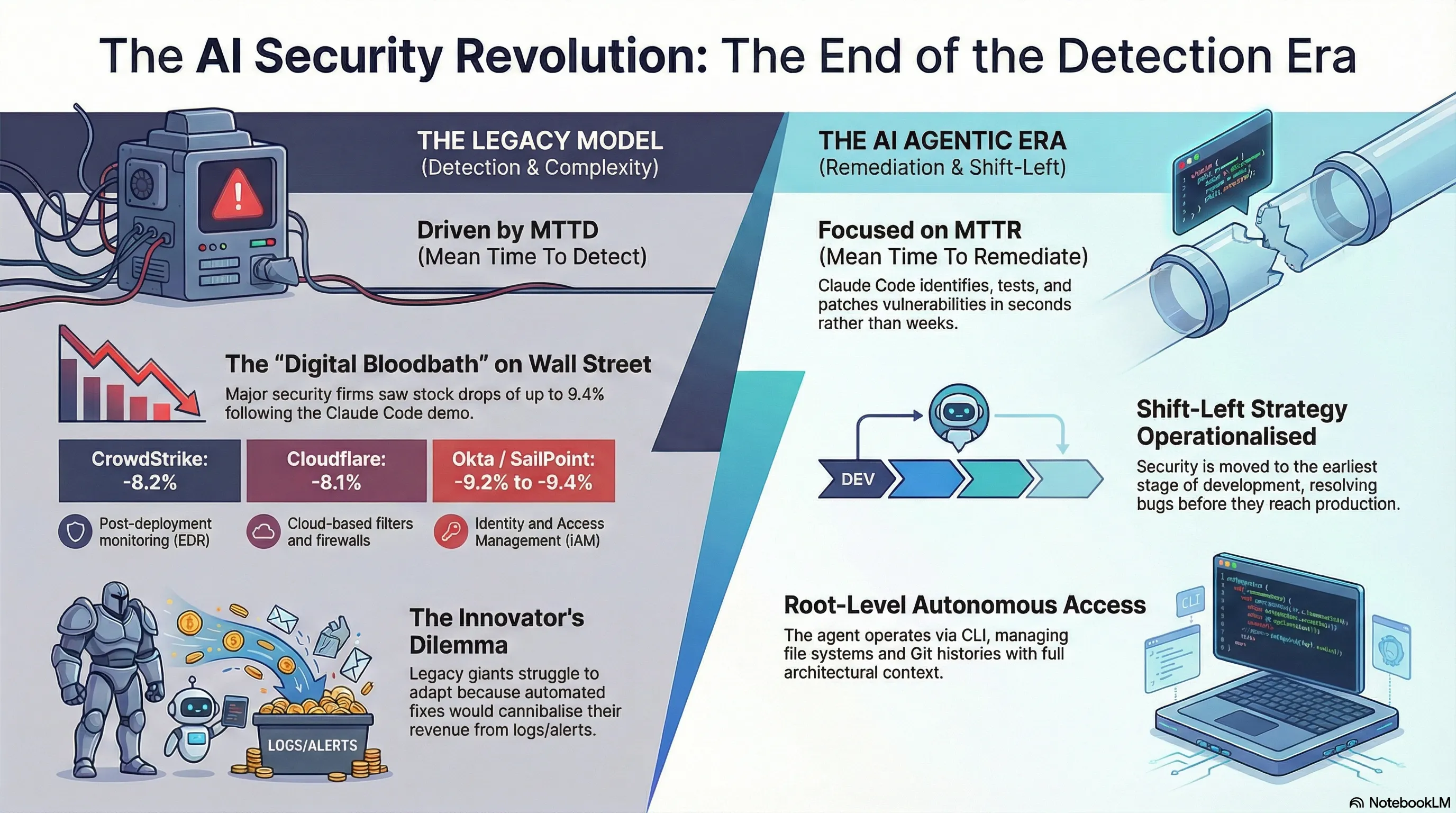

بلافاصله پس از انتشارِ دِمویِ خیرهکنندهی آنتروپیک، بازار سرمایه با یک شوکِ عصبیِ شدید واکنش نشان داد. سهام غولهایی که سالها به عنوان «پناهگاه امن» (Safe Haven) برای سرمایهگذاران نهادی شناخته میشدند و مدلهای درآمدیِ تکرارشوندهی (ARR) افسانهای داشتند، سقوطِ آزاد را تجربه کردند. این یک اصلاح قیمت ساده نبود، یک تغییر نگرش بنیادین بود:

- CrowdStrike (سقوط ۸.۲ درصدی): پلتفرمهای تشخیص نقطه پایانی (EDR) آنها در جهان بینظیر است، اما سرمایهگذاران به شدت نگرانِ آیندهاند. اگر توسعهدهندگان بتوانند با کمک AIِ خودمختار، کدهایی بنویسند که از پایه (By Design) امن هستند و آسیبپذیریهای Zero-day در سطحِ سورسکد به صورت خودکار و پیشگیرانه پچ شوند، نیاز به نصبِ سنسورهای گرانقیمتِ EDR روی هزاران سرور برای نظارتِ "پس از انتشار" به شدت کاهش مییابد.

- Cloudflare (سقوط ۸.۱ درصدی): اگرچه کلودفلر پادشاهِ بلامنازعِ لایهی شبکه و توزیع محتواست، اما بخش بزرگی از درآمد آن از فایروالهای وب (WAF) و سیستمهای دفاعی لایه ۷ میآید. ترسِ بازار از این است که ابزارهای Agentic بتوانند معماریهای امنیتیِ لوکال، رمزنگاریهای درونبرنامهای و اعتبارسنجیِ ورودیِ بهینهتری بسازند که نیاز به فیلترهای ابریِ گرانقیمت را کمرنگ کند.

- Okta & SailPoint (سقوط ۹.۲ و ۹.۴ درصدی): غولهای سیستمهای مدیریت هویت و دسترسی (IAM). با ظهور Claude Code، یک تیمِ کوچک از توسعهدهندگان میتوانند سیستمهای مدیریت دسترسیِ سفارشی، توکنبندیِ پیچیده و فوقِ امن را با کسرِ کوچکی از هزینهی لایسنسهای چند میلیون دلاری این شرکتها، به صورت درونسازمانی (In-house) توسعه داده و در لحظه دیباگ کنند.

۳. شیفتِ پارادایم (MTTD در برابر MTTR): مرگِ "تشخیص" و تولدِ "اصلاح خودکار"

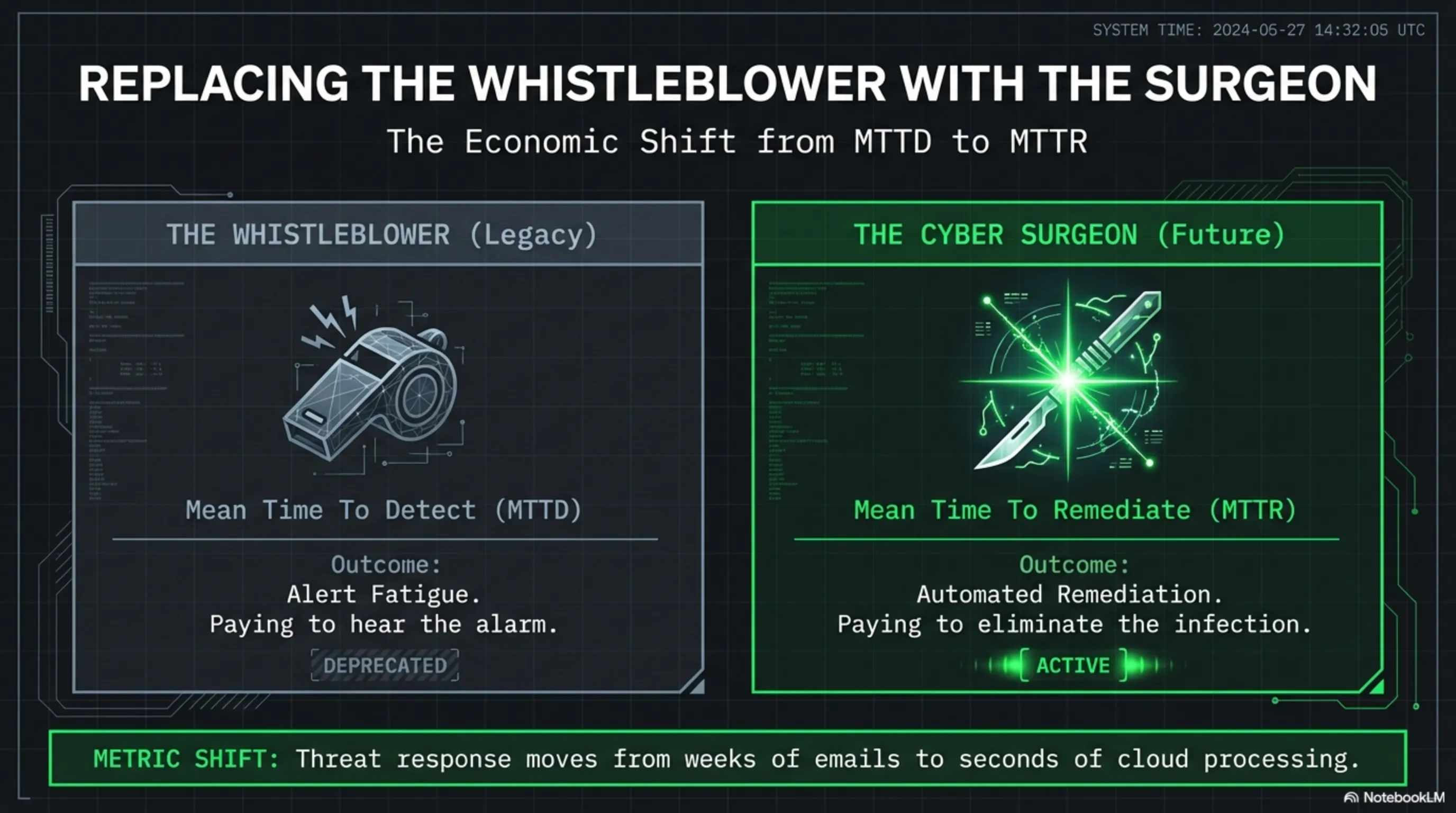

در دو دههی گذشته، بیزنسِ پرسودِ امنیت سایبری منحصراً بر پایهی «تشخیص» (Detection) و «ارزیابی آسیبپذیری» (Vulnerability Assessment) بنا شده بود. معیار اصلی صنعت، کاهش MTTD (Mean Time To Detect) بود. شما به شرکتهای امنیتی پولِ کلانی میدادید تا صدها داشبوردِ پیچیده به شما بدهند و هزاران آلارم (Alert) در روز تولید کنند که به شما بگویند هکر کجاست. این امر منجر به پدیدهای مخرب به نام "خستگی از هشدار" (Alert Fatigue) در میان مهندسان امنیت شده بود، جایی که هشدارهای واقعی در میان نویزها گم میشدند.

اما Claude Code پارادایم را به سمت «اصلاح» (Remediation) و معیار MTTR (Mean Time To Remediate) تغییر داده است. در این نظمِ نوین، شما دیگر نیازی به پلیسی که فقط سوت میزند و آژیر میکشد ندارید؛ شما به یک جراحِ سایبری نیاز دارید که قبل از پخش شدنِ عفونت در شبکه، آن را با دقتِ پیکسلی از بین ببرد. کاهشِ زمانِ پاسخگویی به تهدیدات از چند هفته مکاتبه بین تیمِ امنیت و برنامهنویس، به چند ثانیه پردازشِ ابری، قلبِ تپندهی درآمدهای سنتی وال استریت را سوراخ کرده است.

🛠️ تحلیل استراتژیک بازرس (معمای نوآوران - Innovator's Dilemma):

چرا شرکتهایی مثل CrowdStrike یا Palo Alto خودشان این ابزارهای اصلاحِ کد را نمیسازند؟ این دقیقاً همان «معمای نوآور» است که کلیتون کریستنسن مطرح کرد. مدل درآمدی (Business Model) این شرکتها بر پایهی «فروش پیچیدگی»، «تحلیل لاگهای عظیم» و «حق اشتراک برای نظارتِ مستمر» است. اگر آنها ابزاری بسازند که کدهای مشتری را از ریشه و برای همیشه ایمن کند، حجم لاگها افت میکند، آلارمها متوقف میشود و در واقع محصولِ فعلیِ میلیارد دلاریِ خود را نابود (Cannibalize) کردهاند. این همان نقطهی کور و ضعفِ مرگبارِ غولهای Legacy در برابر استارتاپهای چابکِ هوش مصنوعی است.

۴. اقتصادِ امنیت: چرا غولهای Legacy نمیتوانند به راحتی با AI رقابت کنند؟

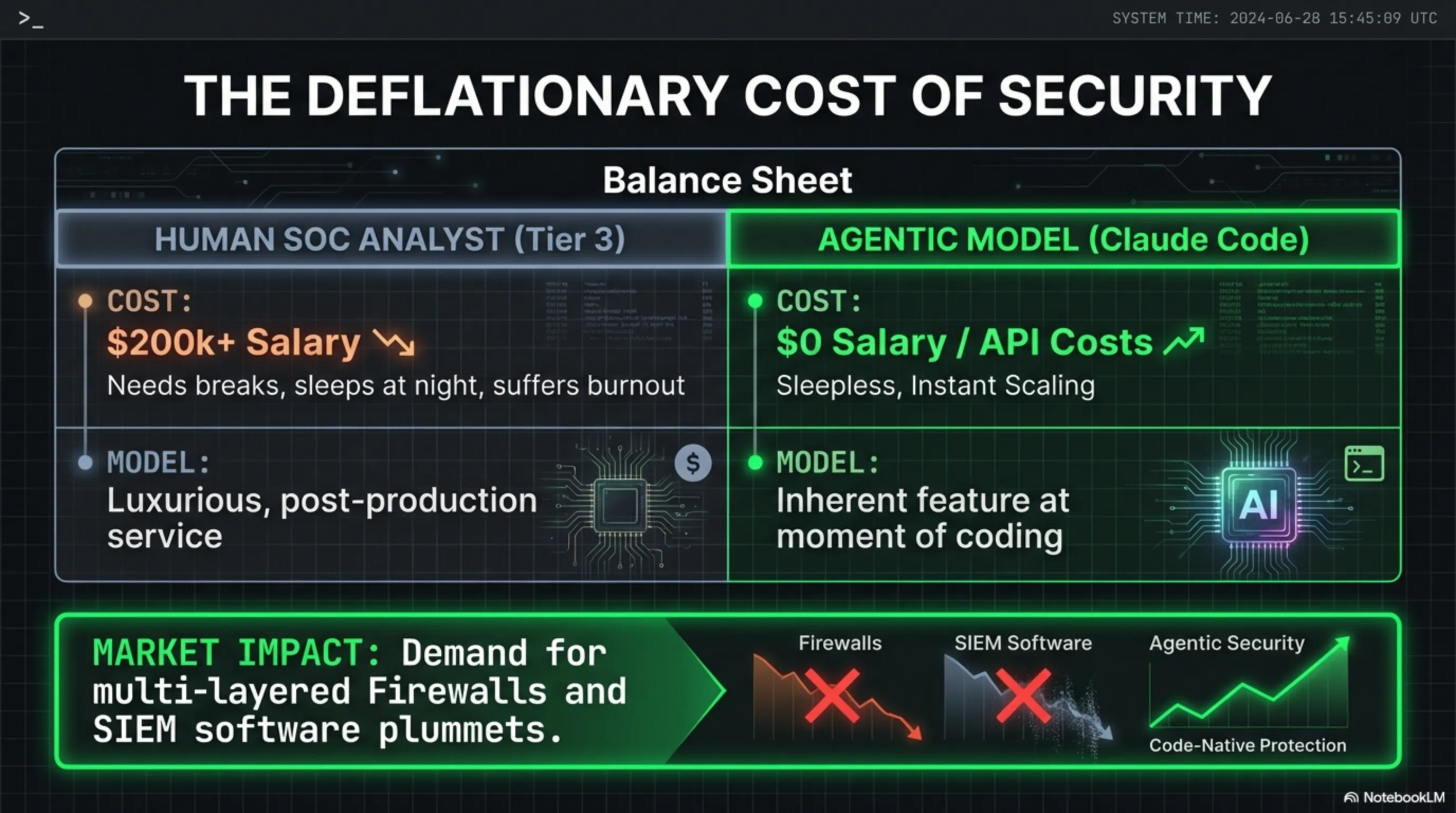

غولهای امنیتی سالهاست که بر پایهی «ترس»، «انطباق با قوانین (Compliance)» و «پیچیدگی فزایندهی شبکههای هیبریدی» سودهای کلان میبرند. هرچه تهدیدات سایبری (مثل باجافزارها) پیچیدهتر شود، نیاز به تحلیلگران انسانیِ سطحِ ۳ (Tier 3 Analysts) در مراکز عملیات امنیت (SOC) بیشتر میشود و در نتیجه، پکیجهای خدماتیِ گرانتری به فروش میرسد.

اما وقتی هوش مصنوعیِ Agentic وارد میدان میشود، ما با پدیدهی بیسابقهی «کاهش تورمیِ هزینهی امنیت» (Deflationary Cost of Security) روبرو میشویم. یک مدلِ هوش مصنوعی حقوقِ ۲۰۰ هزار دلاری نمیگیرد، نیازی به استراحت ندارد، در شیفت شب نمیخوابد و دچار فرسودگیِ شغلی (Burnout) نمیشود. وقتی امنیت از یک «سرویسِ جانبی، لوکس و پس از تولید» به یک «قابلیتِ ذاتی در لحظهی نگارش کُد» (Code-Level Security) تبدیل شود، نیازِ سازمانها به خرید دیوارهای آتشین (Firewalls) چندلایه و نرمافزارهای SIEM گرانقیمت به شدت افت میکند.

۵. استراتژی Shift-Left مطلق: دموکراتیزه شدنِ امنیت در چرخهی CI/CD

در دنیای مهندسی نرمافزار، مفهومی استراتژیک به نام Shift-Left وجود دارد؛ یعنی انتقال تستها و بررسیهای امنیتی به سمتِ چپِ چرخهی توسعه (مراحل ابتداییِ نگارشِ نرمافزار)، قبل از اینکه کد به مرحلهی نهایی (Production) برسد. تا پیش از این، پیادهسازیِ واقعیِ Shift-Left نیازمندِ استخدامِ مهندسانِ فوقتخصصِ DevSecOps بود که پیدا کردنشان در بازار کار شبیه به یافتنِ سوزن در انبار کاه بود.

Claude Code دقیقاً همین استراتژی را با هزینهای نزدیک به صفر عملیاتی میکند. این ابزار قدرتِ یک ارتش سایبری و تیمِ نفوذِ حرفهای (Red Team) را در دستانِ یک توسعهدهندهی منفرد (Solo Developer) قرار میدهد. یک برنامهنویسِ جونیور (Junior) حالا میتواند قبل از Commit کردنِ کدهایش، تمام باگهای امنیتی، نشتِ حافظه، خطرات تزریق SQL و پیکربندیهای غلطِ ابری را با یک دستورِ ساده در ترمینال برطرف کند. این دموکراتیزه شدنِ امنیت، اگرچه برای آیندهی کیفیتِ نرمافزارها یک معجزه است، اما برای شرکتهایی که از «انحصارِ دانشِ امنیتی» پول درمیآوردند، یک فاجعهی مالی تمامعیار محسوب میشود.

۶. آیندهی مهندسان امنیت و نقش جدید CISO: از جستجوگر باگ تا مدیرِ ناوگان هوش مصنوعی

سقوط سهام به معنای پایانِ کارِ مهندسان امنیت انسانی نیست، بلکه تغییرِ شغلِ آنهاست. مدیران ارشد امنیت اطلاعات (CISO) دیگر بودجهی خود را صرفِ خریدِ داشبوردهای نظارتیِ بیمصرف نخواهند کرد. نقشِ مهندس امنیت از یک «جستجوگرِ دستیِ لاگها» به یک «مدیر و ناظرِ ناوگانهای هوش مصنوعی» (AI Fleet Manager) ارتقا مییابد. انسانها استراتژیهای کلانِ دفاعی را طراحی میکنند، سیاستهای دسترسی (Policies) را مینویسند و اجازه میدهند مأمورانِ خودمختاری مثل Claude Code، کارهای کثیف و طاقتفرسای پچ کردنِ میلیونها خط کد را در چند ثانیه انجام دهند.

📊 گزارش نهایی بازرس (The Tekin Verdict)

سقوط ۸ تا ۱۰ درصدیِ سهام غولهای سایبری در اواخر فوریه ۲۰۲۶، صرفاً یک اصلاحِ موقت در بازار بورس (Market Correction) نبود؛ این یک «اعلامِ انقراض» برای روشهای سنتیِ امنیت بود. آنتروپیک با Claude Code ثابت کرد که در عصرِ AI، بهترین راهِ دفاع، استقرارِ نگهبانانِ انسانی در پشت دیوارهای شبکه نیست، بلکه حمله به باگها در نطفه و در زمانِ نگارشِ کیبوردِ برنامهنویس است.

بازندهی این میدانِ نبرد، شرکتهایی هستند که همچنان میخواهند «داشبوردهای پر از هشدار» و «گزارشِ تهدید» بفروشند و بر پیچیدگی بیفزایند. و برندهی مطلقِ این میدان استارتاپها و توسعهدهندگانی هستند که از هوش مصنوعی به عنوان یک جراحِ سایبریِ مقیاسپذیر استفاده میکنند. گاراژ تکین پیشبینی میکند که به زودی موجِ عظیمی از ادغام و تملک (M&A) در وال استریت شروع خواهد شد؛ چرا که غولهای قدیمیِ امنیتی (Legacy Vendors) برای فرار از مرگ، چارهای جز پرداختِ میلیاردها دلار برای خریدن و بلعیدنِ استارتاپهای Agentic AI نخواهند داشت. سیستمهای خود را در حالت آمادهباش نگه دارید، جنگِ سیلیکونی وارد فازِ خونینِ جدیدی شده است!