في عام ٢٠٢٦، دخل الأمن السيبراني الشخصي في حالة من جنون الارتياب (Paranoia) المطلق. يحلل هذا التقرير العميق (أكثر من ٢٥٠٠ كلمة) بنية هجمات "دون نقر" (Zero-Click Exploits)، والطبيعة الخبيثة لبرمجيات بيغاسوس (Pegasus 4.0)، والتكتيك المرعب لوكالات الاستخبارات المعروف باسم "احصد الآن وافك التشفير لاحقًا". سنفحص كيف تحارب Apple و Signal أجهزة الكمبيوتر الكمومية من الجيل القادم من خلال بروتوكولات التشفير (PQ3). تعد هذه الوثيقة تحذيراً بالغ الأهمية للصحفيين والمسؤولين الحكوميين والمديرين التنفيذيين الذين يثقون بأمن هواتفهم الذكية.

ثغرات عدم النقر والتشفير الكمي: سباق التسلح في أمان الهواتف

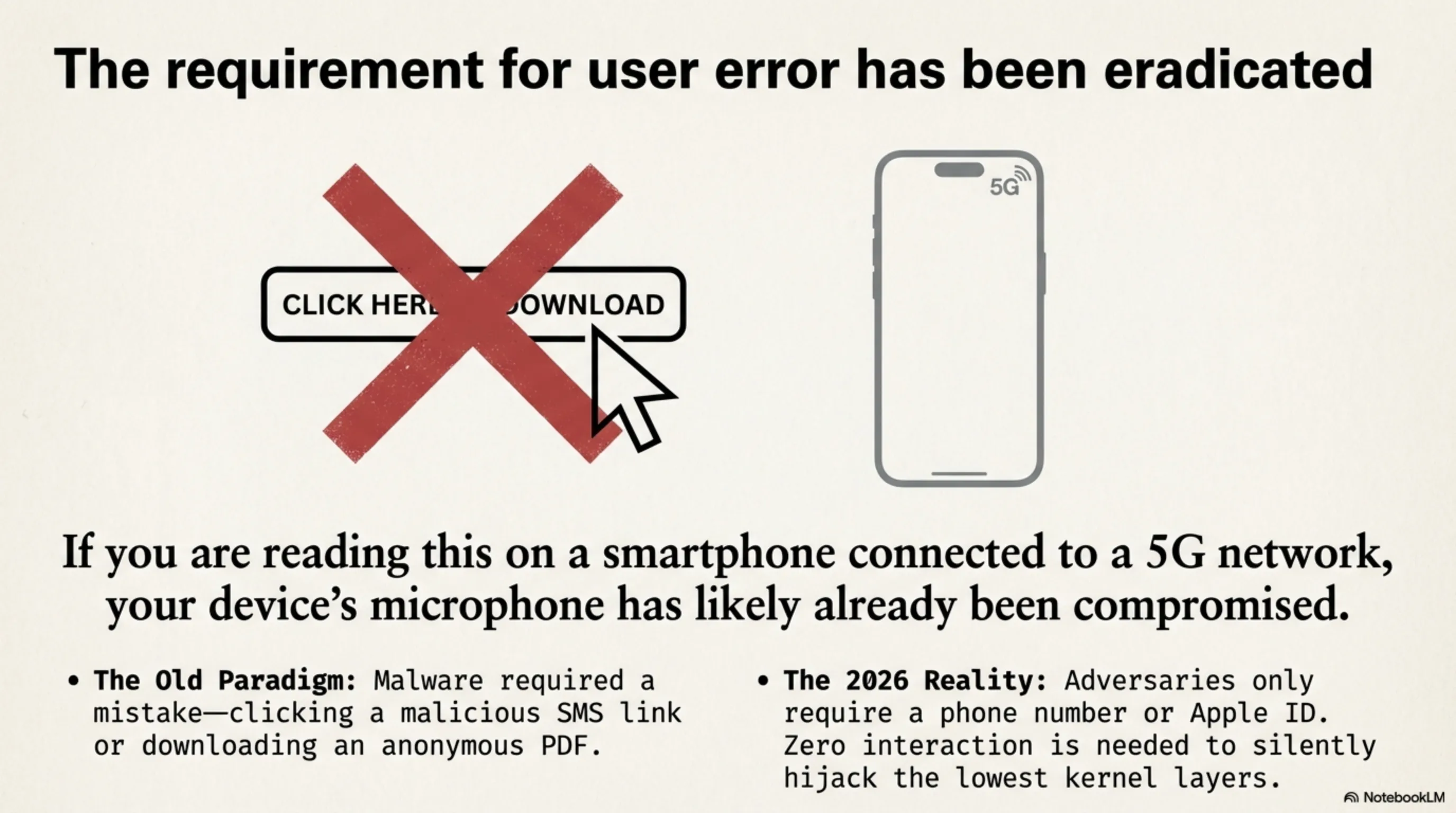

مرحباً بكم في الإيجاز الأمني من تيكين. اليوم هو ٥ مارس ٢٠٢٦. إذا كنت تقرأ هذا النص على هاتف ذكي متصل بشبكة 5G، فمن المحتمل أن يكون الميكروفون الخاص بجهازك قد تم اختراقه بالفعل. في الماضي غير البعيد، لكي يُصاب جهاز ببرامج ضارة، كان على الضحية ارتكاب "خطأ" - مثل النقر فوق رابط تصيد خبيث أو تنزيل ملف PDF مجهول. في عام ٢٠٢٦، تم القضاء على هذا الشرط تماماً. مع ظهور هجمات "عدم النقر" (Zero-Click)، لا يحتاج المهاجم إلى أن تتفاعل على الإطلاق. إنه يطلب فقط رقم هاتفك لاختطاف أعمق طبقات نظام التشغيل (Kernel) لجهازك في صمت تام. في هذا التفكيك التقني العالي، نحلل التشريح الحديث للدفاع السيبراني وآليات الهجوم.

الطبقة الاستراتيجية ١: الوحش غير المرئي — بنية الهجوم بلا نقرة

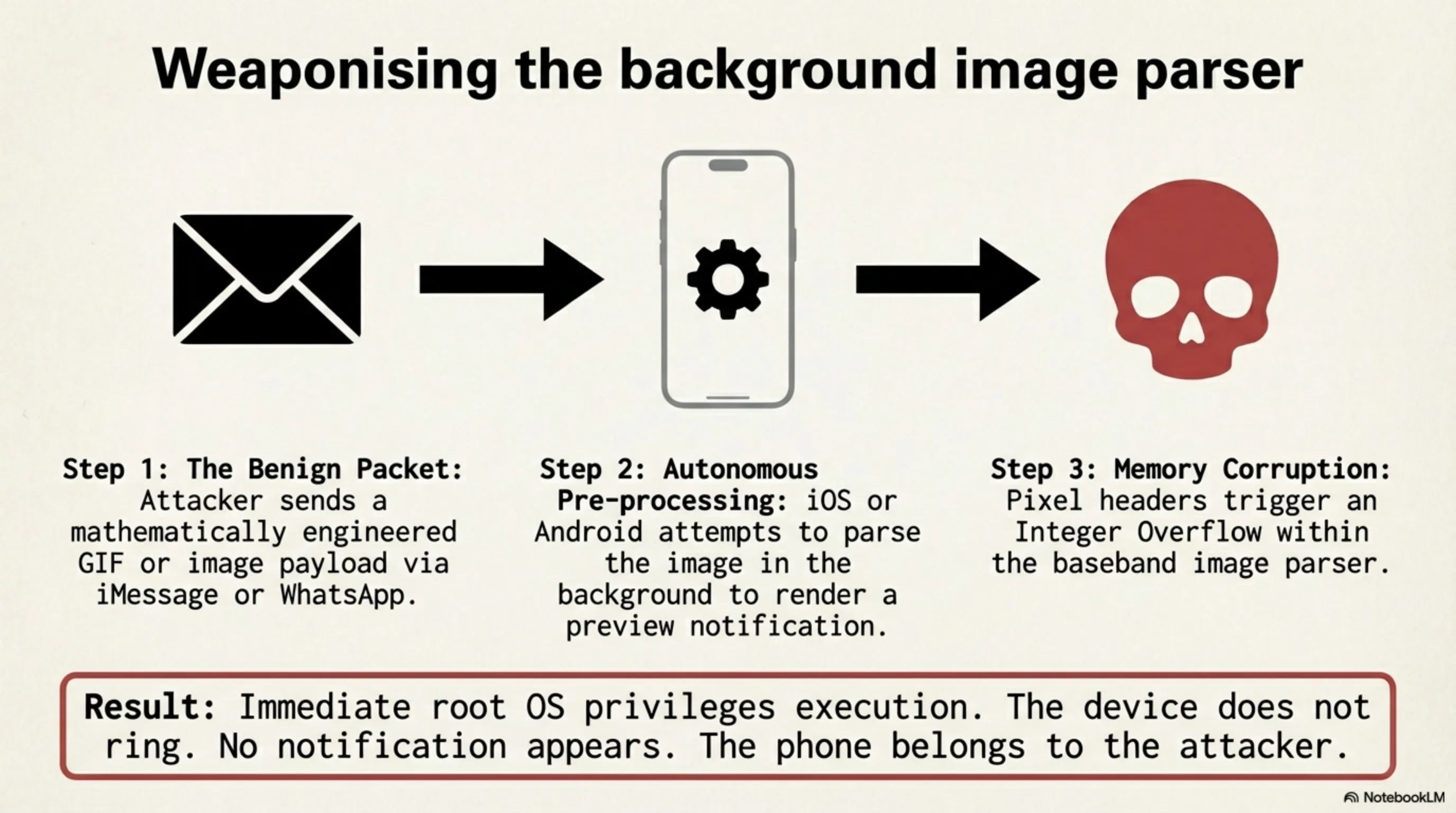

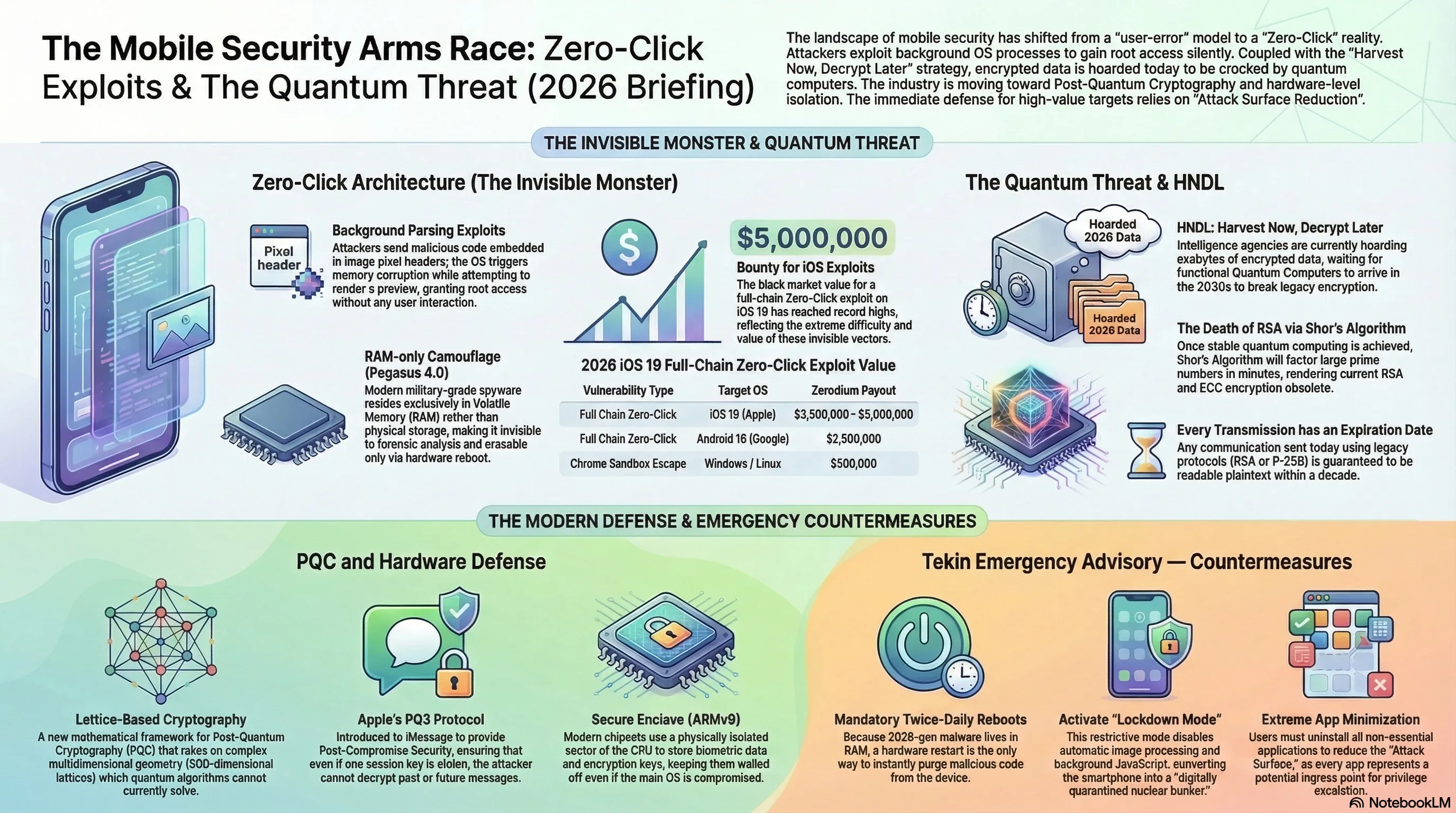

يعتمد المفهوم الكامن وراء هجوم Zero-Click على استغلال عمليات نظام التشغيل في الخلفية التي تعمل بشكل مستقل دون انتظار تفاعل المستخدم. يقوم هاتفك باستمرار بمعالجة البيانات الواردة مسبقاً بحيث تكون متاحة على الفور لحظة إضاءة الشاشة. هذه الأداة الدقيقة هي كعب أخيل الأمن الحديث.

١.١ اختراق النطاق الأساسي لمعالجة الصور المشفرة

يتم نشر نواقل Zero-Click الأكثر شهرة عبر بروتوكولات المراسلة مثل iMessage أو WhatsApp. يرسل المهاجم صورة GIF أو بيانات صورية تبدو حميدة لمنع شكوك المستلم. يحاول نظام التشغيل تلقائياً معالجة هذه الصورة لتقديم إشعار معاينة. إذا كانت ملف الصورة يحمّل كوداً خبيثاً مصمماً رياضياً في رؤوس البكسل الخاصة به، فإنه يؤدي إلى فيضان ذاكرة التخزين المؤقت (Buffer Overflow). يتم تنفيذ حمولة المهاجم وامتيازات نظام التشغيل فوراً. الهاتف في جيبك لا يرن ولا يخطرك؛ ببساطة، الجهاز أصبح ملكاً للمهاجم.

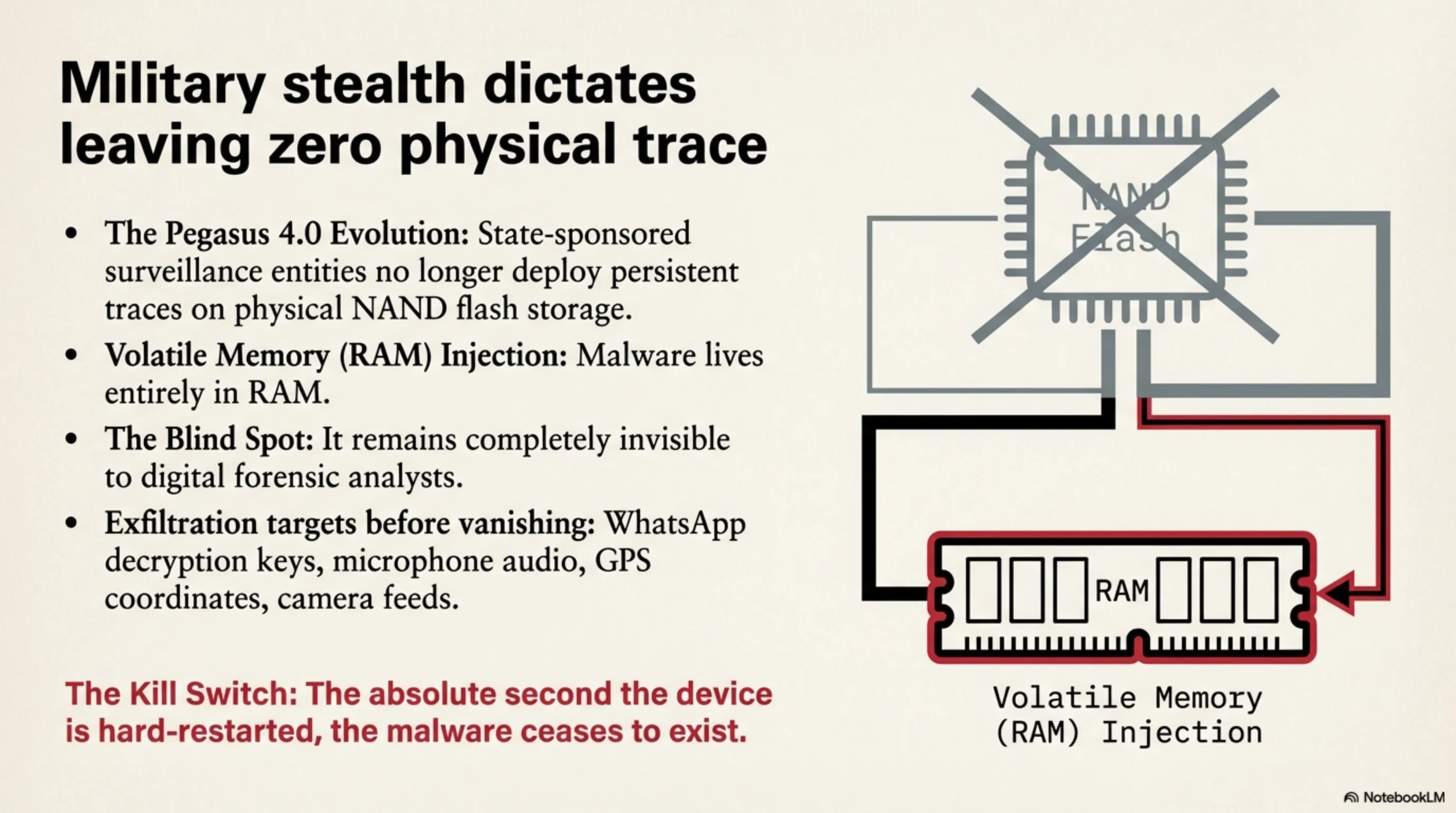

١.٢ تطور Pegasus 4.0: تمويه ذاكرة النظام

لقد ارتقى مطورو برامج التجسس مثل مجموعة NSO بهذا الهجوم إلى مستوى غير مسبوق من التخفي. لم تعد التكرارات لعام ٢٠٢٦ من أجنحة برامج التجسس هذه تترك آثاراً مستمرة على وحدة التخزين (NAND) الخاصة بالجهاز. بدلاً من ذلك، فإنها تنتشر بالكامل في الذاكرة المتطايرة (RAM). هذا يعني أنه في اللحظة التي تعيد فيها تشغيل هاتفك، تتوقف البرامج الضارة عن الوجود، مما يجعلها غير مرئية تماماً لمحللي الطب الشرعي الرقمي. ومع ذلك، خلال دورة حياتها القصيرة، تكون قد قامت بالفعل باستخراج صوت الميكروفون وإحداثيات GPS وعدسة الكاميرا، وكلمات مرورك في لوحة المفاتيح.

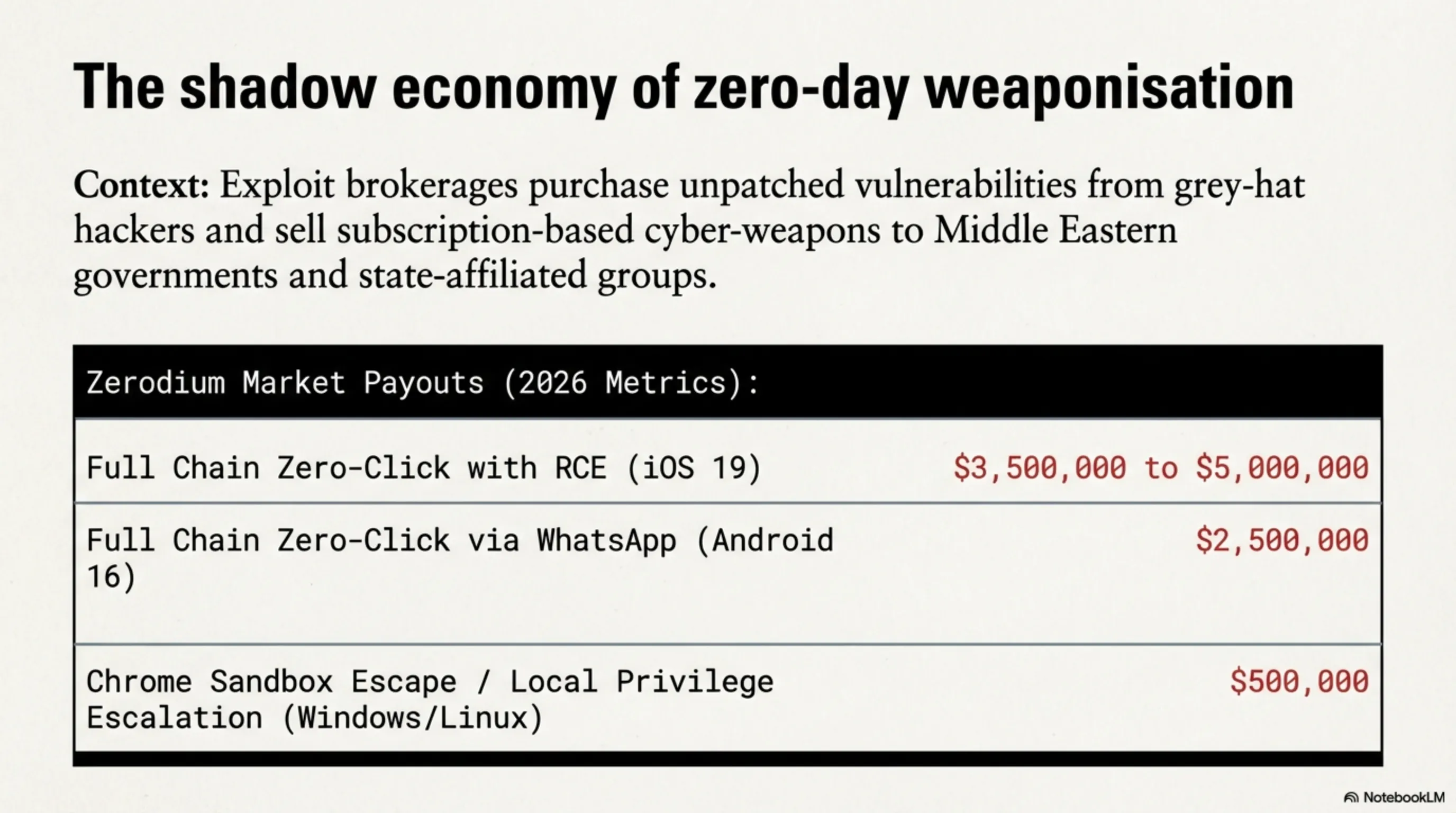

📊 الرسم البياني الاستراتيجي: القيمة السوقية السوداء للثغرات الأمنية (مقاييس ٢٠٢٦)

| نوع الضعف (Vulnerability) | النظام المستهدف | الدفع التقديري (دولار أمريكي) |

|---|---|---|

| سلسلة كاملة بدون نقرة مع تنفيذ الرمز عن بعد (RCE) | iOS 19 (Apple) | يصل لـ ٥,٠٠٠,٠٠٠ دولار |

| اختراق WhatsApp بدون نقر | Android 16 | ٢,٥٠٠,٠٠٠ دولار |

الطبقة الاستراتيجية ٢: التشفير الكمي ومسألة "التخزين"

قد تفترض خطأً أنه نظراً لأن محادثات iMessage أو Signal الخاصة بك تتميز بتشفير من طرف إلى طرف، حتى لو تم استنشاق البيانات، فإنها تظل كلاماً فارغاً غير مقروء. بالطبع من الناحية الرياضية، لا يمكن كسر خوارزميات RSA و (ECC) بواسطة أجهزة الكمبيوتر الحالية قبل موت النظام الشمسي.

٢.١ سياسة حصاد البيانات

ومع ذلك، تنفذ وكالات الاستخبارات العالمية استراتيجية جيوسياسية مرعبة تُعرف باسم **HNDL (احصد الآن وفك التشفير لاحقاً)**. فهم لا يحتاجون إلى قراءة بياناتك المشفرة اليوم. بدلاً من ذلك، يقومون باعتراض وتكديس مئات الإكسابايتات من البيانات المدنية والدبلوماسية المشفرة. وتعتمد استراتيجيتهم بأكملها على انتظار تشغيل أول كمبيوتر كمي عملي في أوائل ثلاثينيات القرن الحالي لمعالجتها بأثر رجعي وفك التشفير عن محادثات الامس.

الطبقة الاستراتيجية ٣: الدرع الكمي (التشفير ما بعد الكم)

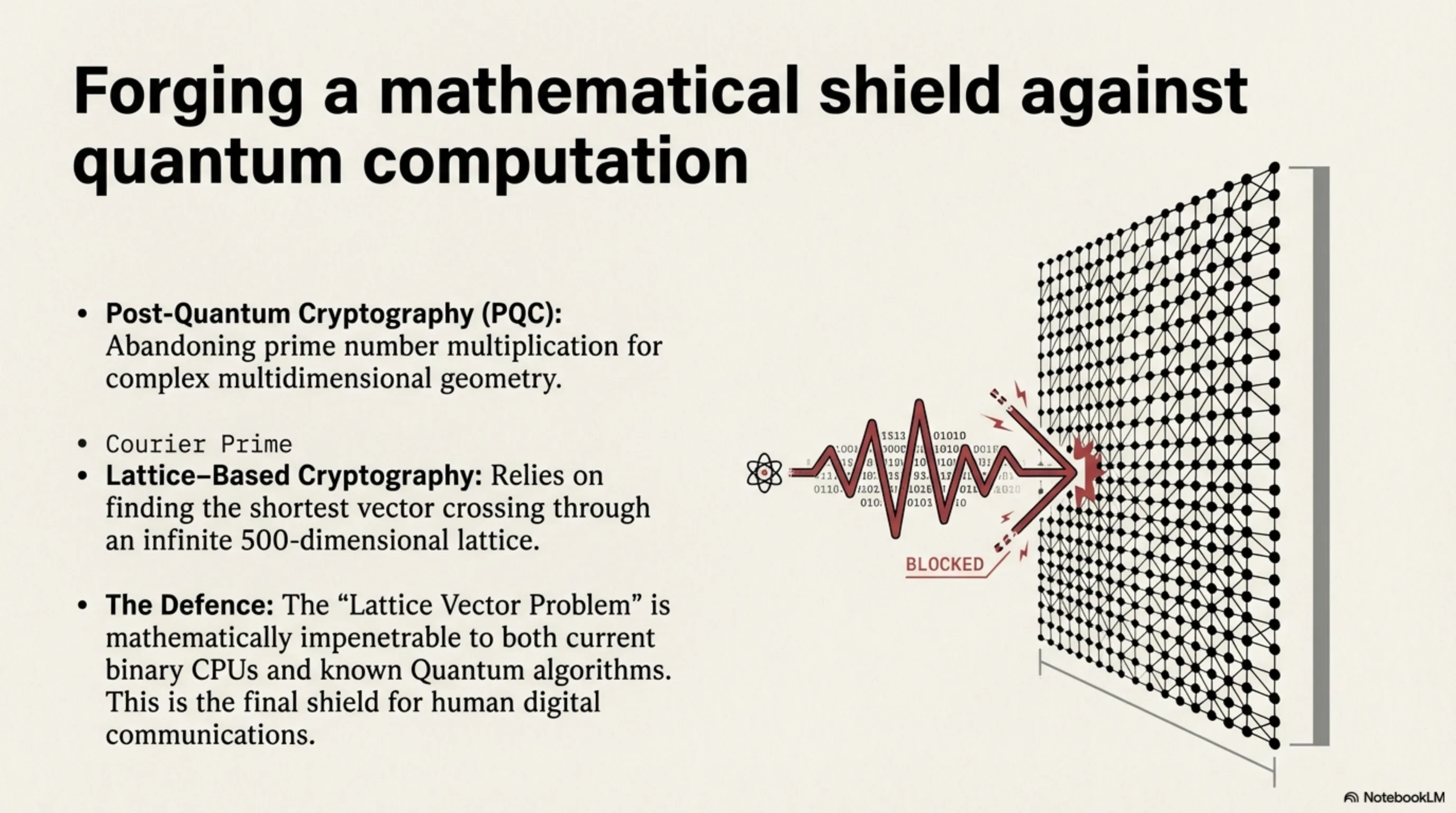

يخطط المطورون للتصدي لأجهزة الكمبيوتر الكمومية عبر معيار هندسي شامل يتم تشفيره عبر أبعاد ثلاثية متعددة بدلا من ارقام التشفير الصماء. هذا الهندسة الصعبة تخلق حاجزاً رياضياً منيعاً ضد هجمات الحواسيب العملاقة المستقبلية.

٣.١ التشفير القائم على الشبكة (Lattice-Based Cryptography)

بدلاً من الاعتماد على حاصل ضرب الأعداد الأولية الكبيرة لتوليد مفاتيح التشفير (كما هو الحال في RSA)، يعتمد التشفير ما بعد الكمّي على هندسة هياكل رياضية فائقة التعقيد تُعرف بالشبكات متعددة الأبعاد (Lattice). إن العثور على أقصر متجه (Shortest Vector) يعبر شبكة ذات ٥٠٠ بُعد رياضي هو مسألة صعبة للغاية (Lattice Vector Problem) بحيث لا تستطيع أجهزة الكمبيوتر الثنائية الكلاسيكية ولا خوارزميات الكم المعروفة حلها. هذه الرياضيات المعقدة والمكثفة ستشكل الدرع الأخير لحماية الاتصالات الرقمية البشرية من القرصنة الكمومية.

٣.٢ بروتوكول تطبيق Apple iMessage

قامت Apple مؤخراً بتنشيط بروتوكول PQ3 عالمياً عبر iMessage، مما أدى إلى تقديم أكبر ترقية أمنية للتشفير في تاريخ رسائل الشركة. ضمن إطار عمل PQ3، حتى إذا تمكن مهاجم متطور للغاية من اختراق مفتاح الجلسة النشطة، يقوم البروتوكول بتدوير المفاتيح باستمرار باستخدام صيغ مقاومة للكم (خاصية تُعرف باسم أمن ما بعد الاختراق)، مما يضمن عدم تمكن المهاجم من فك تشفير الرسائل السابقة أو المستقبلية داخل نفق الدردشة نفسه.

الطبقة الاستراتيجية ٤: عزل الأجهزة و Secure Enclave

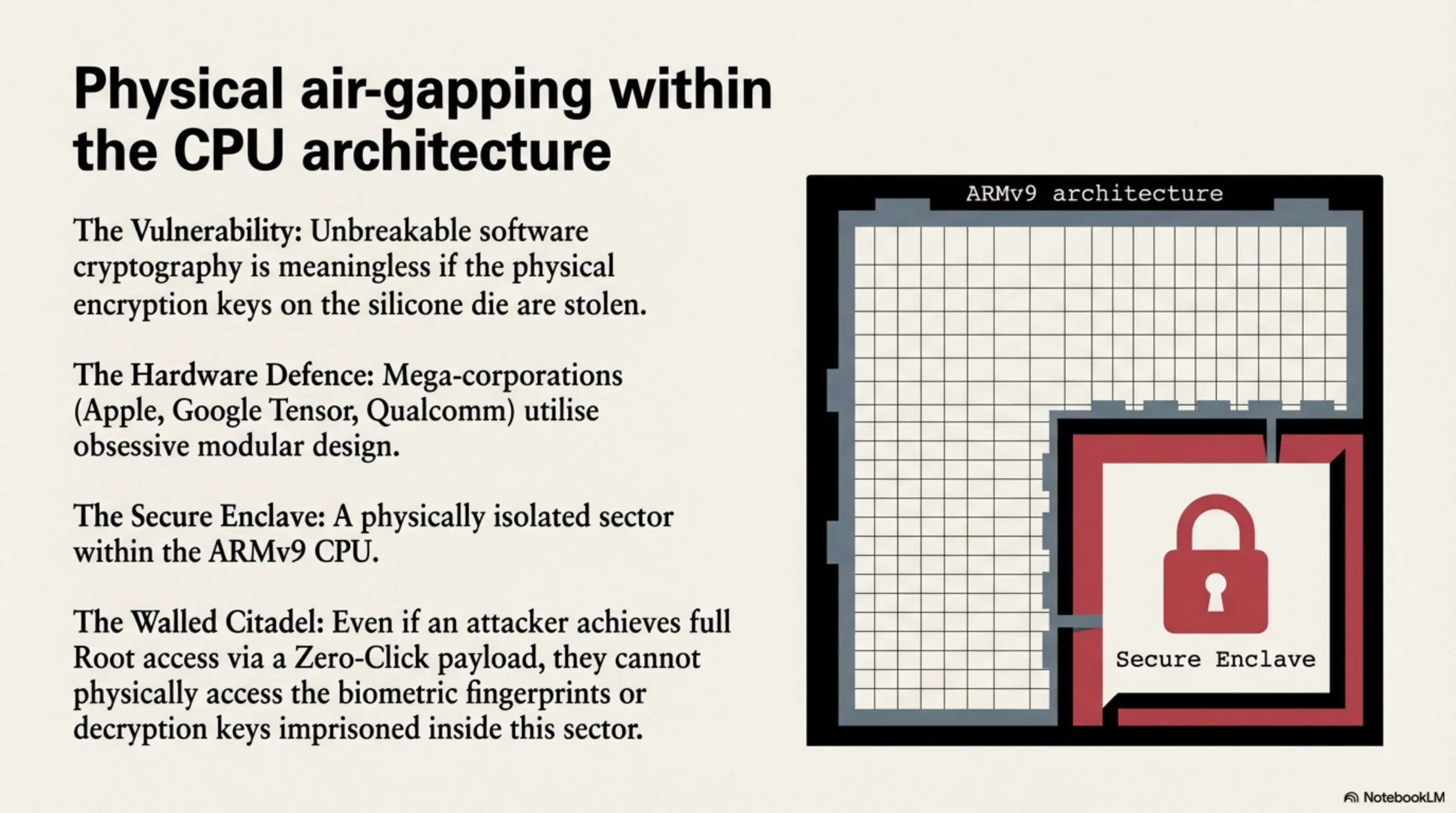

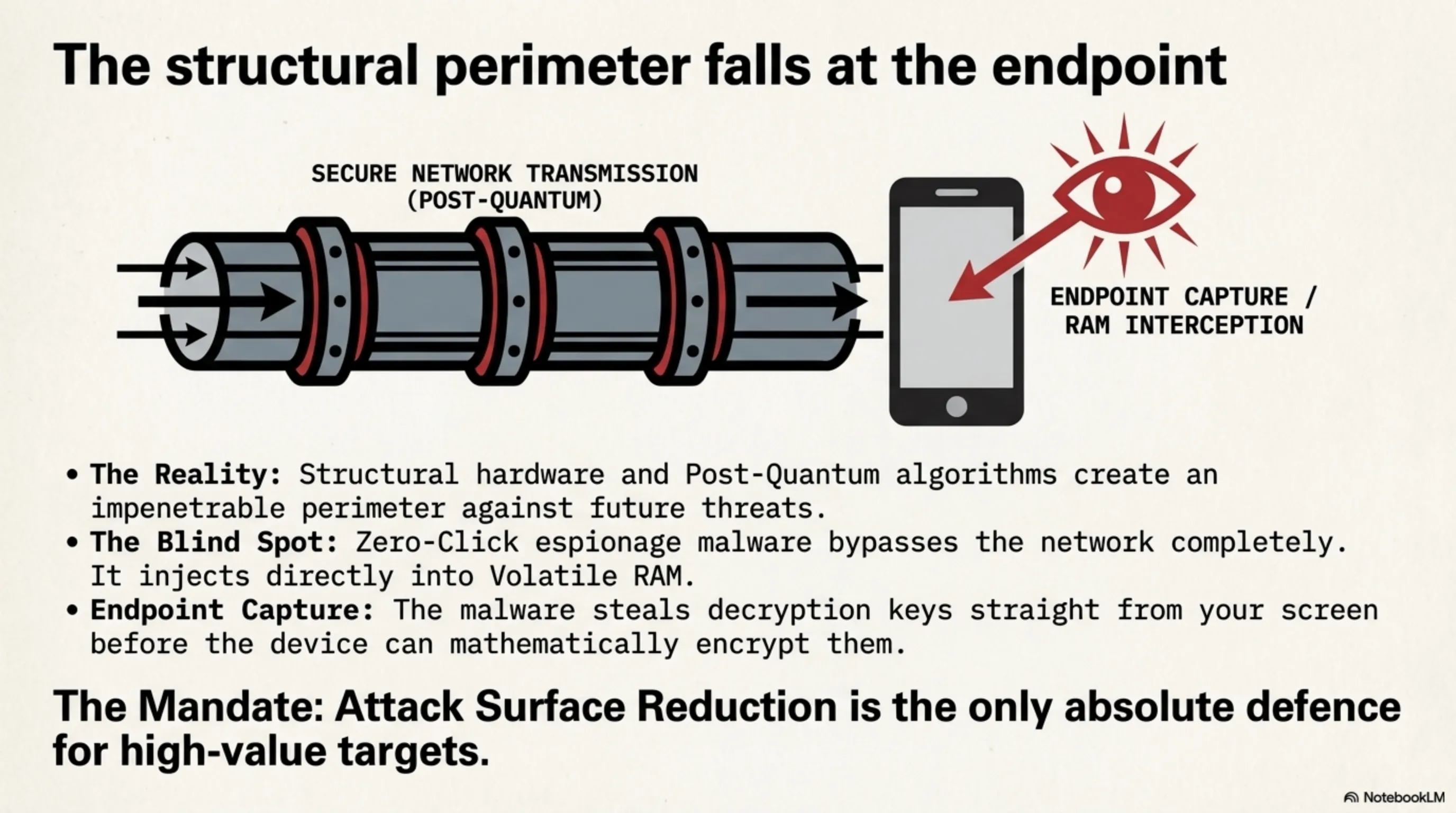

التشفير البرمجي غير القابل للكسر يكون بلا معنى تماماً إذا تم اختراق مفاتيح التشفير المادية المخزنة داخل شريحة الهاتف.

٤.١ الفصل في بنية الشرائح

تصمم الشركات الكبرى مثل Apple و Google معالجاتها لتكون معزولة بشكل إجباري ومادي تماما عن بعضها. يوجد قطاع معزول مادياً يُعرف باسم (Secure Enclave) داخل المعالج، والذي لا يمكن لنظام التشغيل iOS أو Android الأساسي الوصول إليه مباشرة. حتى لو حقق المهاجم وصولاً كاملاً عبر ثغرة Zero-Click، فإنه يظل معزولاً عن استخراج بصمات الأصابع أو مفاتيح التشفير المسجونة داخل هذه القلعة المحصنة.

الطبقة الاستراتيجية ٥: الجغرافيا السياسية للسوق السوداء للاختراقات

في المناطق الجيوسياسية المتقلبة كالشرق الأوسط، حيث تكون التوترات السياسية والأمنية في نقطة غليان دائمة، تصبح الهواتف الذكية لكبار المديرين التنفيذيين في قطاع النفط والصحفيين الاستقصائيين وناشطي حقوق الإنسان الأهداف الرئيسية لبرامج التجسس العسكرية.

٥.١ أسعار الـ Zero-Day في السوق السوداء بـ ٢٠٢٦

توجد صناعة ظل من سمسرة الثغرات الأمنية تقوم بشراء ثغرات Apple و Android المجهولة وغير المصححة من قراصنة القبعة الرمادية بأسعار تتراوح من ٥٠٠,٠٠٠ إلى ٥,٠٠٠,٠٠٠ دولار لكل سلسلة اختراق. ثم تُعبئ هذه الكيانات هذه الأسلحة السيبرانية في مجموعات برمجيات قائمة على الاشتراك وتبيعها لحكومات الشرق الأوسط وأجهزة الأمن والمجموعات المرتبطة بالدولة. يعمل هذا الاقتصاد السري بدون أي رقابة دولية وهو مربح للغاية.

٥.٢ الإجراءات الدفاعية الاستراتيجية للأهداف عالية المخاطر

بالنسبة للأفراد المعرضين لمخاطر مرتفعة (صحفيون، دبلوماسيون، مديرون تنفيذيون)، التوصية النهائية هي تفعيل **وضع القفل (Lockdown Mode)** المقيد من Apple. يقوم هذا الوضع بتعطيل معالجة الصور التلقائية في iMessage، وحظر تجميع JavaScript JIT في Safari، ومنع اتصالات USB بالأجهزة غير المعروفة، مما يحول الجهاز إلى ملجأ رقمي محصن. تقليل سطح الهجوم هو الدفاع المطلق الوحيد ضد ناقلات الهجوم بلا نقرة.

الطبقة الاستراتيجية ٦: آليات الدفاع الهندسية — بروتوكول تقليل سطح الهجوم

مع فهم عمق الثغرات الهيكلية للهواتف المحمولة في عام ٢٠٢٦، قام مهندسو الأمن بتقطير موقفهم الدفاعي في قائمة مراجعة دفاعية متعددة الطبقات مصممة لتقليل سطح الهجوم القابل للاستغلال إلى الحد الأدنى المطلق.

٦.١ إعادة التشغيل اليومية الإجبارية للأجهزة

نظراً لأن البرامج الضارة من جيل ٢٠٢٦ تقيم حصرياً في ذاكرة الوصول العشوائي (RAM) المتطايرة، فإن إعادة تشغيل بسيطة للجهاز تقضي على جميع الأكواد الخبيثة فوراً. التوصية الهندسية من تيكين واضحة: يجب أن يقوم الأهداف عالية القيمة بإعادة تشغيل أجهزتهم مرتين على الأقل يومياً. للاتصالات فائقة الحساسية، يبقى الحل الوحيد المضمون بنسبة ١٠٠٪ هو استخدام جهاز ثانوي مخصص معزول تماماً عن أي شبكة (Air-gapped).

٦.٢ تقليل سطح التطبيقات

كل تطبيق مُثبَّت هو نقطة دخول محتملة للمهاجمين المتطورين. أصغر ثغرة أمنية في لعبة أو تطبيق وسائل تواصل اجتماعي يمكن أن تبدأ سلسلة من تصعيد الامتيازات (Privilege Escalation) تؤدي إلى اختراق كامل لنواة النظام (Kernel). الإزالة الصارمة للتطبيقات غير الأساسية إلى جانب التثبيت الفوري لتصحيحات الأمان فور صدورها يشكلان أرخص وأكثر درع دفاعي فعالية متاح لأي مواطن رقمي.

تحذير طوارئ من تيكين: إذا كنت صحفياً أو ناشطاً في مجال حقوق الإنسان أو مسؤولاً حكومياً، فقم بتفعيل وضع القفل (Lockdown Mode) اليوم، واحذف جميع التطبيقات غير الأساسية، وأعد تشغيل جهازك مرتين يومياً. هذا هو أبسط مستوى دفاعي ويبطل ٩٠٪ من ناقلات الهجوم المعروفة.

⚖️ الحكم الهندسي الرسمي لـ Tekin

إن انتقال الشركات التقنية العملاقة نحو خوارزميات التشفير الكمومية مثل (Apple PQ3) يخلق محيطاً رياضياً لا يمكن اختراقه ضد الحوسبة المستقبلية؛ إلا أن ناقل التهديد الفوري يكمن في هجمات الاختراق بدون نقر والتمركز بالذاكرة. نظراً لأن البرامج الضارة للتجسس تتجاوز الشبكة تماماً وتُحقن مباشرة في ذاكرة الوصول العشوائي المتطايرة، فهي تسرق البيانات مباشرة من نقطة النهاية (شاشتك) قبل تشفيرها رياضياً. الدفاع الوحيد الأكيد للأهداف المدنية عالية الخطورة والموظفين الكبار في الشرق الأوسط هو استخدام وضع الـ Lockdown المقيد بشدة، وإعادة التشغيل اليومي للأجهزة (Restart)، وقبول الحقيقة القاتمة، المتمثلة في وجود شبح رقمي يطوف داخل هواتفنا متى ما أراد.