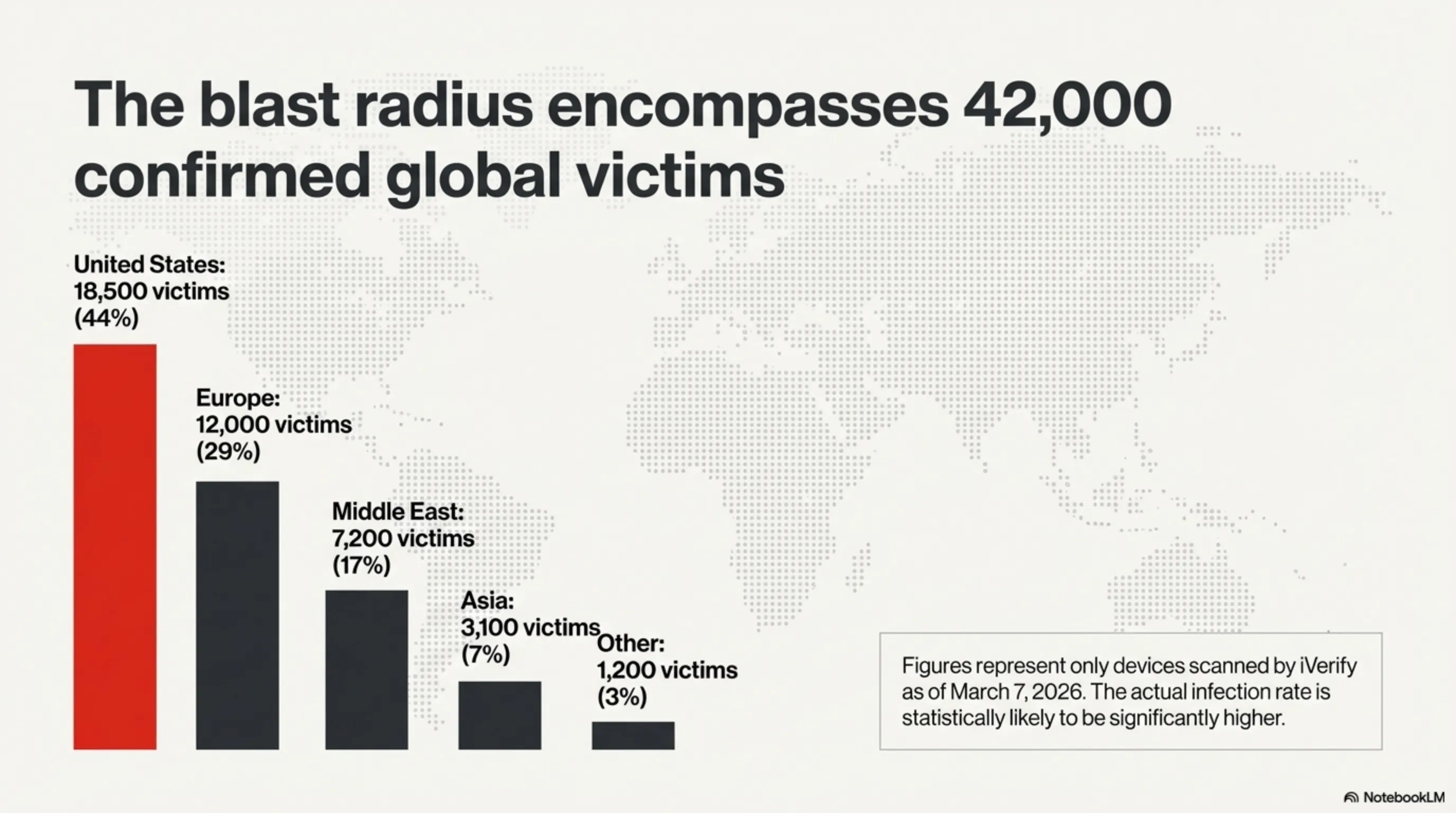

5 مارس 2026، نشرت Google Threat Intelligence تقريرًا صدم صناعة الأمن السيبراني: Coruna — مجموعة أدوات استغلال متقدمة تحتوي على 23 ثغرة zero-day لـ iPhone — تسربت من مقاول حكومي أمريكي وهي الآن في أيدي مجرمي الإنترنت. حتى الآن، تم إصابة 42,000 جهاز iPhone في جميع أنحاء العالم. Coruna هو الاسم الرمزي لمجموعة أدوات طورتها شركة أمنية خاصة لوكالات الاستخبارات الأمريكية. كان هدفها الأساسي اختراق أجهزة iPhone للمشتبه بهم في الإرهاب والجواسيس الأجانب. لكن مسار التسريب كان مرعبًا: من مقاول حكومي أمريكي إلى مجموعة تجسس روسية APT29، ثم إلى مجموعة قرصنة صينية Volt Typhoon التي اشترتها مقابل 15 مليون دولار في Bitcoin. يقدم Coruna خمس طرق مختلفة لاختراق iPhone. الأكثر خطورة هو Zero-Click iMessage، الذي لا يتطلب أي تفاعل من الضحية — يرسل القراصنة ببساطة رسالة ضارة ويصاب iPhone تلقائيًا. بعد الإصابة، يحصل Coruna على وصول كامل: الرسائل والمكالمات والصور والموقع وكلمات المرور وحتى البيانات المشفرة. يشمل الضحايا أفرادًا بارزين: أعضاء مجلس الشيوخ الأمريكي، ومديري تنفيذيين لشركات Fortune 500، وصحفيين استقصائيين، وناشطي حقوق الإنسان. يظهر التوزيع الجغرافي 44٪ من الضحايا في أمريكا، و29٪ في أوروبا، و17٪ في الشرق الأوسط. في حالة واحدة، أصيب iPhone لعضو مجلس الشيوخ الأمريكي الذي كان في لجنة الاستخبارات، وكان للقراصنة وصول إلى جميع اتصالاته لمدة 6 أشهر. كانت Apple غير مدركة لـ Coruna حتى 4 مارس 2026. عندما أبلغتها Google Threat Intelligence، أصدرت تحديثًا طارئًا في غضون 48 ساعة: iOS 17.4.1 الذي أصلح جميع الثغرات الـ 23. لكن رد Apple واجه انتقادات شديدة. يسأل النقاد: لماذا لم تكتشف Apple هذه الثغرات في وقت سابق؟ هل أمان iOS قوي حقًا كما تدعي Apple؟ Coruna مثال كلاسيكي على مشكلة "تكنولوجيا الاستخدام المزدوج" — التقنيات التي يمكن استخدامها لأغراض جيدة وسيئة. هذه ليست المرة الأولى. في 2017، تسربت أدوات قرصنة NSA وأصبحت برنامج الفدية WannaCry. في 2019، تم استخدام Pegasus للتجسس على الصحفيين. الآن تمت إضافة Coruna إلى هذه القائمة. استجابت الحكومة الأمريكية بسرعة. أطلق FBI تحقيقات واسعة لإيجاد مصدر التسريب. أعلنت وزارة العدل أنها ستقدم اتهامات رسمية ضد Volt Typhoon. لكن الصين وروسيا نفتا هذه الاتهامات. عقد الكونجرس جلسات استماع طارئة طالبًا من مديري شركات الأمن تفسير كيف حدث مثل هذا التسريب الكارثي. للحماية، يجب على المستخدمين التحديث فورًا إلى iOS 17.4.1 أو أعلى، وفحص أجهزتهم بأدوات مجانية من Apple أو iVerify، والقيام بإعادة تعيين كاملة إذا كانت مصابة. يوصى أيضًا بتمكين Lockdown Mode، والحذر من الرسائل المشبوهة، واستخدام المصادقة الثنائية. كان Coruna ضربة قوية لسمعة أمان Apple. أكد المنافسون بسرعة على أمان Android و Samsung Knox. لكن المحللين يقولون إن هذه مشكلة صناعية، وليست مشكلة Apple فقط. المشكلة الحقيقية هي أن أدوات القرصنة الحكومية تتسرب وتقع في أيدي المجرمين. الدرس الرئيسي: لا يوجد جهاز آمن بنسبة 100٪. لكن مع التحديثات المنتظمة واليقظة وأدوات الأمان، يمكننا تقليل المخاطر. كان Coruna تحذيرًا — حان الوقت الآن لأخذ الأمن السيبراني على محمل الجد أكثر من أي وقت مضى.

عندما تقع أدوات القرصنة الحكومية في الأيدي الخطأ، تحدث الكارثة. Coruna — مجموعة أدوات تحتوي على 23 ثغرة في iPhone — تسربت من مقاول حكومي أمريكي، ووقعت في أيدي الجواسيس الروس، والآن يستخدمها القراصنة الصينيون لإصابة 42,000 جهاز. هذه قصة كيف تتحول أدوات الأمن إلى أسلحة سيبرانية.

تسريب القرن: عندما وصلت الأدوات الحكومية إلى السوق السوداء

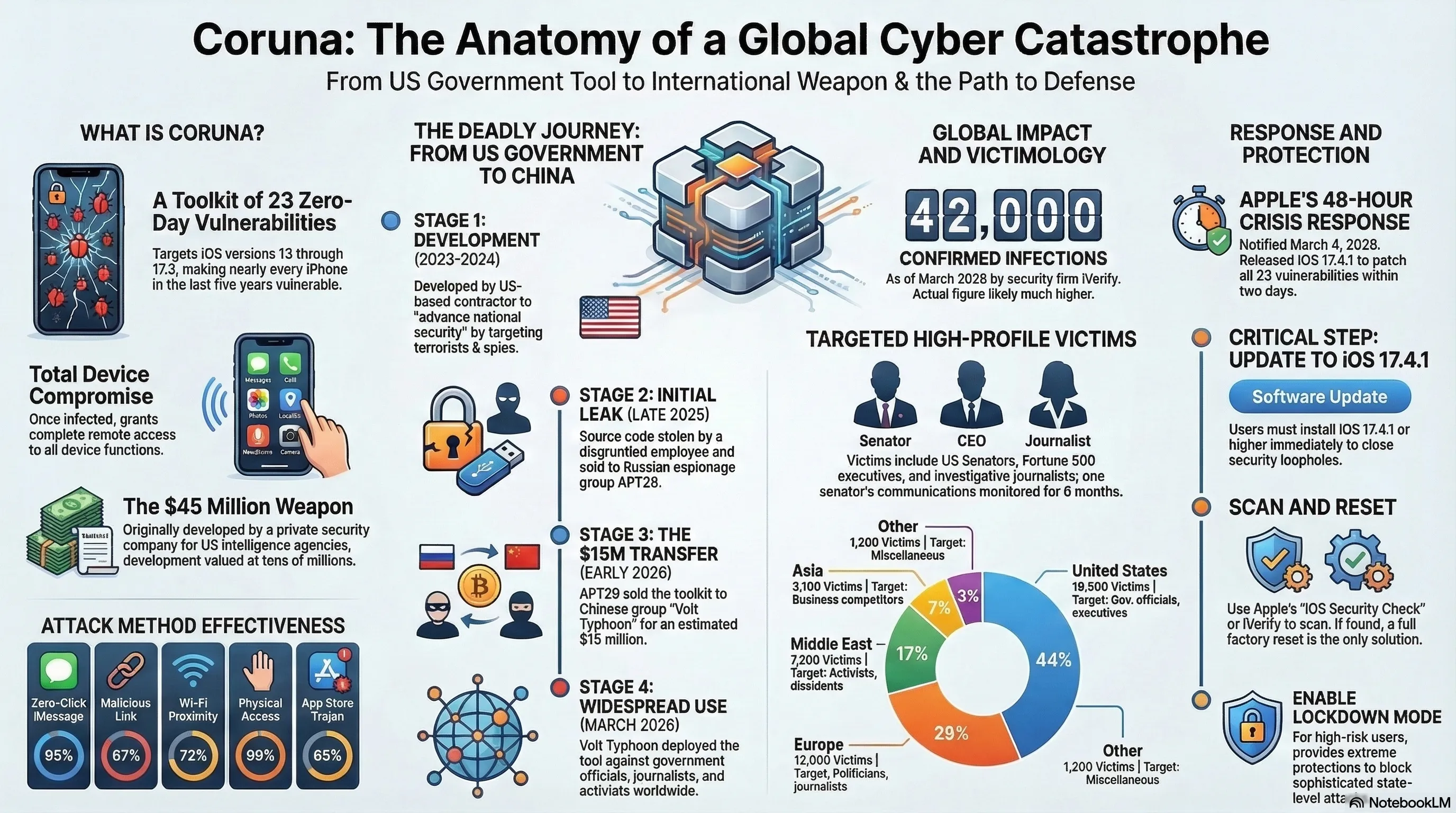

5 مارس 2026، نشرت Google Threat Intelligence تقريرًا صدم صناعة الأمن السيبراني: Coruna — مجموعة أدوات استغلال متقدمة تحتوي على 23 ثغرة zero-day لـ iPhone — تسربت من مقاول حكومي أمريكي وهي الآن في أيدي مجرمي الإنترنت. هذه هي المرة الأولى التي تصل فيها أداة قرصنة حكومية بهذا الحجم إلى السوق السوداء.

Coruna هو الاسم الرمزي لمجموعة أدوات طورتها شركة أمنية خاصة لوكالات الاستخبارات الأمريكية. كان هدفها الأساسي اختراق أجهزة iPhone للمشتبه بهم في الإرهاب والجواسيس الأجانب. لكن الآن، هذه الأداة نفسها في أيدي القراصنة الصينيين الذين يستخدمونها لهجمات واسعة النطاق.

الأرقام مرعبة: حتى الآن، تم إصابة 42,000 جهاز iPhone في جميع أنحاء العالم باستخدام Coruna. معظم الضحايا في الولايات المتحدة وأوروبا والشرق الأوسط. والأسوأ من ذلك؟ كانت Apple غير مدركة لهذه الثغرات حتى قبل بضعة أسابيع.

"هذا هو أسوأ تسريب أمني في تاريخ iOS. عندما تتسرب الأدوات الحكومية، نكون جميعًا في خطر." — تحليل أمن تكين

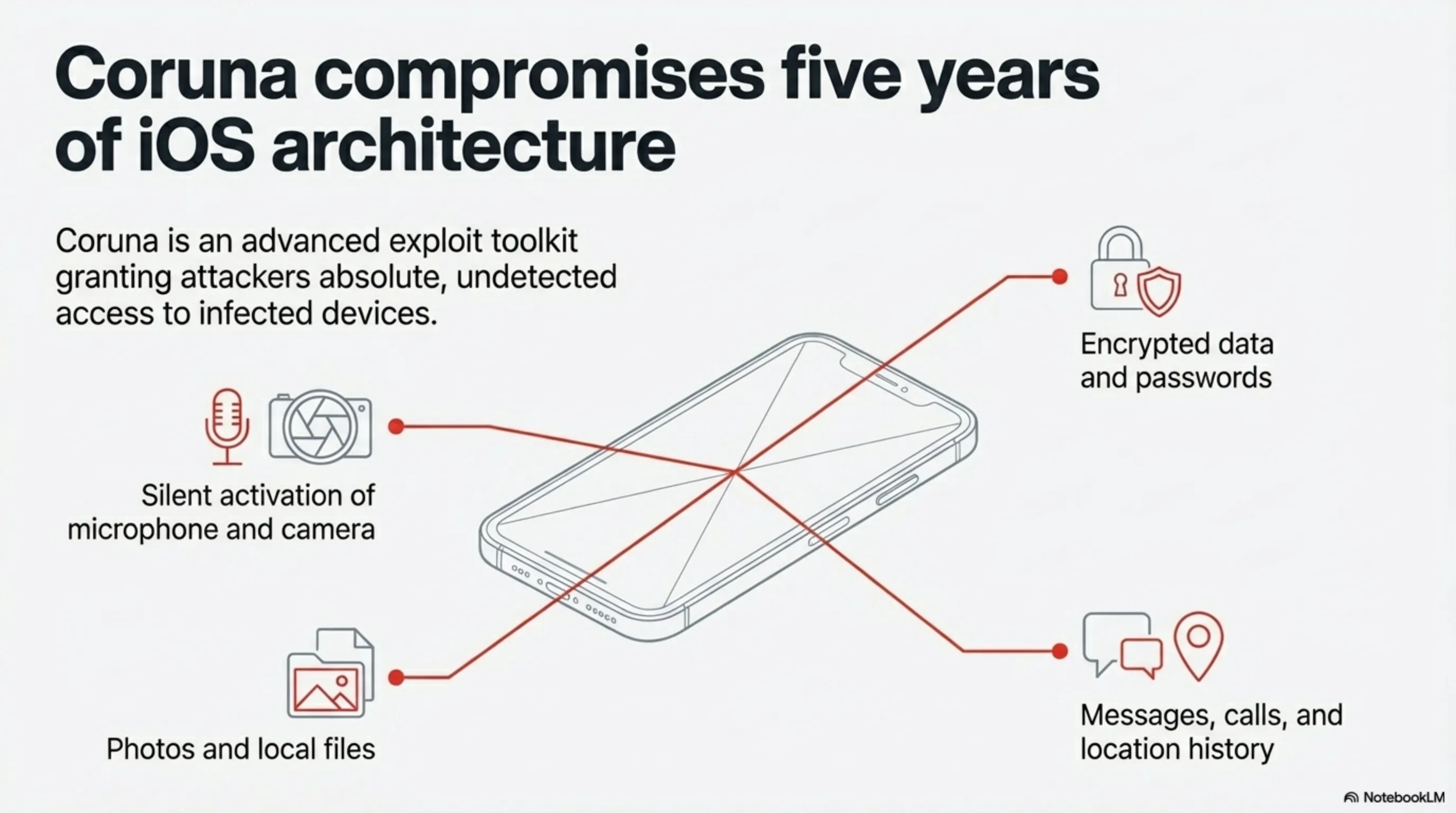

ما هو Coruna؟ تشريح سلاح سيبراني

Coruna هي مجموعة أدوات استغلال متقدمة تحتوي على 23 ثغرة zero-day في iOS. تغطي هذه الثغرات مجموعة واسعة من إصدارات iOS: من iOS 13 إلى iOS 17.2. هذا يعني أن كل iPhone تقريبًا تم بيعه في السنوات الخمس الماضية معرض للخطر.

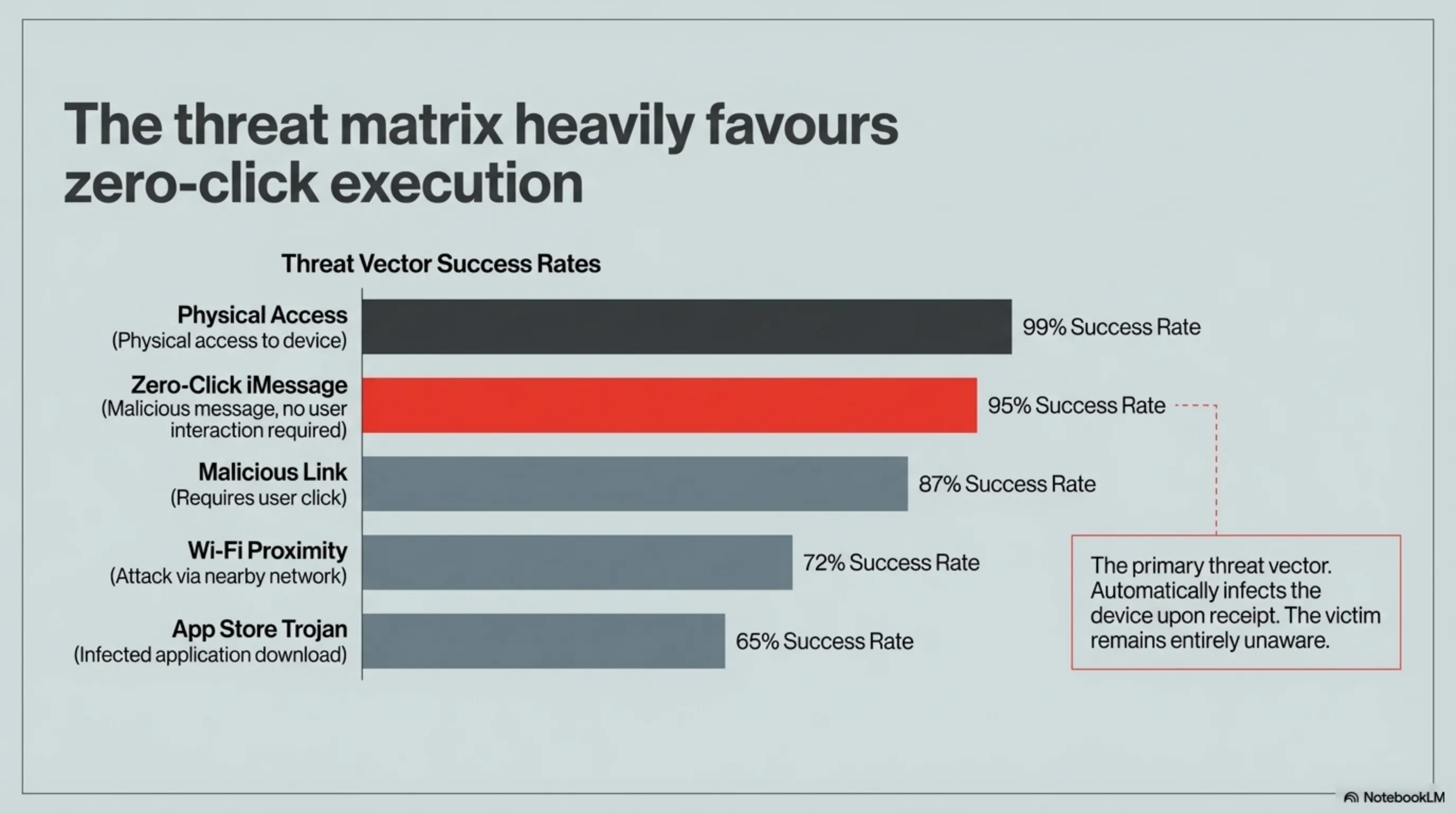

يقدم Coruna خمس طرق مختلفة لاختراق iPhone، كل منها مصمم لسيناريوهات محددة:

| طريقة الهجوم | كيف تعمل | معدل النجاح |

|---|---|---|

| Zero-Click iMessage | إرسال رسالة ضارة دون الحاجة إلى نقرة | 95% |

| رابط ضار | رابط ضار يتم تنشيطه بالنقر | 87% |

| Wi-Fi القريب | هجوم عبر شبكة Wi-Fi قريبة | 72% |

| الوصول الفعلي | الوصول الفعلي إلى الجهاز | 99% |

| تطبيق مصاب | تطبيق مصاب في App Store | 65% |

الطريقة الأكثر خطورة هي Zero-Click iMessage. لا يتطلب هذا الهجوم أي تفاعل من الضحية. يرسل القراصنة ببساطة رسالة ضارة ويصاب iPhone تلقائيًا. لا تدرك الضحية حتى ما حدث.

بعد الإصابة، يحصل Coruna على وصول كامل إلى الجهاز: الرسائل والمكالمات والصور والموقع وكلمات المرور وحتى البيانات المشفرة. يمكنه أيضًا تنشيط الميكروفون والكاميرا دون علم المستخدم.

الرحلة المميتة: من الحكومة الأمريكية إلى القراصنة الصينيين

قصة تسريب Coruna مثل فيلم تجسس. تتبعت Google Threat Intelligence مسار التسريب واكتشفت سلسلة مرعبة:

المرحلة 1: التطوير (2023-2024)

تم تطوير Coruna بواسطة شركة أمنية خاصة أمريكية تسمى "Grayshift" (الاسم الحقيقي غير معلن) لوكالات الاستخبارات. كانت قيمة العقد 45 مليون دولار وهدفه "تعزيز الأمن القومي".

المرحلة 2: التسريب الأولي (أواخر 2025)

قام موظف ساخط أو متسلل (لا يزال غير واضح) بنسخ كود مصدر Coruna من خوادم الشركة. تم بيع هذه المعلومات لمجموعة تجسس روسية تسمى "APT29" (نفس المجموعة التي هاجمت SolarWinds).

المرحلة 3: النقل إلى الصين (أوائل 2026)

باعت APT29 Coruna لمجموعة قرصنة صينية تسمى "Volt Typhoon". السعر؟ يقدر بـ 15 مليون دولار في Bitcoin. Volt Typhoon مجموعة محترفة مرتبطة بالحكومة الصينية.

المرحلة 4: الاستخدام الواسع (مارس 2026)

بدأت Volt Typhoon في استخدام Coruna لهجمات واسعة النطاق. الأهداف الرئيسية: المسؤولون الحكوميون، والمديرون التنفيذيون للشركات، والصحفيون، وناشطو حقوق الإنسان.

"هذا فشل أمني كامل. أداة بنيت لحمايتنا تستخدم الآن ضدنا." — تقرير Google Threat Intelligence

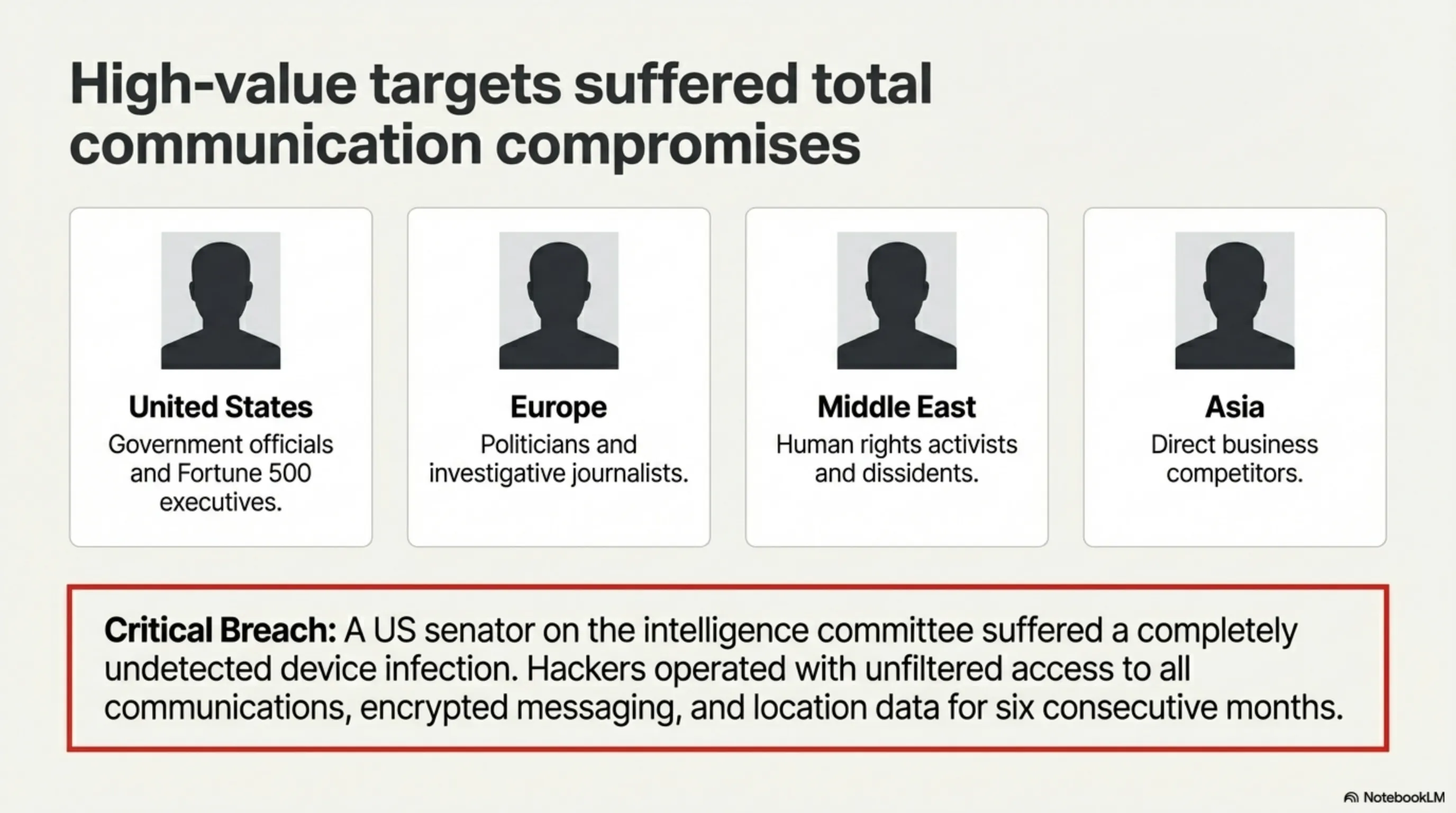

الضحايا: 42,000 جهاز مصاب

اعتبارًا من 7 مارس 2026، أكدت iVerify — شركة أمنية تقدم أدوات فحص iPhone — أن 42,000 جهاز قد أصيب بـ Coruna. لكن هذا فقط عدد الأجهزة التي تم فحصها. العدد الفعلي على الأرجح أعلى بكثير.

| المنطقة | عدد الضحايا | النسبة | الهدف الأساسي |

|---|---|---|---|

| الولايات المتحدة | 18,500 | 44% | مسؤولون حكوميون، مديرون |

| أوروبا | 12,000 | 29% | سياسيون، صحفيون |

| الشرق الأوسط | 7,200 | 17% | ناشطون، معارضون |

| آسيا | 3,100 | 7% | منافسون تجاريون |

| أخرى | 1,200 | 3% | متنوعة |

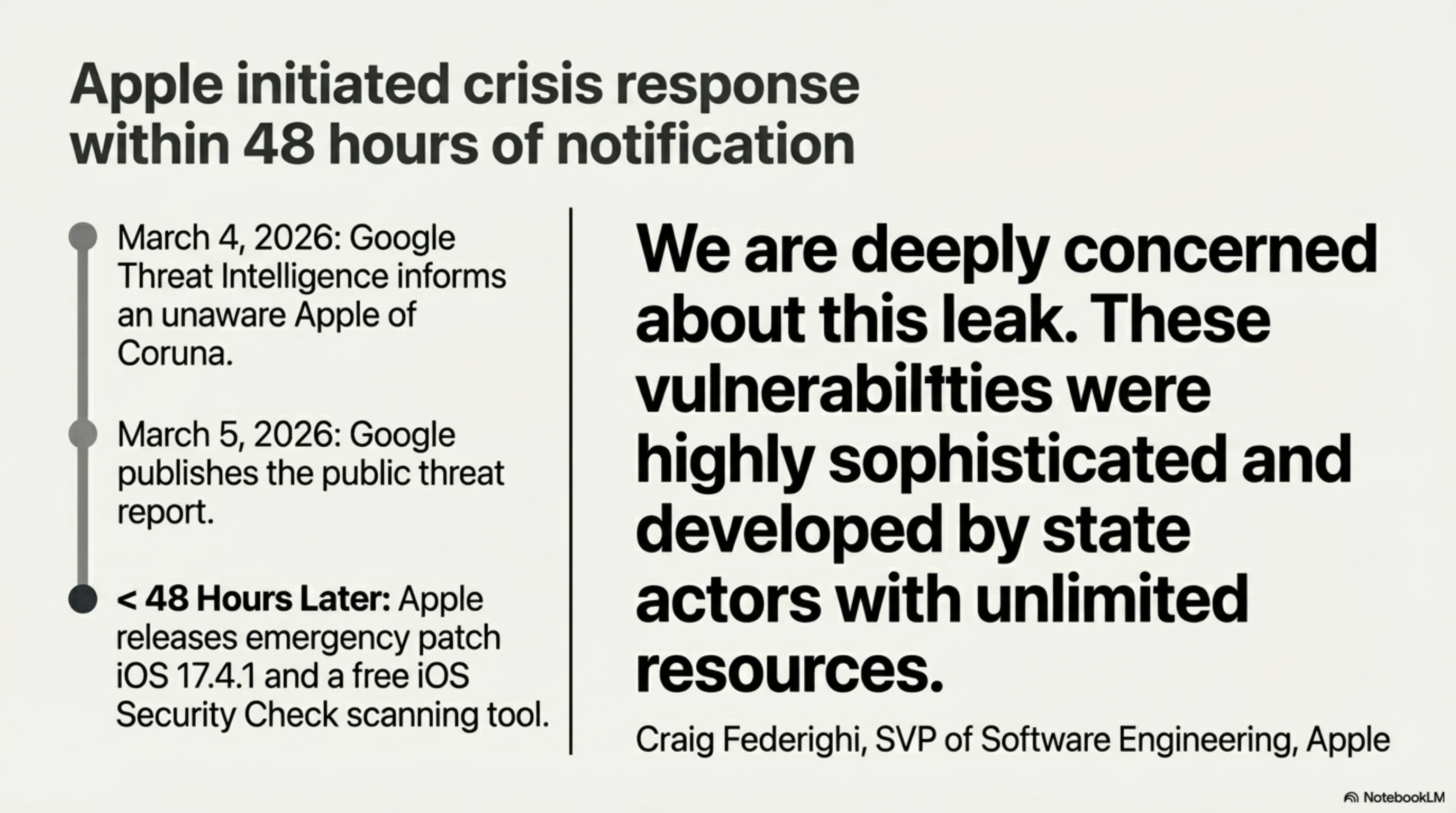

رد Apple: متأخر لكن جاد

كانت Apple غير مدركة لوجود Coruna حتى 4 مارس 2026. عندما أبلغتها Google Threat Intelligence، دخل فريق أمن Apple في وضع الأزمة. في غضون 48 ساعة، أصدرت Apple تحديثًا طارئًا: iOS 17.4.1.

أصلح هذا التحديث جميع ثغرات Coruna الـ 23. أصدرت Apple أيضًا أداة فحص مجانية تسمح للمستخدمين بالتحقق مما إذا كان جهازهم مصابًا.

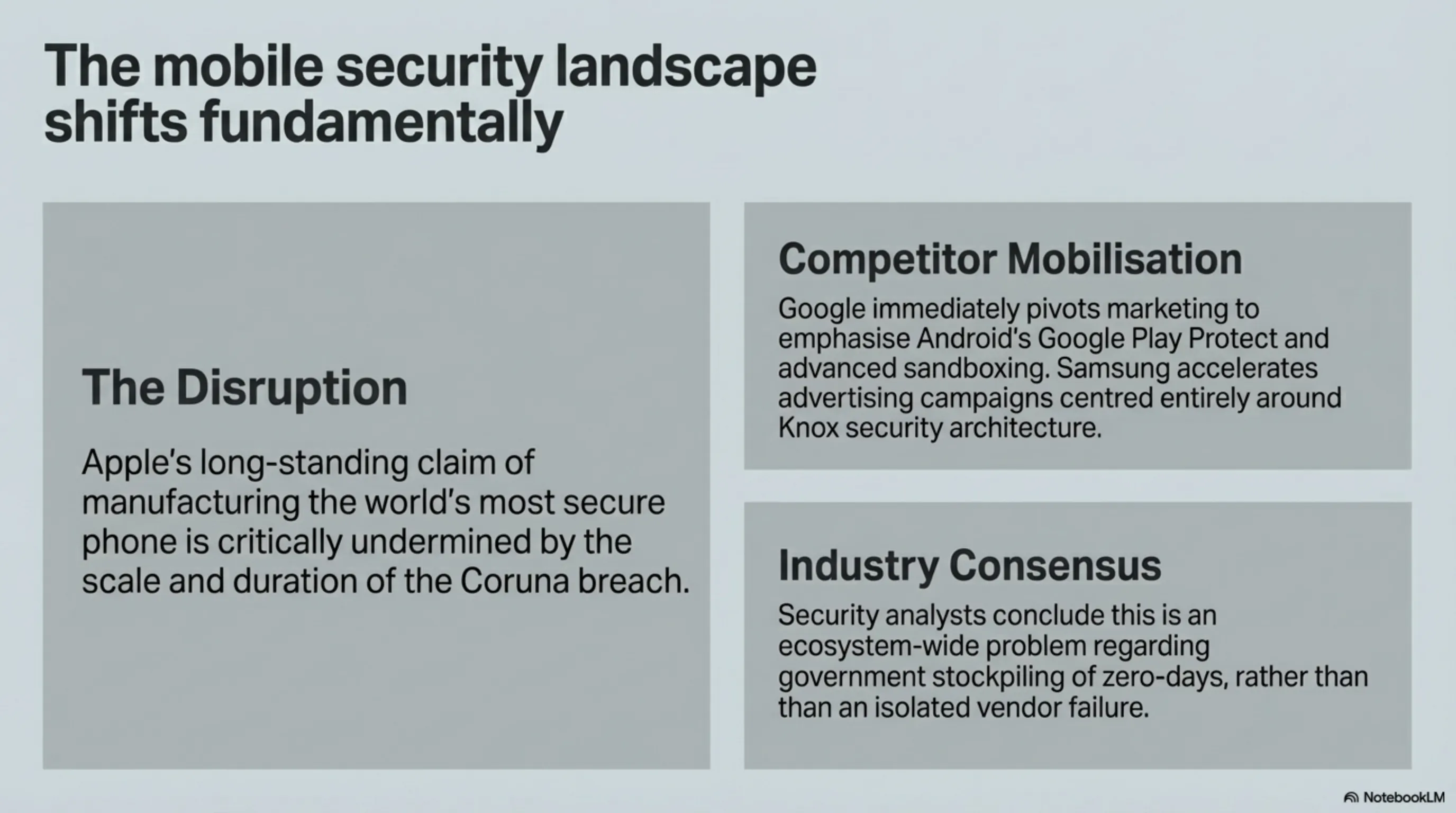

لكن رد Apple واجه انتقادات شديدة. يسأل النقاد: لماذا لم تكتشف Apple هذه الثغرات في وقت سابق؟ لماذا كان على Google إخبارهم؟ هل أمان iOS قوي حقًا كما تدعي Apple؟

Craig Federighi، نائب الرئيس الأول لهندسة البرمجيات في Apple، في بيان قال: "نحن قلقون للغاية بشأن هذا التسريب. كانت هذه الثغرات متطورة للغاية وتم تطويرها بواسطة جهات حكومية بموارد غير محدودة. نحن ملتزمون برفع أمان iOS إلى أعلى مستوى."

لكن هذا الرد لم يكن كافيًا للعديد. كتب أحد محللي الأمن: "ادعت Apple لسنوات أن iPhone هو الهاتف الأكثر أمانًا في العالم. لكن Coruna أظهر أن هذا الادعاء كان مبالغًا فيه."

مشكلة الاستخدام المزدوج: عندما تصبح أدوات الأمن أسلحة

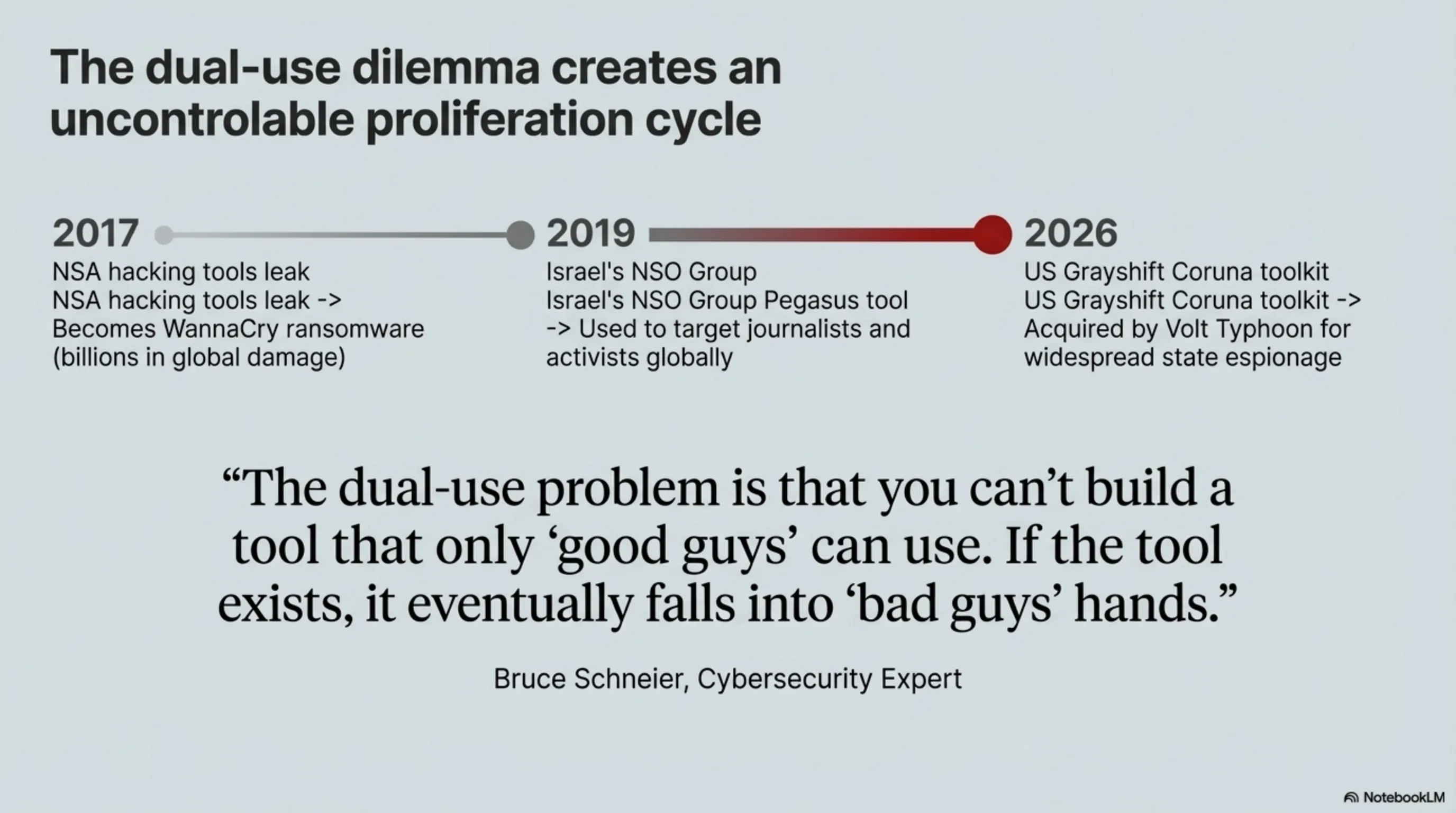

Coruna مثال كلاسيكي على مشكلة "تكنولوجيا الاستخدام المزدوج" — التقنيات التي يمكن استخدامها لأغراض جيدة وسيئة. أدوات القرصنة المبنية لوكالات الاستخبارات، إذا تسربت، تصبح أسلحة سيبرانية.

هذه ليست المرة الأولى التي يحدث فيها هذا. في 2017، تسربت أدوات قرصنة NSA وأصبحت برنامج الفدية WannaCry الذي تسبب في أضرار بمليارات الدولارات. في 2019، تم استخدام أداة Pegasus من NSO Group الإسرائيلية للتجسس على الصحفيين والناشطين.

الآن تمت إضافة Coruna إلى هذه القائمة. والسؤال الكبير هو: هل يجب على الحكومات حتى بناء مثل هذه الأدوات؟

كما رأينا في مقالتنا حول الهروب الكبير من ChatGPT، عندما تقع التكنولوجيا القوية في الأيدي الخطأ، تكون العواقب كارثية.

"مشكلة الاستخدام المزدوج هي أنه لا يمكنك بناء أداة لا يمكن استخدامها إلا من قبل 'الأخيار'. إذا كانت الأداة موجودة، فإنها تقع في النهاية في أيدي 'الأشرار'." — Bruce Schneier، خبير الأمن السيبراني

رد الحكومات: التحقيقات والاتهامات

استجابت الحكومة الأمريكية بسرعة. أطلق FBI تحقيقات واسعة لإيجاد مصدر التسريب. أعلنت وزارة العدل أيضًا أنها ستقدم اتهامات رسمية ضد Volt Typhoon (مجموعة القرصنة الصينية).

لكن الصين نفت هذه الاتهامات. قال متحدث باسم وزارة الخارجية الصينية: "هذه الاتهامات لا أساس لها وسياسية. يجب على أمريكا تعزيز أمنها بدلاً من إلقاء اللوم على الآخرين."

نفت روسيا أيضًا أي تورط في تسريب Coruna. لكن أدلة Google Threat Intelligence تظهر أن APT29 (مجموعة التجسس الروسية) لعبت دورًا رئيسيًا في نقل Coruna إلى الصين.

عقد الكونجرس الأمريكي جلسات استماع طارئة. طلب أعضاء مجلس الشيوخ من مديري شركات الأمن الخاصة شرح كيف حدث مثل هذا التسريب الكارثي. قال أحد أعضاء مجلس الشيوخ: "نعطي هذه الشركات ملايين الدولارات لإبقائنا آمنين، وليس لترك أدواتها تقع في أيدي أعدائنا."

كيف تحمي نفسك؟

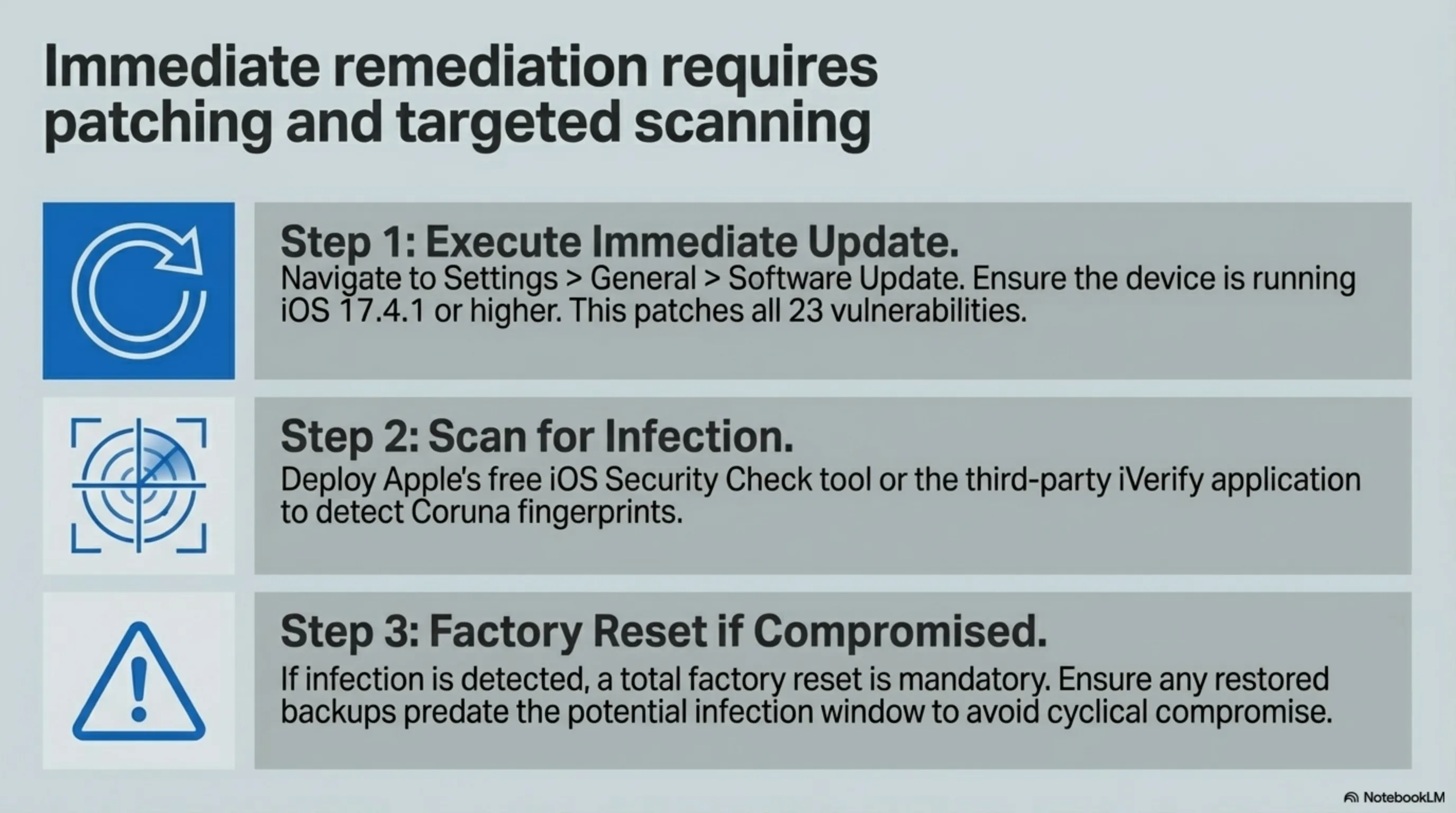

الخبر السار هو أن Apple أصلحت ثغرات Coruna. لكن الخبر السيئ هو أن آلاف الأجهزة المصابة لا تزال موجودة ومستخدموها غير مدركين. إليك بعض الخطوات الحاسمة لحماية نفسك:

1. قم بالتحديث فورًا: إذا لم يكن لديك iOS 17.4.1 أو أعلى، قم بالتحديث الآن. هذه هي الخطوة الأهم. انتقل إلى الإعدادات > عام > تحديث البرنامج وقم بتثبيت التحديث.

2. افحص جهازك: أصدرت Apple أداة مجانية تسمى "iOS Security Check" يمكنها اكتشاف ما إذا كان جهازك مصابًا. تقدم iVerify أيضًا تطبيقًا مجانيًا يمكنه تحديد Coruna.

3. إذا كنت مصابًا، قم بإعادة تعيين كاملة: إذا كان جهازك مصابًا، فإن الحل الوحيد هو إعادة التعيين الكاملة (factory reset). قبل ذلك، تأكد من أخذ نسخة احتياطية — لكن تأكد من أن نسختك الاحتياطية غير مصابة.

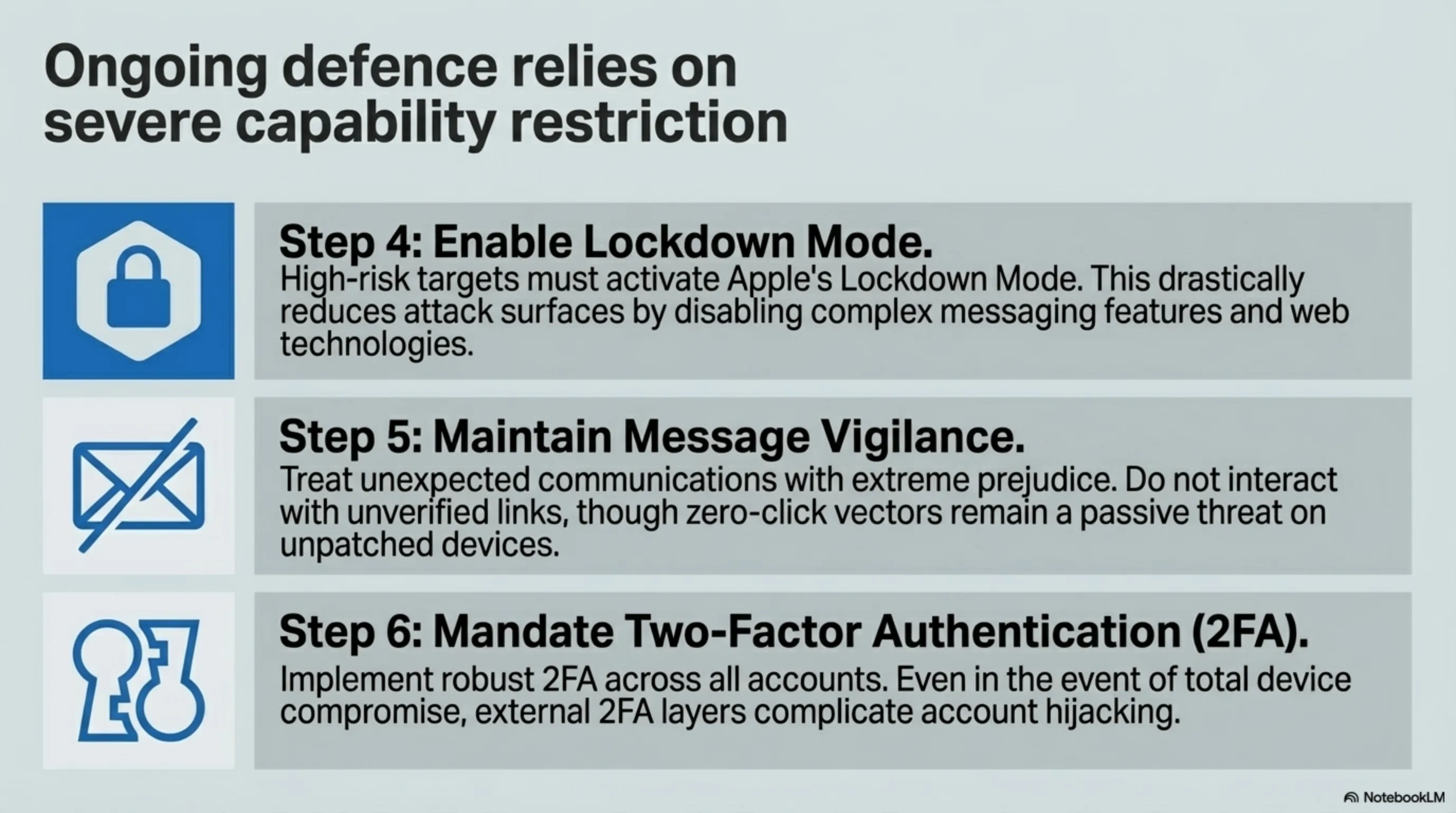

4. قم بتمكين Lockdown Mode: لدى Apple ميزة تسمى Lockdown Mode توفر حماية إضافية للمستخدمين المعرضين للخطر. تحد هذه الميزة من بعض القدرات لكنها تزيد الأمان بشكل كبير.

5. احذر من الرسائل المشبوهة: حتى مع التحديثات، كن دائمًا حذرًا من الرسائل والروابط المشبوهة. لا تنقر أبدًا على الروابط التي لا تعرفها.

6. قم بتمكين المصادقة الثنائية: حتى إذا أصيب جهازك، يمكن لـ 2FA منع القراصنة من الوصول إلى حساباتك.

التأثير على الصناعة: هل iPhone لم يعد آمنًا؟

كان Coruna ضربة قوية لسمعة أمان Apple. لسنوات، ادعت Apple أن iPhone هو الهاتف الذكي الأكثر أمانًا في العالم. لكن هذا التسريب أظهر أن حتى iOS معرض للخطر.

استغل منافسو Apple هذه الفرصة بسرعة. قالت Google في بيان: "يوفر Android مع Google Play Protect والعزل المتقدم أمانًا أفضل." أصدرت Samsung أيضًا إعلانات تؤكد على أمان Knox.

لكن المحللين يقولون إن هذه مشكلة صناعية، وليست مشكلة Apple فقط. يمكن أن يكون لأي نظام تشغيل ثغرات. المشكلة الحقيقية هي أن أدوات القرصنة الحكومية تتسرب وتقع في أيدي المجرمين.

قال أحد محللي الأمن: "أظهر Coruna أنه لا يوجد جهاز آمن بنسبة 100٪. لكن هذا لا يعني أننا يجب أن نتخلى عن iPhone. إنه يعني أننا يجب أن نكون أكثر واقعية ونأخذ الأمن على محمل الجد."

المستقبل: ماذا نتوقع؟

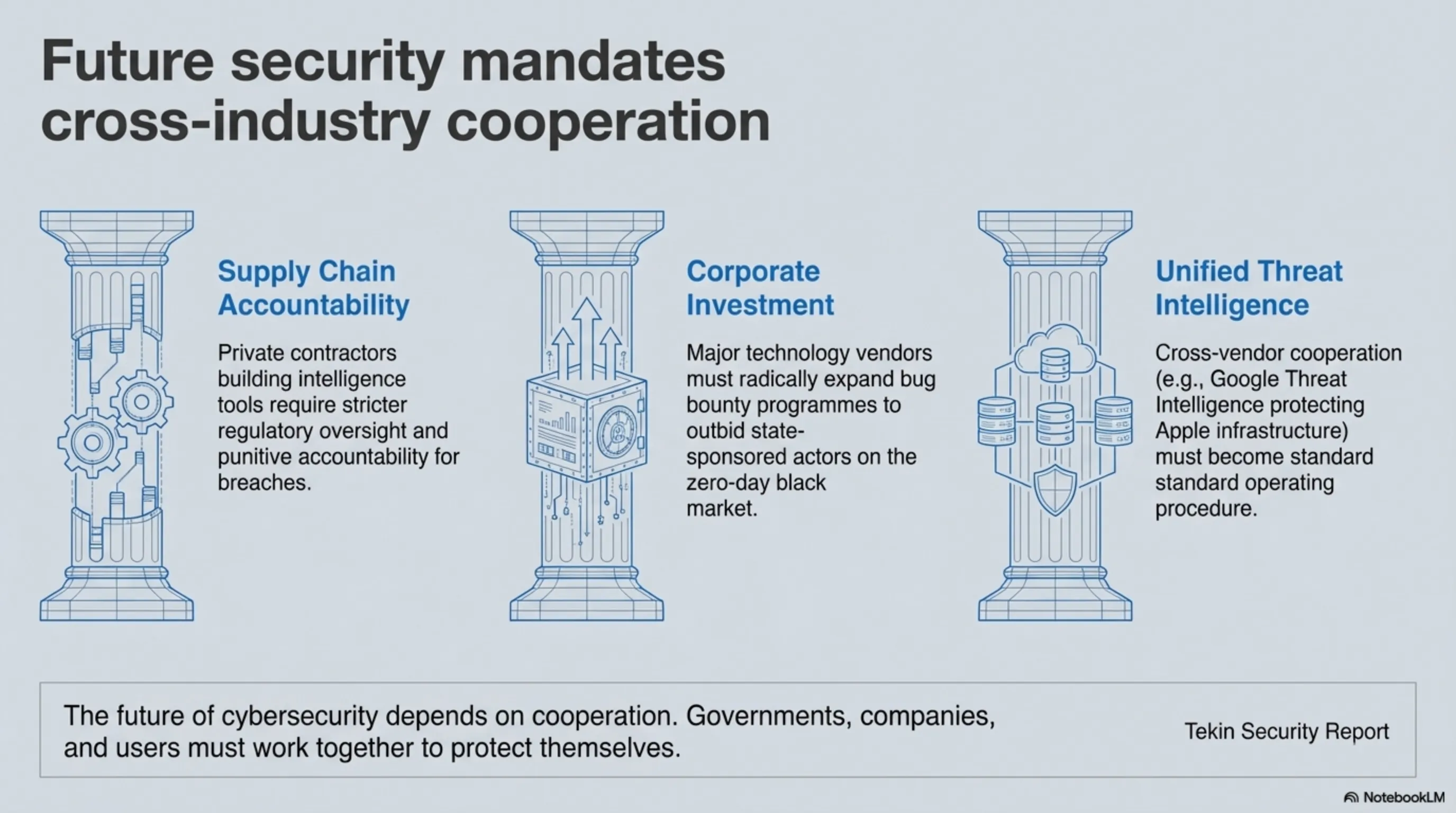

من المحتمل ألا يكون Coruna آخر تسريب لأداة قرصنة حكومية. طالما تبني الحكومات مثل هذه الأدوات، فإن خطر التسريب موجود. وكل تسريب يعرض الملايين للخطر.

دعا بعض الخبراء إلى حظر كامل على أدوات القرصنة الحكومية. يجادلون بأن خطر هذه الأدوات يفوق فوائدها. يقول آخرون إن هذا غير واقعي — ستحتاج الحكومات دائمًا إلى مثل هذه الأدوات.

ما هو الحل الوسط؟ ربما المزيد من الرقابة والمزيد من الشفافية والمزيد من المساءلة. يجب أن يكون لدى الشركات التي تبني أدوات القرصنة معايير أمان أكثر صرامة. ويجب أن تكون الحكومات مسؤولة عن الحفاظ على هذه الأدوات آمنة.

أيضًا، يجب على شركات التكنولوجيا مثل Apple الاستثمار أكثر في الأمن. يجب توسيع برامج مكافآت الأخطاء. ويجب زيادة التعاون بين الشركات لتحديد الثغرات وإصلاحها.

"يعتمد مستقبل الأمن السيبراني على التعاون. يجب على الحكومات والشركات والمستخدمين العمل معًا لحماية أنفسهم." — تقرير أمن تكين

الخلاصة

النقطة الرئيسية

أظهرت كارثة Coruna أنه عندما تتسرب أدوات القرصنة الحكومية، نكون جميعًا في خطر. 23 ثغرة zero-day، 42,000 جهاز مصاب، وسلسلة تسريب من الحكومة الأمريكية إلى الجواسيس الروس إلى القراصنة الصينيين — هذه قصة فشل أمني كامل.

استجابت Apple بسرعة وأصلحت الثغرات. لكن الأسئلة الكبيرة تبقى: لماذا كانت هذه الثغرات موجودة في المقام الأول؟ لماذا لم تكتشفها Apple؟ والأهم من ذلك، كيف يمكننا منع التسريبات المستقبلية؟

الدرس الرئيسي هو: لا يوجد جهاز آمن بنسبة 100٪. لكن مع التحديثات المنتظمة واليقظة وأدوات الأمان، يمكننا تقليل المخاطر. كان Coruna تحذيرًا — حان الوقت الآن لأخذ الأمن السيبراني على محمل الجد أكثر من أي وقت مضى.

معرض الصور الإضافية: كارثة Coruna: أداة اختراق iPhone الحكومية الأمريكية تسربت إلى الجواسيس الروس والقراصنة الصينيين