1. مقدمه: جنگ ابدی هکرها و کمپانیها در سال 2025

1.1. چرا امسال "سال طلایی" برای جیلبریک نام گرفت?

تا همین چند سال پیش, کلمات "PS5" و "هک" در یک جمله قرار نمیگرفتند. اما سال 2025 ورق را برگرداند. فشار اقتصادی و افزایش قیمت بازیهای اورجینال (که اکنون به 80 دلار رسیده است), انگیزه گروههای هکری را برای شکستن قفلهای امنیتی دوچندان کرد. گزارشهای رسیده از PsxNews و فرومهای تخصصی نشان میدهد که ما در یکی از آسیبپذیرترین دورههای امنیتی برای سونی و نینتندو هستیم.

1.2. تفاوت "Softmod" و "Hardmod": دانستنیهای حیاتی

قبل از هر چیز, باید بدانید وارد چه بازی خطرناکی میشوید. در تحلیلهای تکین پلاس, ما همیشه تفاوت قائل میشویم بین "سافتماد" (نرمافزاری, مثل روش جدید PS5) که کمخطرتر است, و "هاردماد" (سختافزاری, مثل لحیمکاری چیپ روی برد) که ریسک نابودی دستگاه را دارد. اخبار 2025 بیشتر حول محور روشهای نرمافزاری میچرخد که خبر خوبی برای کاربران عادی است.

2. پلیاستیشن 5: شکستن دژ سونی با دیسک بلوری

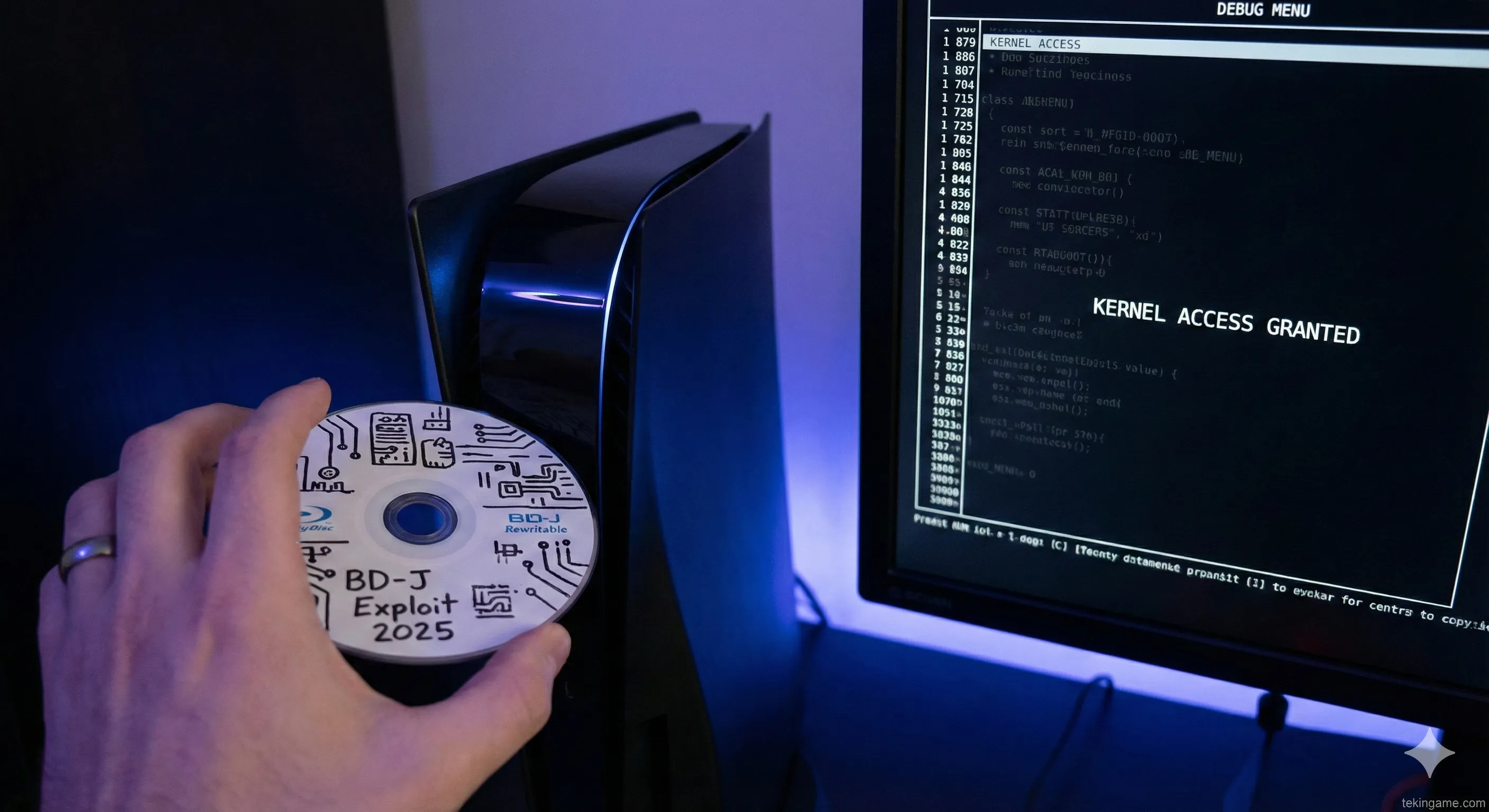

2.1. روش جدید می 2025: اکسپلویت BD-J چیست?

بزرگترین خبر امسال, کشف یک حفره امنیتی در درایو نوری PS5 بود. هکرها متوجه شدند که مفسر "جاوا" در دیسکهای بلوری (BD-J) میتواند به عنوان دروازه ورود به هسته سیستم (Kernel) عمل کند. برخلاف روشهای قدیمی که نیاز به باز کردن کنسول داشت, در این روش جدید 2025, کاربر فقط با رایت کردن یک فایل خاص روی دیسک بلوری و اجرای آن, میتواند به منوی Debug دسترسی پیدا کند.

2.2. کالبدشکافی فنی: حمله از طریق "منوی فیلم" و فرار از Sandbox

شاید بپرسید این روش دقیقاً چطور کار میکند? سونی فکر همه جا را کرده بود, جز دیسکهای فیلم. کنسول PS5 برای اجرای منوهای تعاملی فیلمها, از یک مفسر جاوا در محیط ایزوله (Sandbox) استفاده میکند. مراحل نفوذ به این صورت است:

- قدم اول (اسب تروآ): هکرها یک دیسک بلوری حاوی فایل ISO دستکاری شده میسازند.

- قدم دوم (فرار از زندان): با اجرای دیسک, کدهای مخرب از باگهای مفسر جاوا استفاده کرده و از محیط امن Sandbox فرار میکنند (Sandbox Escape).

- قدم سوم (ضربه نهایی): با دسترسی به Userland و استفاده از باگهای کرنل (مثل ipv6 uaf), کنترل کامل سیستم به دست هکر میافتد.

2.3. وضعیت فریمورها و محدودیتها

طبق آخرین اخبار, این روش روی تمام فریمورهای بین 6.00 تا 7.61 تست شده است. اگر کنسول شما آپدیتهای سال 2024 را دریافت نکرده, خوششانس هستید. با ابزارهایی مثل PS5 Jailbreak Kit, نصب Homebrew ممکن شده است. اما توجه کنید که سونی در آپدیت 8.01 این حفره را بسته است و اجرای بازیهای کپی هنوز ممکن است با کرش کردن (Crash) همراه باشد.

3. پلیاستیشن 4: پادشاه کنسولهای کپیخور

3.1. تحلیل وضعیت FW 12.02 و معجزه GoldHEN

پلیاستیشن 4 اکنون به "بهشت دزدان دریایی" تبدیل شده است. با انتشار نسخه جدید GoldHEN در سال 2025, پایداری کپیخور روی فریمورهای 11.00 و حتی تستهای موفق روی 12.00 گزارش شده است. این یعنی دسترسی به آرشیو عظیمی از بازیها بدون قطعی.

3.2. تحلیل فنی: حمله شبکهای (PPPoE) چگونه کار میکند?

در روشهای جدید PS4 (موسوم به PPPwn), هکرها از طریق پورت کابل شبکه (LAN) حمله میکنند. وقتی کنسول سعی میکند یک کانکشن اینترنت (PPPoE) بسازد, کامپیوتر متصل به آن پکتهای اطلاعاتی "مسموم" (Corrupted Packets) میفرستد. این پکتها باعث سرریز بافر (Buffer Overflow) در درایور شبکه کنسول شده و کدهای هکر را مستقیماً در حافظه رم اجرا میکنند. این روش بسیار تمیز است و نیاز به دستکاری سختافزاری ندارد.

4. نینتندو سوییچ: آزادی عمل در مدلهای OLED و Lite

4.1. روشهای نوین USB و Homebrew

مدلهای جدید سوییچ (OLED و Lite) قبلاً کابوس هکرها بودند, اما ویدیوهای سال 2025 از روشهای سادهتر صحبت میکنند. اکنون با ابزارهای جدید, امکان اجرای "ماد گرافیکی" برای بازیهای زلدا, اجرای بازیهای رترو و تغییر تمهای کنسول فراهم شده است.

4.2. تحلیل فنی: حمله ولتاژی (Voltage Glitching) چیست?

در مدلهای جدید که راههای نرمافزاری بسته است, از روش "گلیچ ولتاژ" استفاده میشود. چیپهای مخصوص (Modchips) دقیقاً در لحظه بوت شدن دستگاه, برای کسری از ثانیه ولتاژ پردازنده (CPU) را مختل میکنند. این "سکته مغزی مصنوعی" باعث میشود پردازنده امنیتی نینتندو پروسه چک کردن امضای دیجیتال را فراموش کند و سیستمعامل کاستوم بارگذاری شود. این روش بسیار حساس و خطرناک است.

5. ایکسباکس سری X/S: داستان متفاوت "اکانتهای هکی"

5.1. چرا ایکسباکس هنوز "جیلبریک" واقعی نشده است?

امنیت مایکروسافت تحسینبرانگیز است. تنها راه قانونی اجرای برنامههای غیررسمی, استفاده از "Dev Mode" است. اما هنوز راهی برای اجرای بازیهای کپی به صورت رایگان و مستقیم (مثل PS4) وجود ندارد.

5.2. پکیجهای آفلاین و خطر بن شدن کنسول

آنچه در بازار ایران به عنوان "ایکسباکس هکی" فروخته میشود, استفاده از "اکانتهای اشتراکی دزدی" است. فروشندگان هارد کنسول را پر از بازی میکنند و کنسول را آفلاین میدهند. هشدار: اگر با این کنسولها آنلاین شوید, مایکروسافت کنسول شما را بن میکند.

6. خطرات و هشدارهای امنیتی تکین پلاس (بخش ویژه)

در ویدیوهای یوتیوب همه چیز ساده به نظر میرسد, اما واقعیت فنی ترسناکتر است. تکین پلاس وظیفه دارد نیمه تاریک ماجرا را هم به شما نشان دهد:

6.1. ناپایداری سیستم و باگ Rest Mode

وقتی هسته سیستم را دستکاری میکنید, پایداری آن از بین میرود. بسیاری از کاربران PS5 هکشده گزارش میدهند که اگر کنسول را روی حالت "Rest Mode" بگذارند, دیگر روشن نمیشود و باید از برق کشیده شود. این شوکهای الکتریکی میتواند به هارد SSD آسیب بزند.

6.2. بن سختافزاری (CID Ban): یک طرفه و بدون بازگشت

قانون طلایی: «هرگز آنلاین نشوید.» سونی و نینتندو سیستمهای تشخیص هوشمندی دارند. اگر آنلاین شوید, نه تنها اکانت, بلکه "کد شناسایی مادربرد" (CID) شما بن میشود. چنین کنسولی دیگر هرگز نمیتواند به هیچ سروری وصل شود و ارزش مادی خود را از دست میدهد.

6.3. بدافزار در فایلهای PKG دانلودی

هیچ نظارتی روی فایلهای دانلودی از تورنت نیست. اخیراً گزارش شده برخی فایلهای فیک بازیها حاوی کدهایی برای سرقت اطلاعات مرورگر کنسول بودهاند. در حالت جیلبریک, شما تمام سپرهای امنیتی خود را پایین آوردهاید.

7. جمعبندی: آیا در 2025 کنسول خود را هک کنیم?

پاسخ تکین پلاس به این سوال بستگی به نوع کاربری شما دارد:

- برای گیمرهای آفلاین و کمبودجه: PS4 و سوییچ کپیخور بهشت شماست.

- برای دارندگان PS5: فعلاً صبر کنید. روشها هنوز ناپایدارند.

- برای آنلاین بازها: هرگز سمت هک نروید. لذت بازی آنلاین ارزش ریسک بن شدن را ندارد.

نظر شما چیست? آیا حاضرید برای بازی رایگان, قید امنیت کنسول 20 میلیونی خود را بزنید?