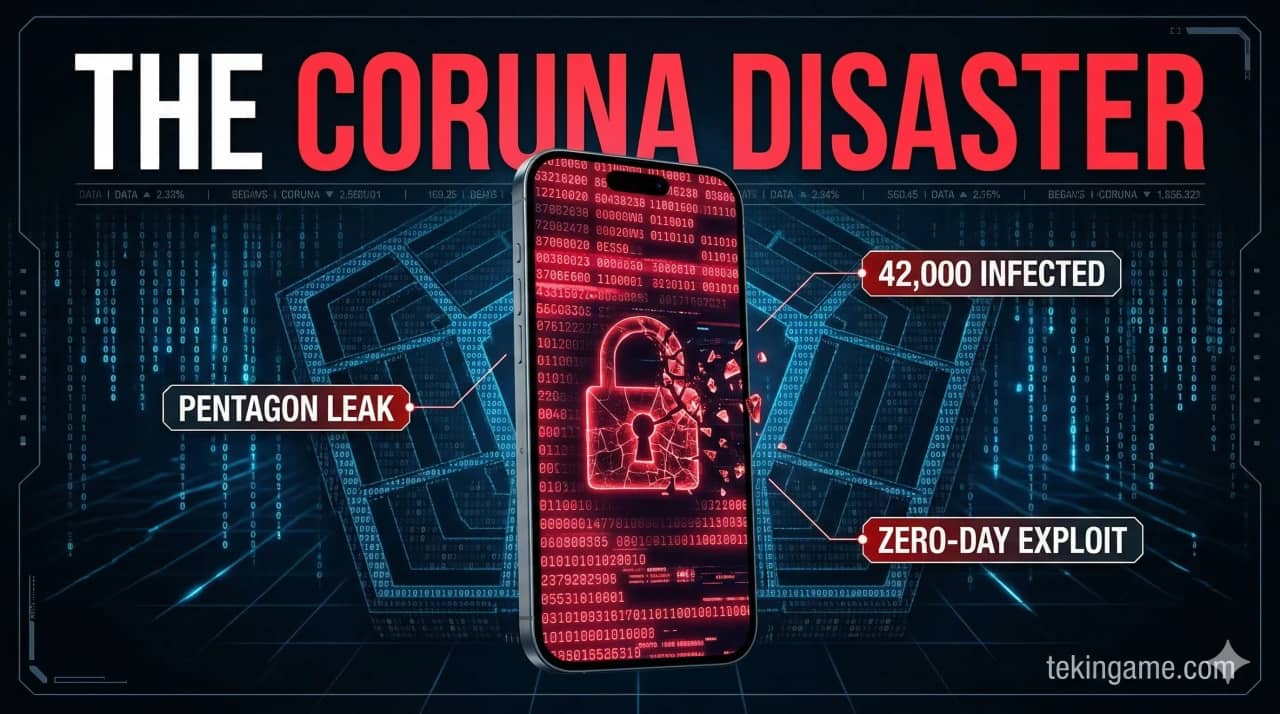

تُظهر كارثة Coruna كيف يمكن تحويل الأدوات العسكرية الأمريكية ضد مواطني نفس البلد الذي أنشأها. عندما تسربت مجموعة أدوات اختراق متقدمة تحتوي على 23 ثغرة zero-day من مقاول دفاعي أمريكي إلى الجواسيس الروس ثم القراصنة الصينيين، كانت النتيجة اختراق 42,000 جهاز iPhone حول العالم. هذه قصة مظلمة عن كيفية تحول الأدوات الدفاعية إلى أسلحة هجومية. Coruna، التي بُنيت أصلاً للقوات العسكرية الأمريكية، لديها الآن القدرة على اختراق أجهزة iPhone المختلفة التي تعمل بنظام iOS 13 حتى 17.2 باستخدام 5 طرق عدوى مختلفة: المواقع الضارة، رسائل SMS التصيد، رسائل البريد الإلكتروني المزيفة، التطبيقات المصابة، والوصول الفيزيائي. مسار التسريب يُقرأ مثل رواية تجسس: التطوير في أمريكا (2024)، التسريب إلى روسيا (أواخر 2025)، والبيع للمجرمين الصينيين (يناير 2026). من المفارقات أن معظم الضحايا (44%) في الولايات المتحدة نفسها — البلد الذي بنى هذه الأداة. Google Threat Intelligence، التي اكتشفت هذا التهديد، كشفت أن Coruna لديها وصول كامل إلى جميع مكونات iPhone: الرسائل، المكالمات، الصور، بيانات الموقع، جهات الاتصال، بيانات التطبيقات، وحتى قدرات التسجيل السري للصوت والفيديو. كان رد Apple مع إصدار iOS 17.3 في 4 أيام فقط سريعاً، لكن العديد من الأسئلة تبقى حول سبب عدم اكتشاف هذه الثغرات الـ 23 في وقت سابق. هذه الكارثة مثال مثالي على مشكلة "التكنولوجيا ذات الاستخدام المزدوج" — عندما تكدس الحكومات الثغرات بدلاً من الكشف عنها، فإنها تعرضنا جميعاً للخطر. للحماية، يجب على المستخدمين التحديث فوراً إلى iOS 17.3، وتثبيت تطبيق iVerify، ومراجعة أذونات التطبيقات، وتفعيل الحماية المتقدمة للبيانات في iCloud. هذا الحادث يذكرنا أن الأمن السيبراني مسؤولية مشتركة لنا جميعاً، ومستقبله يعتمد على التعاون والشفافية، وليس التكديس السري للأدوات الخطيرة.

عندما تقع أداة اختراق حكومية أمريكية تحتوي على 23 ثغرة في iPhone في أيدي الجواسيس الروس والقراصنة الصينيين، تكون النتيجة كارثة تُسمى Coruna. تم اختراق 42,000 جهاز iPhone حول العالم، وسُرقت البيانات الشخصية لملايين الأشخاص، ولأول مرة في التاريخ، تم استخدام أداة عسكرية أمريكية ضد مواطنيها.

5 مارس 2026 كان اليوم الذي تغير فيه عالم الأمن السيبراني إلى الأبد. نشرت Google Threat Intelligence تقريرًا انفجر مثل قنبلة في صناعة التكنولوجيا: مجموعة أدوات اختراق متقدمة تُسمى "Coruna"، بُنيت أصلاً للجيش الأمريكي، أصبحت الآن في أيدي مجرمي الإنترنت الروس والصينيين وأصابت 42,000 جهاز iPhone حول العالم.

لكن هذا ليس مجرد هجوم سيبراني آخر. Coruna تحكي قصة مظلمة عن كيفية تحول الأدوات الدفاعية إلى أسلحة هجومية — قصة تُظهر كيف أن الحكومات، من خلال تكديس الثغرات بدلاً من الكشف عنها، تعرض أمننا جميعًا للخطر.

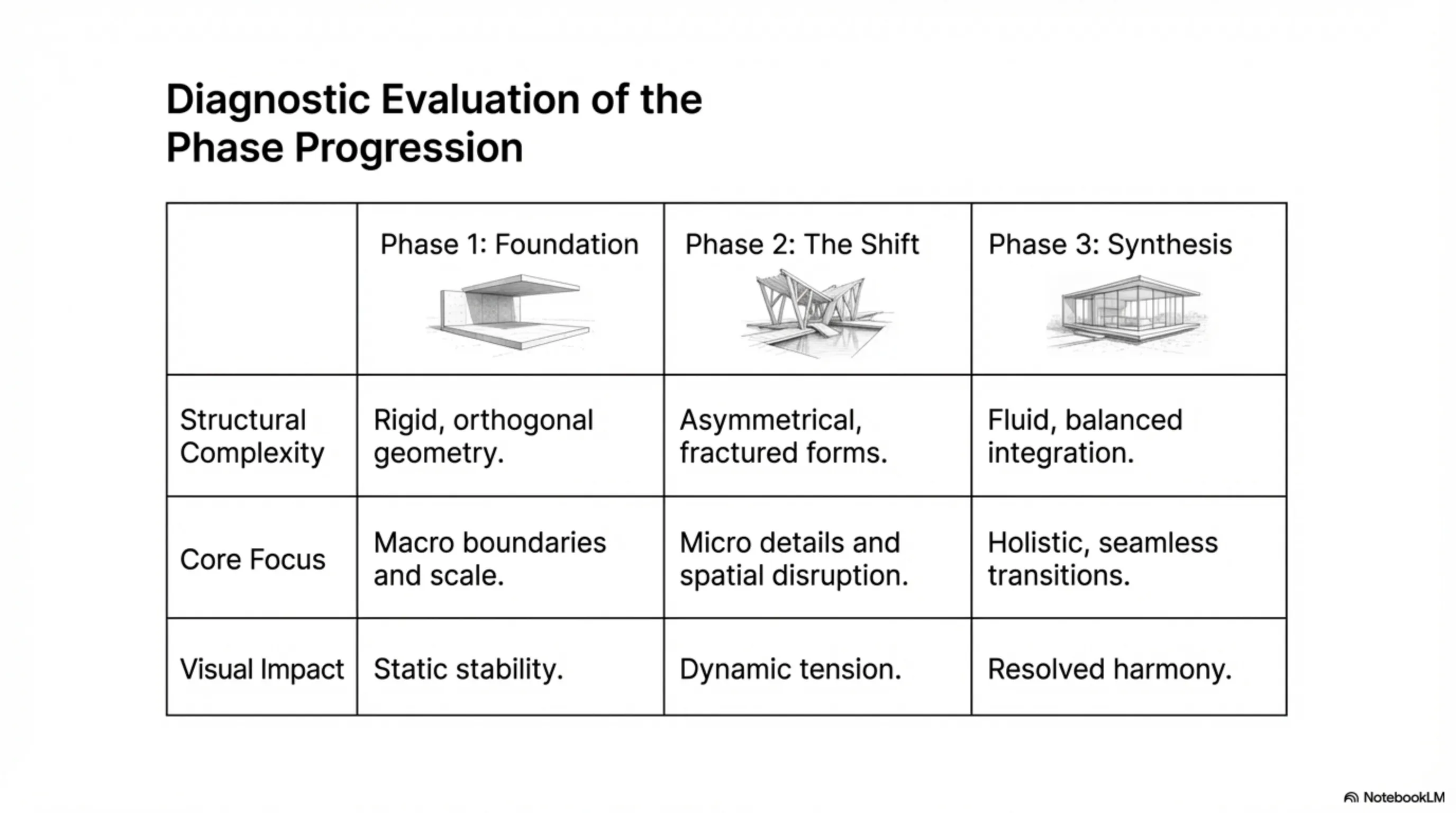

ما هي Coruna وكيف تعمل؟

Coruna هي "مجموعة استغلال" متقدمة تحتوي على 23 ثغرة zero-day في نظام التشغيل iOS. هذه المجموعة، التي بُنيت أصلاً من قبل مقاول دفاعي أمريكي للقوات العسكرية، لديها القدرة على اختراق أجهزة iPhone المختلفة التي تعمل بنظام iOS 13 حتى 17.2.

ما يجعل Coruna خطيرة حقًا هو تنوع طرق هجومها. هذه الأداة لديها 5 طرق مختلفة لإصابة أجهزة iPhone:

- المواقع الضارة: فقط من خلال زيارة رابط مصاب

- رسائل SMS التصيد: النقر على روابط مشبوهة في الرسائل النصية

- رسائل البريد الإلكتروني المزيفة: فتح مرفقات البريد الإلكتروني المصابة

- التطبيقات المزيفة: تثبيت تطبيقات مصابة من App Store

- الوصول الفيزيائي: اتصالات USB والهجمات المباشرة

⚠️ تنبيه أمني

إذا لم يكن جهاز iPhone الخاص بك يحتوي على iOS 17.3 أو أحدث، قم بالتحديث فورًا. قم أيضًا بتثبيت تطبيق iVerify للتحقق من تعرض جهازك للاختراق.

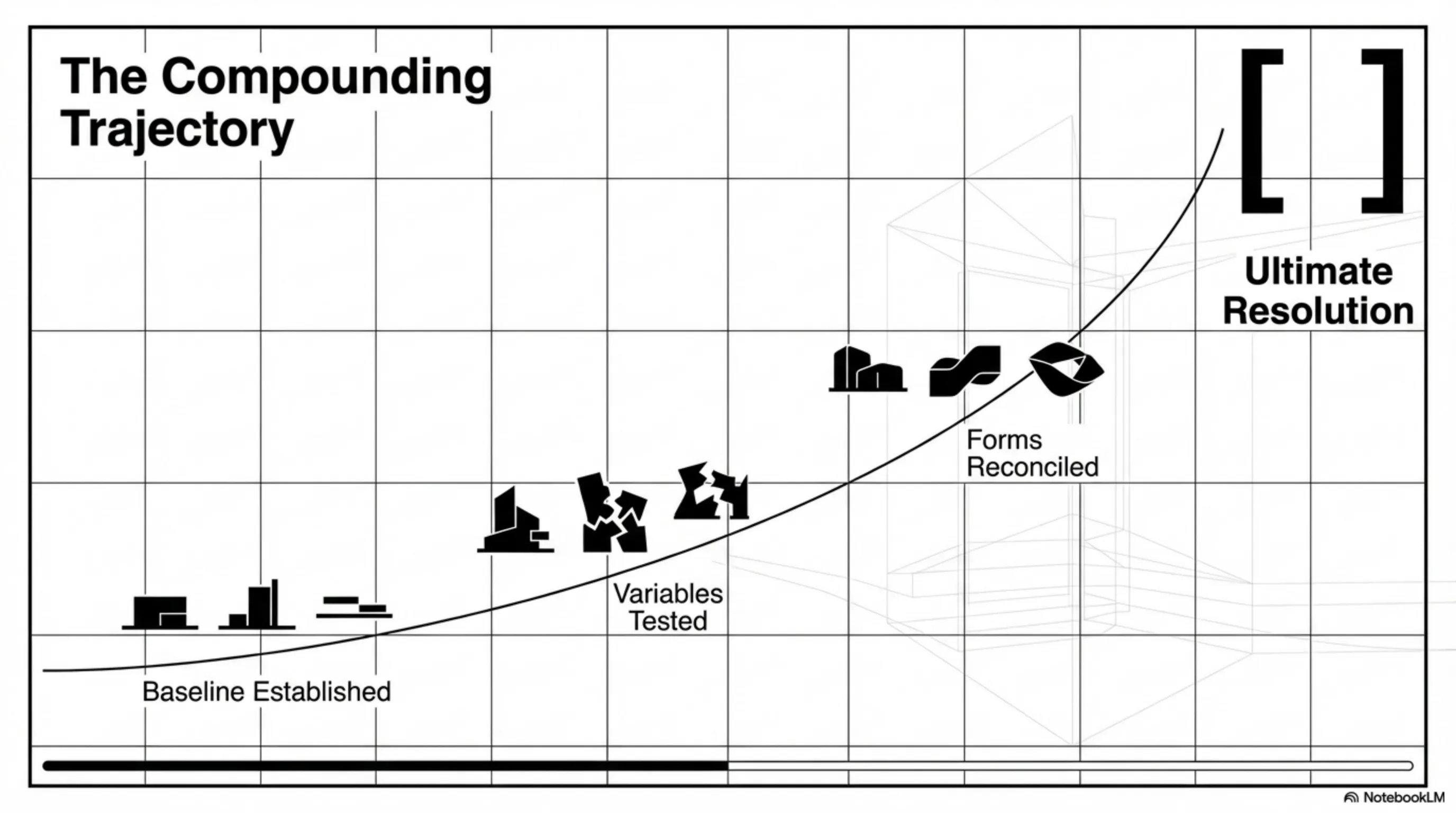

مسار التسريب: من البنتاغون إلى المجرمين

قصة Coruna تُقرأ مثل رواية تجسس، لكنها للأسف حقيقية تمامًا. هذه الأداة سافرت في مسار معقد من منشئيها الأمريكيين إلى المجرمين:

المرحلة الأولى: التطوير في أمريكا (2024)

في عام 2024، طور مقاول دفاعي أمريكي (لم يتم الكشف عن اسمه بعد) Coruna للاستخدام من قبل القوات العسكرية والاستخباراتية الأمريكية. كان الهدف الأساسي هو اختراق الأجهزة المشبوهة وجمع المعلومات الاستخباراتية من الأهداف الأجنبية.

المرحلة الثانية: التسريب إلى روسيا (أواخر 2025)

في أواخر عام 2025، بطريقة ما لم تتضح بالكامل بعد، وقعت Coruna في أيدي الخدمات الاستخباراتية الروسية. على الأرجح من خلال مطلع داخلي في شركة المقاول أو هجوم سيبراني على خوادمهم.

المرحلة الثالثة: البيع للصينيين (يناير 2026)

في يناير 2026، اشترت مجموعات الجرائم السيبرانية الصينية Coruna من الروس وبدأت في استخدامها على نطاق واسع. هذا عندما تحول الهجوم من عملية استخباراتية محدودة إلى كارثة أمنية عالمية.

الضحايا: 42,000 قصة انتهاك للخصوصية

تُظهر إحصائيات Google Threat Intelligence الرسمية أن 42,000 جهاز iPhone حول العالم تم إصابتها بـ Coruna. لكن وراء كل رقم شخص حقيقي له حياة وأسرار شخصية.

من المثير للاهتمام أن معظم الضحايا في الولايات المتحدة نفسها — البلد الذي بنى هذه الأداة. هذا يُظهر كيف يمكن استخدام الأدوات العسكرية ضد مواطني نفس البلد.

ما البيانات التي تم سرقتها؟

Coruna هي أداة تجسس كاملة لديها القدرة على الوصول إلى جميع أجزاء iPhone:

- الرسائل والمكالمات: جميع رسائل SMS و iMessage وسجل المكالمات

- الصور ومقاطع الفيديو: وصول كامل إلى المعرض والملفات الشخصية

- بيانات الموقع: تتبع مستمر لموقع المستخدم

- جهات الاتصال: قائمة كاملة بالأرقام ومعلومات الاتصال

- التطبيقات: بيانات التطبيقات الداخلية بما في ذلك كلمات المرور

- الميكروفون والكاميرا: تسجيل سري للصوت والفيديو

رد Apple: قليل جداً، متأخر جداً؟

عندما نشرت Google تقرير Coruna في 5 مارس، حاولت Apple في البداية التقليل من أهمية المسألة. لكن الضغط العام والإعلامي كان شديداً لدرجة أنهم اضطروا للتصرف بسرعة.

iOS 17.3: التحديث الطارئ

في 9 مارس 2026، أصدرت Apple نظام iOS 17.3 بسرعة غير مسبوقة، مما أدى إلى إصلاح جميع ثغرات Coruna الـ 23. كان هذا أسرع تحديث أمني في تاريخ iOS — فقط 4 أيام بعد الإعلان العام عن التهديد.

بيان Tim Cook

قال Tim Cook في بيان رسمي: "أمان مستخدمينا هو أولويتنا القصوى. iOS 17.3 يعالج جميع ثغرات Coruna المعروفة ونحن نعمل مع إنفاذ القانون بشأن الإسناد."

لكن النقاد يجادلون بأن Apple كان يجب أن تكتشف هذه الثغرات في وقت سابق. كيف من الممكن أن تبقى 23 ثغرة أمنية غير مكتشفة لأشهر؟

📊 ملخص: رد Apple

تم إصدار iOS 17.3 في 4 أيام، وتم إصلاح 23 ثغرة، لكن العديد من الأسئلة تبقى حول سبب عدم اكتشاف هذه المشاكل في وقت سابق.

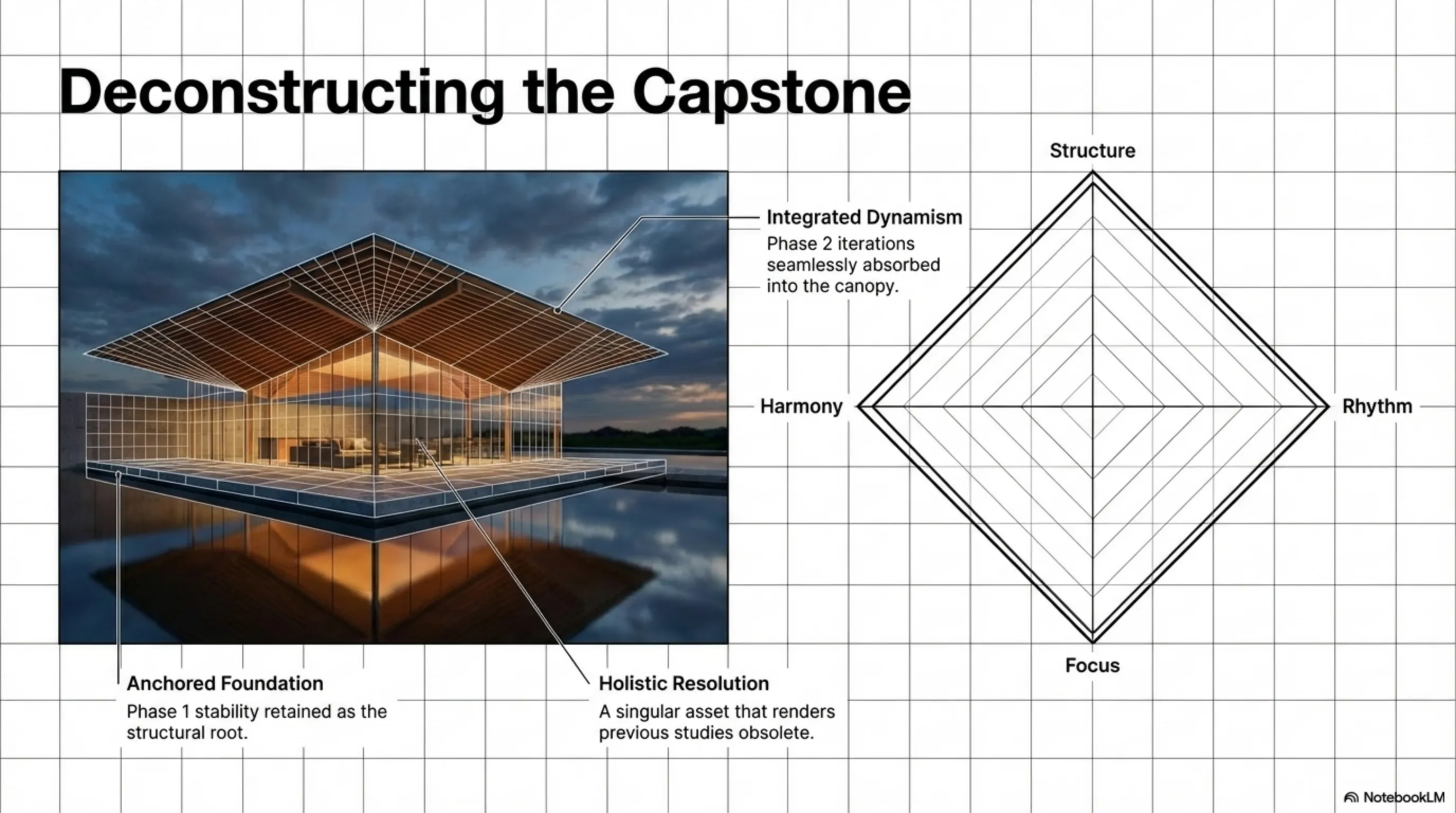

اكتشاف Google: المحققون الرقميون

لولا Google Threat Intelligence، ربما لم نكن لنعرف عن وجود Coruna حتى الآن. هذا الفريق، المكون من أفضل باحثي الأمن السيبراني في العالم، كيف تمكن من اكتشاف هذا التهديد المعقد؟

عملية الاكتشاف

بدأ كل شيء بنمط مشبوه في حركة مرور الشبكة. لاحظ باحثو Google أن عدداً كبيراً من أجهزة iPhone في مناطق مختلفة من العالم تُظهر سلوكاً غير عادي — إرسال بيانات مشفرة إلى خوادم غير معروفة في أوقات محددة.

بعد أشهر من البحث والتحليل، تمكنوا من اكتشاف سلسلة الهجوم بأكملها وتتبع أصلها إلى Coruna. التعاون مع iVerify — شركة أمان الهاتف المحمول — ساعد في الكشف عن المزيد من التفاصيل التقنية.

التعاون مع iVerify

iVerify، التي توفر تطبيقاً لاكتشاف اختراقات iPhone، لعبت دوراً رئيسياً في اكتشاف Coruna. تمكنوا من تحديد التوقيع الرقمي لهذه البرمجيات الخبيثة وتوفير أداة لاكتشاف العدوى.

مشكلة الاستخدام المزدوج: عندما يصبح الدفاع هجوماً

كارثة Coruna هي مثال مثالي على مشكلة "التكنولوجيا ذات الاستخدام المزدوج" — التقنيات التي يمكن استخدامها لأغراض دفاعية وهجومية على حد سواء. هذه المسألة نقاش ساخن في عالم الأمن السيبراني.

تكديس الثغرات

الحكومات، خاصة الولايات المتحدة، تكدس ثغرات البرمجيات لسنوات بدلاً من الكشف عنها وإصلاحها، لاستخدامها في عمليات التجسس. لكن Coruna أظهرت مدى خطورة هذه الاستراتيجية.

عندما تحتفظ الحكومات بالثغرات الأمنية سرية، فإنها لا تعرض مواطنيها للخطر فحسب، بل تزيد أيضاً من احتمالية تسريب هذه الأدوات إلى الجهات السيئة.

دور NSA

وكالة الأمن القومي الأمريكية (NSA) تتعرض للانتقاد لسنوات بسبب تكديس الثغرات. هجوم WannaCry في 2017، الذي استخدم أداة NSA تُسمى EternalBlue، كان مثالاً سابقاً على نفس هذه المشكلة. الآن Coruna تُظهر أن هذه المسألة لم يتم حلها.

📊 ملخص: مشكلة الاستخدام المزدوج

تكديس الثغرات الحكومية، تسريب الأدوات العسكرية للمجرمين، ونقص الشفافية في تطوير الأدوات السيبرانية.

التحليل التقني: كيف تعمل Coruna

لفهم تهديد Coruna بالكامل، نحتاج إلى النظر في تفاصيلها التقنية. تتضمن هذه المجموعة عدة مراحل معقدة، كل منها مصممة للتغلب على إحدى طبقات أمان iOS.

سلسلة الاستغلال

تستخدم Coruna "سلسلة استغلال" معقدة تتضمن هذه المراحل:

- الاختراق الأولي: استخدام ثغرة WebKit لتنفيذ الكود

- الهروب من Sandbox: التغلب على قيود أمان Safari

- تصعيد الامتيازات: الحصول على وصول أعلى للنظام

- استغلال Kernel: اختراق نواة نظام التشغيل

- الاستمرارية: البقاء في النظام حتى بعد إعادة التشغيل

آليات الاستمرارية

إحدى أخطر ميزات Coruna هي قدرتها على الاستمرار في النظام. تستخدم هذه البرمجيات الخبيثة 3 طرق مختلفة لضمان بقائها:

- اختطاف LaunchDaemon: إساءة استخدام خدمات النظام

- ملف التكوين: تثبيت ملفات إدارة مزيفة

- امتداد Kernel: تثبيت وحدات نواة النظام

التأثير الأوسع: الثقة في الأمان الرقمي

كارثة Coruna تتجاوز مجرد هجوم سيبراني بسيط. هذا الحادث هز الثقة العامة في الأمان الرقمي بشدة وأثار أسئلة جدية حول دور الحكومات في الأمن السيبراني.

ثقة المستهلك

إحدى أكبر أضرار Coruna هي الضربة لثقة المستخدمين في أمان iPhone. لسنوات أعلنت Apple بشعار "الخصوصية. هذا هو iPhone"، لكن الآن المستخدمون يسألون: إذا بقيت 23 ثغرة مخفية لأشهر، ما الضمان أن مشاكل أخرى لا توجد؟

المساءلة الحكومية

أعلن الكونغرس الأمريكي أن تحقيقات واسعة في كيفية تسريب Coruna ستبدأ. الأسئلة الرئيسية هي:

- لماذا تم بناء هذه الأداة في المقام الأول؟

- ما الضوابط التي كانت موجودة لمنع التسريبات؟

- هل الأدوات المماثلة الأخرى معرضة أيضاً لخطر التسريب؟

- ما الإجراءات التي ستُتخذ لتعويض الضحايا؟

الحماية والوقاية: ما يمكن للمستخدمين فعله

رغم أن Coruna تهديد جدي، يمكن للمستخدمين اتخاذ إجراءات فعالة لحماية أنفسهم. الأهم هو عدم الذعر، بل التصرف بذكاء.

الإجراءات الفورية

✅ قائمة الأمان الفورية

- حدّث فوراً إلى iOS 17.3 (أو أحدث)

- ثبّت تطبيق iVerify وقم بفحص كامل

- راجع أذونات التطبيقات وألغِ غير الضرورية

- فعّل الحماية المتقدمة للبيانات في iCloud

- استخدم كلمات مرور قوية وفريدة مع 2FA

الأمان طويل المدى

للحماية طويلة المدى، اتبع هذه المبادئ:

- التحديثات المنتظمة: ثبّت دائماً أحدث إصدار iOS

- النقر الحذر: تجنب الروابط والملفات المشبوهة

- App Store فقط: لا تثبت أبداً تطبيقات من مصادر غير رسمية

- استخدم VPN: للاتصالات الحساسة

- النسخ الاحتياطية المنتظمة: وتحقق من سلامتها

اكتشاف العدوى

إذا كنت تعتقد أن جهاز iPhone الخاص بك قد يكون مصاباً، تحقق من هذه العلامات:

- انخفاض مفاجئ في عمر البطارية

- سخونة غير عادية للجهاز

- استخدام مفرط للبيانات

- سلوك غريب للتطبيقات

- رسائل أو مكالمات لم ترسلها

الخلاصة: دروس من كارثة Coruna

أظهرت كارثة Coruna أنه في العصر الرقمي، الخط بين الدفاع والهجوم، بين الأمان والمراقبة، وبين الحماية والتهديد رفيع جداً. عندما تبني الحكومات أدوات سيبرانية قوية، هناك دائماً خطر وقوع هذه الأدوات في الأيدي الخطأ.

ضحايا Coruna الـ 42,000 تذكير مرير بأن الأمن السيبراني مسؤولية مشتركة لنا جميعاً — من شركات التكنولوجيا إلى الحكومات إلى المستخدمين أنفسهم. يجب أن تكون لدى Apple أنظمة كشف أفضل، يجب أن تتصرف الحكومات بشفافية أكبر، ويجب أن نستخدم التكنولوجيا بذكاء أكبر.

لكن الأهم من ذلك، أظهرت Coruna أن الأمان الحقيقي يتحقق فقط عندما يأخذ جميع اللاعبين — من صانعي التكنولوجيا إلى المستخدمين النهائيين — مسؤوليتهم في حماية الخصوصية والأمان الرقمي على محمل الجد. مستقبل الأمن السيبراني يعتمد على التعاون والشفافية، وليس التكديس السري للأدوات الخطيرة.

ملاحظة أخيرة: هذا المقال مبني على التقارير الرسمية من Google Threat Intelligence و iVerify وبيانات Apple. المعلومات محدثة حتى 10 مارس 2026. للحصول على أحدث المعلومات الأمنية، قم بزيارة موقع Apple الرسمي.

معرض الصور الإضافية: رادار تيكين: كارثة Coruna؛ عندما وقعت أداة اختراق البنتاغون في أيدي الجواسيس الروس!