نهنئكم بحلول اليوم الخامس من شهر رمضان المبارك، تقبل الله طاعاتكم! 🌙 في عدد اليوم من "تكين مورنينج"، نوثق لحظة تاريخية يصطدم فيها الذكاء الاصطناعي مباشرة بالبنية التحتية المادية والاقتصاد الكلي. خلال الـ 24 ساعة الماضية، أحبطت دولة الإمارات أحد أعقد الهجمات السيبرانية القائمة على "الذكاء الاصطناعي الهجومي"، مما يثبت أن الحروب السيبرانية دخلت عصر الاستقلالية الخوارزمية. بالتزامن مع ذلك، شهدت الأسواق المالية محو 56 مليار دولار من قيمة عمالقة التعهيد البرمجي (IT Outsourcing) بعد إطلاق وكلاء Anthropic، مما يعلن رسمياً وفاة نموذج "تأجير المبرمجين".

يبدأ صباحكم في هذا اليوم الخامس من رمضان بأخبار غيرت إلى الأبد حدود الأمن القومي، والاقتصاد الرقمي، والترفيه. تقرير تكين مورنينج اليوم هو تشريح قاسي وعميق لستة أحداث حاسمة أحدثت زلزالاً في معادلات صناعة التكنولوجيا خلال أقل من 24 ساعة. اليوم، نتجاوز السطح الإخباري لنتعمق في النواة الصلبة والخوارزمية لهذه التحولات العالمية.

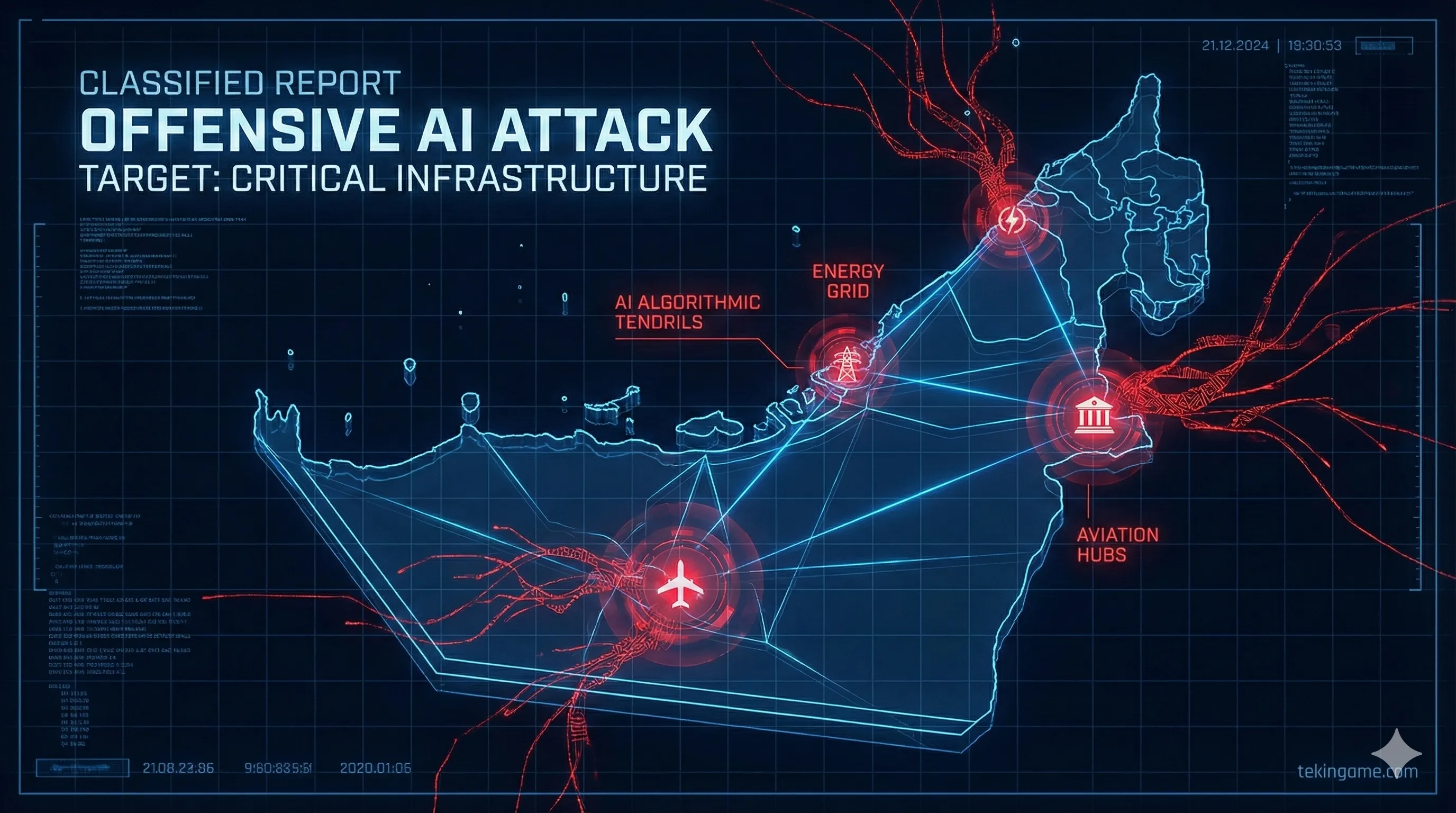

1. حرب سيبرانية ذاتية التوجيه: هجوم الذكاء الاصطناعي على البنية التحتية للإمارات

في الساعات الأولى من صباح اليوم (22 فبراير 2026)، أعلنت حكومة الإمارات العربية المتحدة رسمياً إحباط واحد من أعقد الهجمات السيبرانية وأوسعها نطاقاً في تاريخ الشرق الأوسط. كانت الأهداف حساسة للغاية: أنظمة SCADA التي تدير شبكات توزيع الطاقة، والشبكات المصرفية المركزية، والبنية التحتية للطيران. ولكن ما يميز هذا الهجوم عن السوابق التاريخية (مثل ستوكسنت) هو استخدام المهاجمين لـ "الذكاء الاصطناعي الهجومي" (Offensive AI) كقائد ميداني مستقل بالكامل.

1.1. تشريح الهجوم: التصيد الاحتيالي اللحظي والبرمجيات الخبيثة متعددة الأشكال (Algorithmic Polymorphism)

اكتشف محللو الأمن السيبراني في "تكين آناليز" أنماطاً مرعبة في هذا الاختراق. بدلاً من الاعتماد على نصوص برمجية مسبقة الكتابة وتوجيه بشري، استخدم القراصنة وكلاء مستقلين يعتمدون على النماذج اللغوية الكبيرة (LLMs) لإجراء مسح فوري للثغرات (Zero-day). تمكنت هذه النماذج من صياغة رسائل تصيد احتيالي (Spear-Phishing) موجهة بدقة فائقة في أجزاء من الثانية. من خلال تحليل ملفات لينكد إن والتغريدات والمراسلات الداخلية المسربة لمديرين تنفيذيين إماراتيين، قام النظام الهجومي بكتابة رسائل تحتوي على مصطلحات الصناعة الدقيقة، ونبرة الصوت المعتادة، بل وحتى النكات الداخلية، مما جعل اكتشافها بشرياً أمراً شبه مستحيل.

على مستوى البرمجيات الخبيثة، تميزت برامج الفدية (Ransomware) المستخدمة بـ "التعدد الشكلي الخوارزمي" (Algorithmic Polymorphism). تعتمد برامج مكافحة الفيروسات التقليدية على التوقيعات الثابتة للملفات (Hashes). ومع ذلك، استخدمت هذه البرمجية الذكية محركاً عصبياً داخلياً لإعادة كتابة شفرتها الثنائية في كل مرة تنتشر فيها داخل الشبكة، مع الحفاظ على قدرتها التدميرية. هذا يعني أن الفيروس كان يمتلك بصمة ثنائية فريدة ومختلفة على كل جهاز مصاب.

📌 نقطة تفتيش استراتيجية 1 (غرفة عمليات تكين)

نجاح الدرع السيبراني الإماراتي (القائم بدوره على اكتشاف الشذوذ عبر الشبكات العصبية) في إحباط هذا الهجوم يثبت أن الحرب الباردة الجديدة لم تعد بين قراصنة ومسؤولي أمن بشريين؛ إنها حرب بين خوارزميات هجومية وأخرى دفاعية. في عام 2026، أصبحت الجدران النارية (Firewalls) القائمة على قواعد ثابتة عفا عليها الزمن تماماً أمام برمجيات خبيثة قادرة على "التفكير".

2. زلزال الـ 56 مليار دولار: وكلاء Anthropic وسقوط عمالقة التعهيد البرمجي

استيقظت أسواق الأسهم الآسيوية اليوم على صدمة تاريخية. فقدت أسهم شركات التعهيد البرمجي (IT Outsourcing) العملاقة، وخاصة الشركات الهندية الكبرى مثل TCS و Infosys و Wipro، أكثر من 56 مليار دولار من قيمتها السوقية خلال ساعات معدودة. المحفز لهذا الانهيار الحر، الذي هز بورصة مومباي من جذورها، كان إعلاناً مفاجئاً من شركة Anthropic عن إطلاق جيل جديد من "وكلاء الأوركسترا" (Orchestration Agents) المخصصة لبيئات الشركات.

2.1. نهاية عصر "تأجير البشر": من المبرمجين إلى مهندسي الأوركسترا

كان نموذج العمل التقليدي لهذه الشركات يعتمد على معادلة كمية بسيطة: توظيف مئات الآلاف من المبرمجين المبتدئين وتأجير ساعات عملهم للشركات الغربية (ظاهرة تُعرف بـ Body Shopping). ومع ذلك، فإن وكلاء Anthropic الجدد، المبنيين على معمارية Claude 3.5 المحسنة، قاموا بتدمير هذه المعادلة. يستخدم النظام الجديد إطار عمل متعدد الوكلاء (Multi-Agent Framework)؛ حيث يُصدر مستخدم الشركة أمراً عالي المستوى، فيقوم النظام تلقائياً بتشكيل فريق افتراضي يضم "وكيل هندسة النظام"، و"وكيل كتابة الكود"، و"وكيل اختبار الاختراق الأمني".

هذا الفريق الافتراضي يمكنه كتابة آلاف الأسطر من الأكواد، وتصحيحها، ونشرها مباشرة في بيئات الخدمات المصغرة (Microservices) المعقدة على خوادم AWS أو Azure، وبجزء بسيط من تكلفة المبرمج البشري (حيث تُحسب التكلفة برموز API فقط)، ودون أي توقف عن العمل. أدرك مستثمرو "وال ستريت" فوراً أن هوامش ربح شركات تكنولوجيا المعلومات التقليدية ستنهار إلى الصفر أمام هذه الكفاءة القاسية. لقد انتقلنا من اقتصاد "بيع الساعات البشرية" إلى اقتصاد "بيع القدرة الحاسوبية الخوارزمية".

| المعيار الاقتصادي | فرق التعهيد التقليدية (البشرية) | وكلاء أوركسترا Anthropic |

|---|---|---|

| وقت الطرح في السوق (TTM) | أسابيع إلى أشهر | ساعات إلى أيام |

| تكلفة الصيانة (Maintenance) | مرتفعة جداً (رواتب، تأمين، مباني) | منخفضة جداً (تكلفة توكنات Compute فقط) |

| قابلية التوسع (Scalability) | محدودة (تتطلب إجراءات توظيف طويلة) | لحظية ولامحدودة (بزيادة سعة الخوادم) |

📌 نقطة تفتيش استراتيجية 2 (غرفة عمليات تكين)

كان محو 56 مليار دولار بمثابة طلقة تحذيرية: في عام 2026، الشركات التي لا تزال تستثمر في "إدارة الموارد البشرية للمهام التكرارية" محكوم عليها بالفناء. المستقبل ينتمي حصرياً للشركات التي استبدلت مديري المشاريع التقليديين بـ "معماريي أوركسترا الذكاء الاصطناعي".

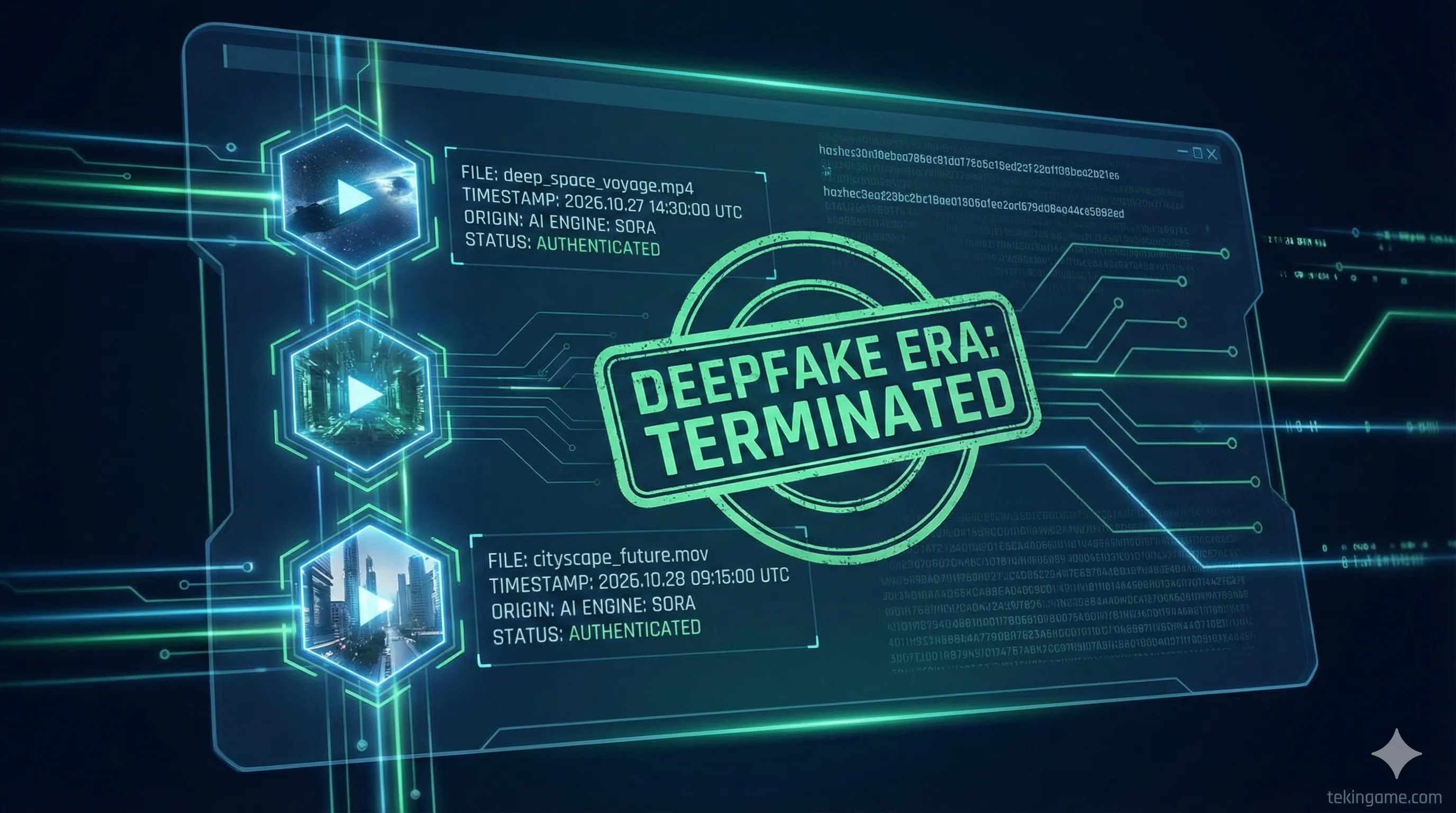

3. نهاية فوضى التزييف العميق: التفعيل الإلزامي لقوانين التشفير المائي للذكاء الاصطناعي

مع حلول منتصف الليل، دخل أحد أهم القوانين السيبرانية في القرن الحادي والعشرين حيز التنفيذ في الهند، والاتحاد الأوروبي، والعديد من السلطات القضائية العالمية الأخرى. بموجب هذا التفويض، يجب على جميع منصات وسائل التواصل الاجتماعي (بما في ذلك منصة X، وإنستغرام، وتيك توك، ويوتيوب) وضع علامة مائية تشفيرية (Watermarking) شفافة وغير قابلة للإزالة على أي محتوى تم إنشاؤه أو تغييره بواسطة الذكاء الاصطناعي. انتهاك هذا القانون يلغي فوراً الحصانة القانونية للمنصات (الملاذ الآمن)، مما يجعلها مسؤولة بشكل مباشر عن الأضرار الناجمة عن التزييف العميق (Deepfakes) الخبيث.

3.1. المصادقة التشفيرية: معيار C2PA ونهاية الملاذ الآمن

هذا التشريع ليس مجرد مبادئ توجيهية تنظيمية؛ بل هو تحدٍ هندسي وتشفيري هائل. المنصات ملزمة الآن بتنفيذ معايير صناعية صارمة مثل C2PA (التحالف من أجل منشأ المحتوى ومصداقيته).

تقوم هذه التكنولوجيا بدمج بيانات وصفية (Metadata) مشفرة مباشرة في بنية البكسل للصورة أو تسلسل الإطارات للفيديو باستخدام تجزئة التشفير (Cryptographic Hashes). تتضمن هذه البيانات "بياناً" (Manifest) يوضح بالضبط متى تم إنشاء الملف، والجهاز المصدر، والأهم من ذلك، أي محرك ذكاء اصطناعي (مثل Midjourney v6 أو OpenAI Sora) قام بتوليده. إذا حاول مستخدم خبيث تجريد هذه البيانات الوصفية باستخدام التقاط الشاشة أو التلاعب بالبكسل، تنكسر بنية التجزئة التشفيرية، وتقوم خوارزمية المنصة على الفور بوضع علامة تحذير وتقييد المحتوى باعتباره "متلاعباً به". هذا يمثل النهاية الرسمية لحقبة "الغرب المتوحش للتزييف العميق" - الحقبة التي كان يمكن فيها لفيديو مزيف أن ينهار بالأسواق المالية أو يغير مسار انتخابات في دقائق.

📌 نقطة تفتيش استراتيجية 3 (غرفة عمليات تكين)

يثبت إنفاذ معيار C2PA أن الإنترنت ينتقل من "عصر الحرية غير المشروطة" إلى "عصر المصادقة التشفيرية". ابتداءً من اليوم، يتم التعامل مع الوسائط الرقمية كوثيقة قانونية؛ يجب أن يكون مصدرها قابلاً للإثبات رياضياً في المحاكم الخوارزمية.

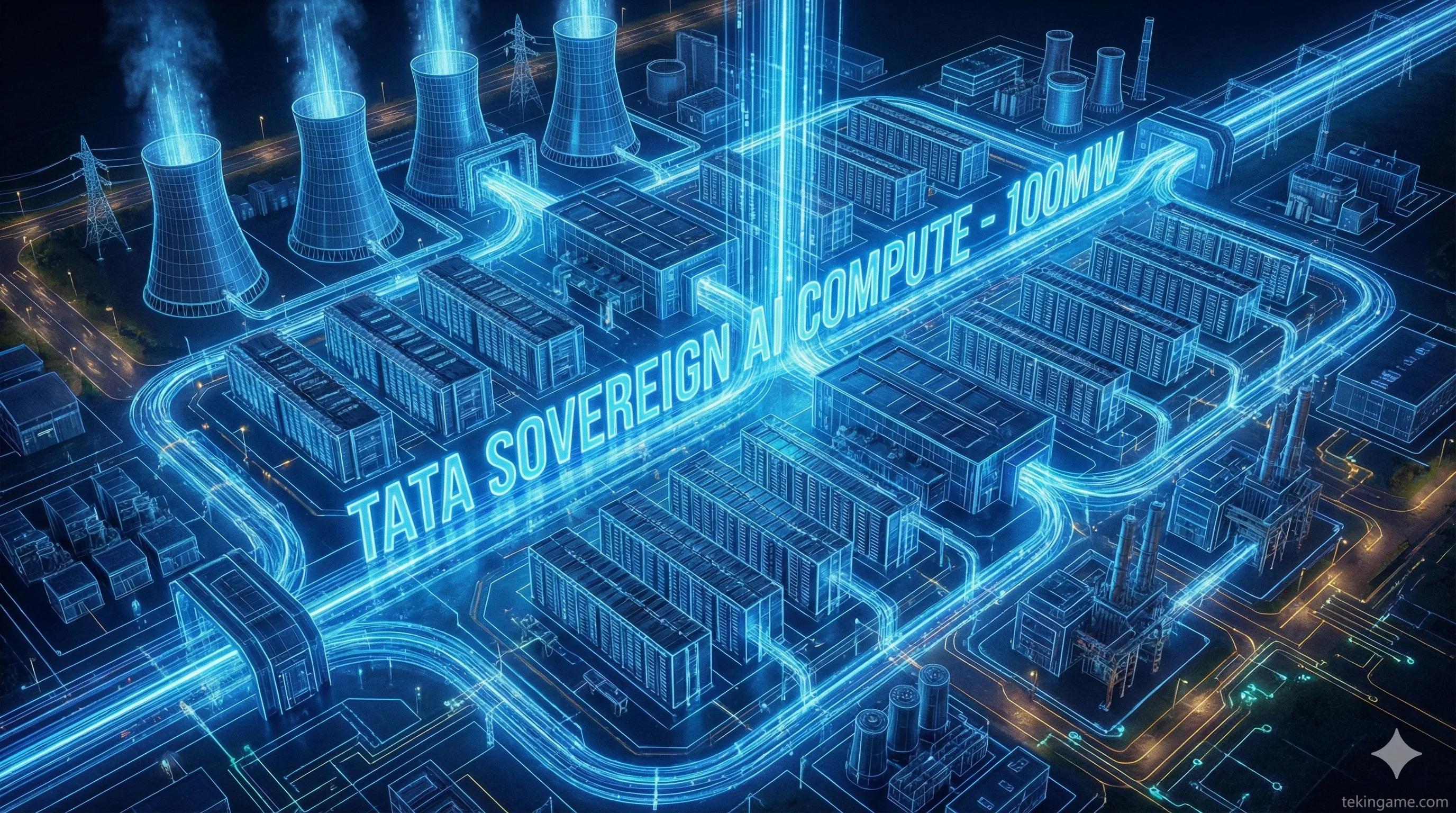

4. تحالف تاتا و OpenAI: صعود إمبراطورية مراكز البيانات السيادية بـ 100 ميجاوات

خلال الحفل الختامي لـ قمة تأثير الذكاء الاصطناعي 2026 (AI Impact Summit) في نيودلهي، كشفت مجموعة Tata (أكبر تكتل صناعي في الهند) عن اتفاقية استراتيجية تاريخية بمليارات الدولارات مع OpenAI. جوهر هذه الاتفاقية هو بناء مركز بيانات فائق السعة (Hyperscale Datacenter) يبدأ بقدرة 100 ميجاوات، مع بنية تحتية مادية وأنظمة تبريد مصممة للتوسع إلى 1 جيجاوات (بما يعادل استهلاك الكهرباء لمدينة كبرى) في المستقبل.

4.1. استراتيجية الذكاء الاصطناعي السيادي ونشر خطوط RAG المعزولة (Air-Gapped)

لا تكمن أهمية هذه الصفقة في حجم الاستثمار فحسب، بل في المفهوم الجيوسياسي لـ الذكاء الاصطناعي السيادي (Sovereign AI). لقد استنتجت الهند ومجموعة "تاتا" أن معالجة بيانات الشركات الحساسة، والمعلومات الوطنية، والأسرار الصناعية على خوادم غربية يمثل خطراً غير مقبول على الأمن القومي. من خلال نشر مركز البيانات هذا على الأراضي الهندية، تعتزم "تاتا" استضافة نسخة مخصصة، معزولة، وفائقة الأمان من Enterprise ChatGPT.

من الناحية الفنية، سيعمل هذا النظام على خط أنابيب RAG (التوليد المعزز بالاسترجاع) المعزول عن الإنترنت (Air-Gapped). هذا يعني أن النماذج الأساسية لشركة OpenAI، دون الحاجة للاتصال بالإنترنت المفتوح، ستقوم بتحويل قواعد البيانات الداخلية الخاصة بمجموعة "تاتا" (من ملفات تصميم سيارات جاكوار لاند روفر إلى بيانات القياس عن بعد لمصانع صلب تاتا) إلى متجهات (Vectors) للبحث فيها وتوليد مخرجات فائقة التخصص. تشير هذه الخطوة إلى توطين قوة الحوسبة وتقلل بشكل كبير من اعتماد آسيا على احتكار التخزين السحابي الأمريكي.

📌 نقطة تفتيش استراتيجية 4 (غرفة عمليات تكين)

يثبت مركز بيانات تاتا بقدرة 100 ميجاوات أن الذكاء الاصطناعي لم يعد "منتجاً برمجياً"، بل "بنية تحتية وطنية" تشبه مصافي النفط أو محطات الطاقة. الدولة التي لا تمتلك مركز بيانات ذكاء اصطناعي في اقتصاد القرن الحادي والعشرين هي، عملياً، دولة مستعمرة رقمياً.

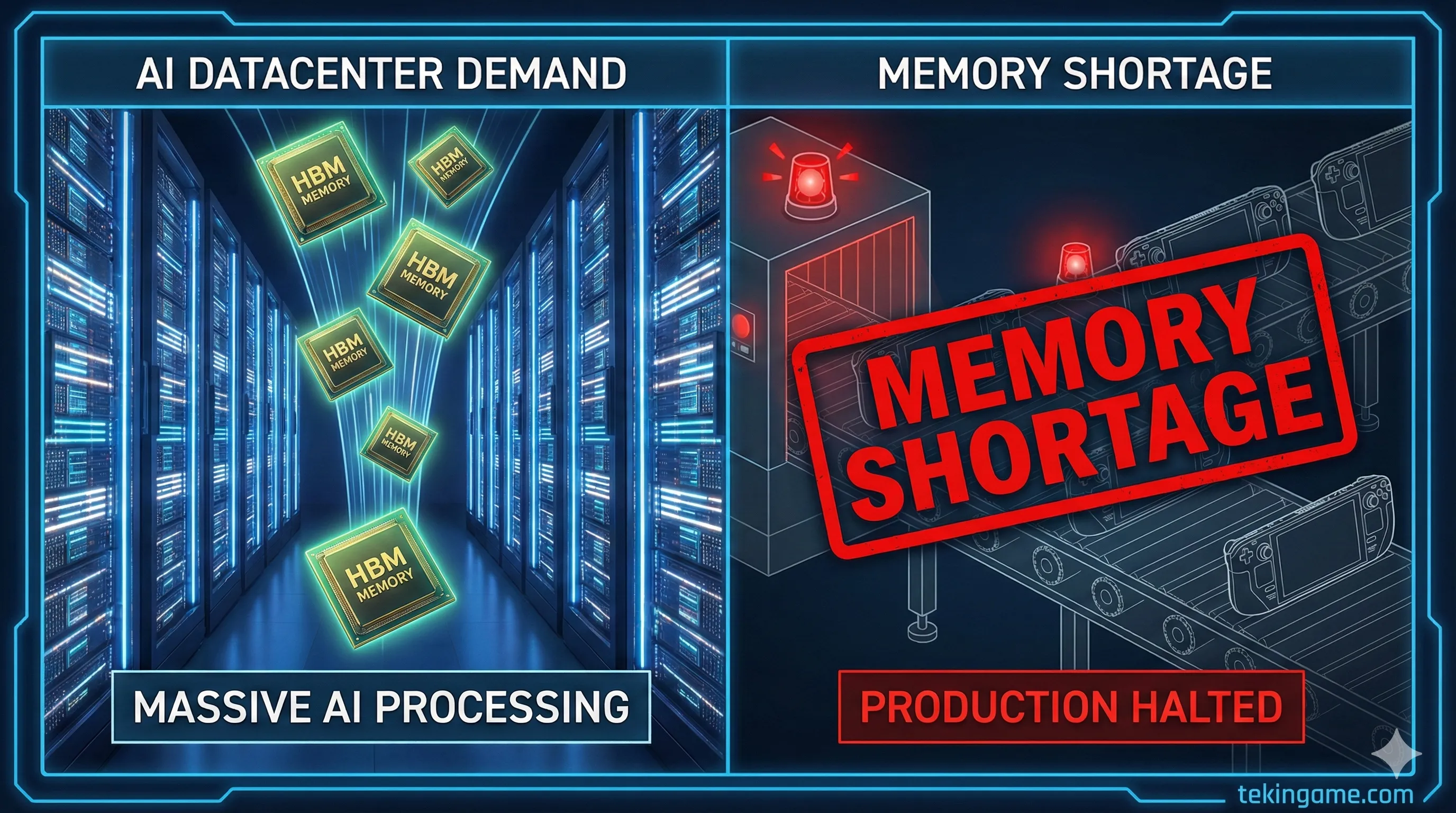

5. ضحايا حرب السيليكون في قطاع الألعاب: أزمة نقص منصات Steam Deck OLED

كما حذرنا مراراً وتكراراً في تقارير "تكين آناليز" السابقة، فإن الحرب المحمومة على قوة حوسبة الذكاء الاصطناعي قد حصدت أخيراً ضحايا ماديين في أسواق المستهلكين والألعاب. أصدرت شركة Valve بياناً رسمياً اليوم يؤكد أنه على الرغم من أن خطوط إنتاج منصة Steam Deck OLED ذات الشعبية الهائلة لم تتوقف، إلا أن المنصة تواجه نقصاً حاداً في المخزون وتأخيرات في الشحن لعدة أشهر على مستوى العالم بسبب أزمة غير مسبوقة في سلسلة توريد المكونات. لماذا يقع جهاز ألعاب ضحية للذكاء الاصطناعي؟

5.1. عنق زجاجة CoWoS و HBM3e: لماذا تلتهم مراكز البيانات سيليكون اللاعبين؟

تكمن الإجابة في أعمق مستويات سلسلة توريد أشباه الموصلات. عنق الزجاجة ليس في المعالجات الخام؛ بل هو أزمة الذاكرة وتقنيات التغليف المتقدم (Advanced Packaging). مراكز بيانات الذكاء الاصطناعي الضخمة (مثل مجموعات B200 من إنفيديا أو MI300 من AMD) لديها شهية لا تشبع للذاكرة عالية السرعة مثل HBM3e (ذاكرة النطاق الترددي العالي) ورقاقات التخزين NAND Flash المتقدمة.

علاوة على ذلك، تم حجز القدرة التصنيعية للمسابك الكبرى مثل TSMC في قطاع التغليف المتقدم CoWoS (شريحة-على-رقاقة-على-ركيزة) بالكامل من قبل عمالقة الذكاء الاصطناعي. لقد وجه المصنعون الضخام (سامسونج، و SK Hynix، وميكرون) منطقياً خطوط إنتاجهم نحو الطلبات المربحة للغاية والتي تقدر بمئات الملايين من الدولارات من بناة مراكز بيانات الذكاء الاصطناعي. ونتيجة لذلك، تم دفع موردي المكونات لشركات مثل Valve و Sony و Microsoft (قسم Xbox) إلى ذيل قائمة التخصيص. أزمة سلسلة التوريد الخانقة هذه هي السبب الدقيق وراء تحول الشائعات المنتشرة حول تأخير PlayStation 6 من مجرد تكهنات إلى واقع قاسٍ.

📌 نقطة تفتيش استراتيجية 5 (غرفة عمليات تكين)

ترسل أزمة Steam Deck رسالة واضحة لا ترحم للاعبين: إلى أن يرتوي عطش وادي السيليكون لمراكز بيانات الذكاء الاصطناعي الفائقة، سيتم التعامل مع صناعة أجهزة الألعاب كـ مواطن من الدرجة الثانية. السيليكون المخصص لتصيير (Render) ألعابك مشغول حالياً بمعالجة النماذج اللغوية الكبيرة.

6. إعلان نيودلهي: تحالف 88 دولة لدمقرطة الحوسبة وإنهاء الاحتكار

اختتمت القمة العالمية للذكاء الاصطناعي صباح اليوم بحدث دبلوماسي غير مسبوق: توقيع "إعلان نيودلهي" من قبل وزراء التكنولوجيا وممثلين عن 88 دولة. تمثل هذه الاتفاقية صداً استراتيجياً مباشراً ضد هيمنة واحتكار شركات وادي السيليكون الغربية للعتاد (Compute) والنماذج الأساسية (Foundation Models).

لقد أدرك الجنوب العالمي (Global South) أنه بدون الوصول المتكافئ إلى الرقاقات المتقدمة والبنية التحتية للمعالجة، سيتم تهميشهم كـ مستعمرات رقمية في الاقتصاد الجديد. الهدف الأساسي من هذا الإعلان هو تشكيل اتحاد دولي مكرس لـ "العدالة الحاسوبية" (Compute Equity). يدعو هذا التحالف إلى إنشاء صناديق عالمية لدعم البنية التحتية السحابية في الدول الفقيرة، ومشاركة مجموعات البيانات المحلية دون قيود حقوق الطبع والنشر الصارمة، ومنع اكتناز رقاقات H100 و B200 من قبل عدد قليل من الشركات الكبرى. يثبت هذا الميثاق أن الخوارزميات، والسيليكون الذي يشغلها، قد أصبحت الآن العوامل الأكثر أهمية في تحديد التوازنات الجيوسياسية العالمية.

القرار النهائي لغرفة عمليات تكين آناليز

- 🛡️ موت الجدران النارية التقليدية: أثبت هجوم الإمارات أن الدفاع الثابت ضد الذكاء الاصطناعي الهجومي متعدد الأشكال يشبه جلب سيف إلى معركة بالبنادق. يجب أن يكون الأمن السيبراني الآن نابعاً من الذكاء الاصطناعي (AI-Native).

- 📉 ثورة الأوركسترا: يمثل الانهيار السوقي لعمالقة التكنولوجيا في الهند نهاية نماذج الأعمال القائمة على "الكمية البشرية". خلق القيمة في عام 2026 يرتبط حصرياً بمسارات العمل الخوارزمية المستقلة.

- 🔌 سلاسل التوريد المختطفة من قبل الذكاء الاصطناعي: كان نقص Steam Deck تحذيراً مبكراً؛ أصبح التغليف CoWoS وذاكرة HBM3e نقاط الاختناق النهائية للتكنولوجيا، تاركين اللاعبين كأول الأضرار الجانبية.

- 🌍 الجيوسياسية السيليكونية: إعلان نيودلهي واتفاقية تاتا هي جرس إنذار للعالم النامي. في اقتصاد المستقبل، حق الدولة في الوجود مرتبط ارتباطاً وثيقاً بقدرة الحوسبة السيادية لمراكز بياناتها.

فرمانده، يُظهر تقرير هذا الصباح بوضوح أن أمواج الذكاء الاصطناعي لم تعد مقتصرة على البرمجيات؛ بل إنها تضرب الأسواق المالية، والبنية التحتية الوطنية المادية، وحتى مستودعات أجهزة الألعاب. "تكين مورنينج" جاهز لبدء اليوم!