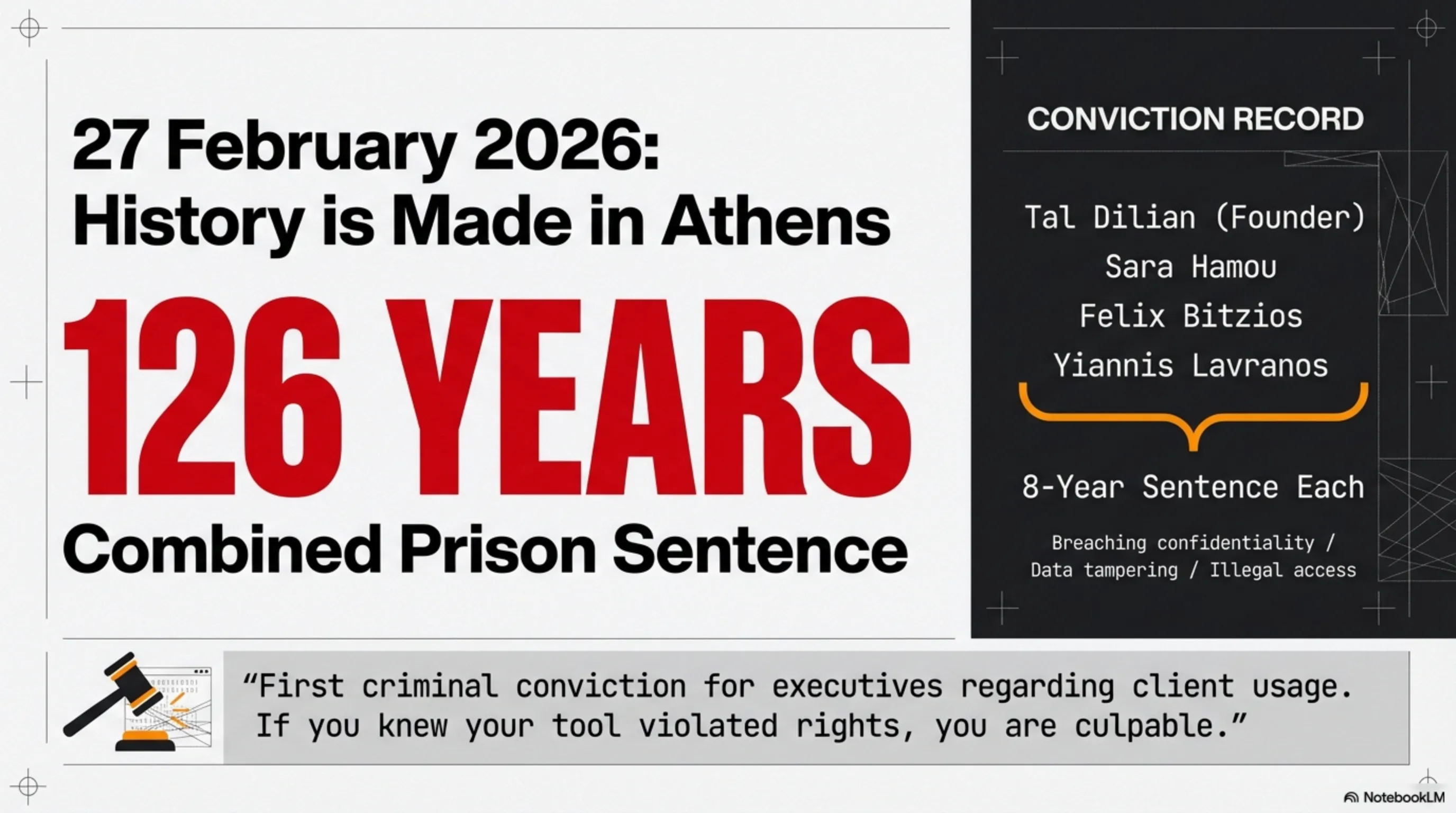

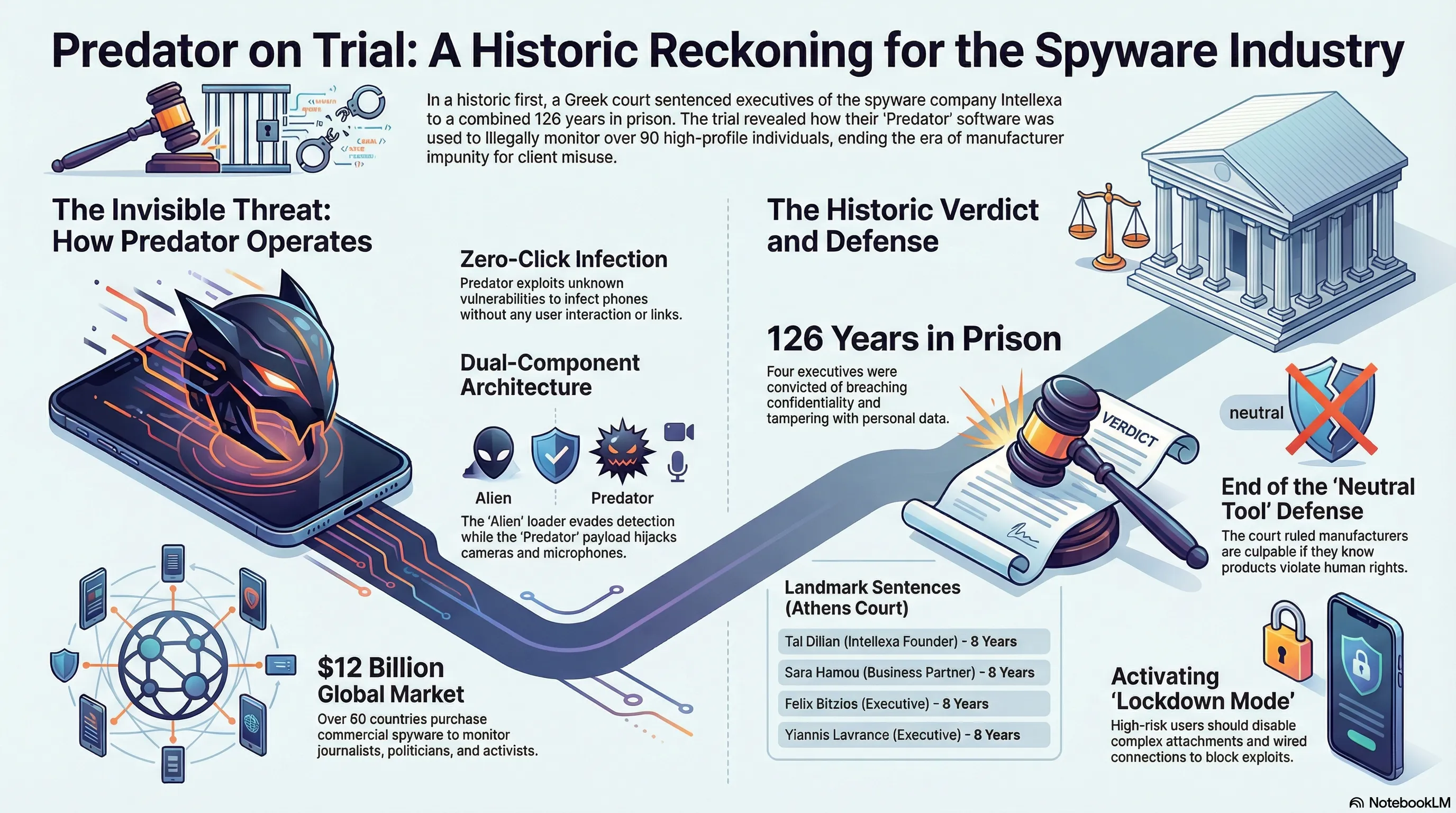

في ۲۷ فبراير ۲۰۲۶، أصدرت محكمة يونانية حكماً تاريخياً يمكن أن يغير مستقبل صناعة برامج التجسس التجارية: Tal Dilian، مؤسس Intellexa وصانع برنامج التجسس Predator، مع ثلاثة آخرين، حُكم عليهم بمجموع ۱۲۶ عاماً و۸ أشهر في السجن. هذه أول إدانة جنائية في التاريخ لمديري شركة برامج تجسس تجارية - ليس لبناء الأداة، بل لكيفية استخدام عملائهم لها. بدأت فضيحة Predatorgate في أوائل ۲۰۲۲ عندما اكتشف Thanasis Koukakis، صحفي استقصائي يوناني، أن جواله استُهدف في وقت واحد من قبل جهاز المخابرات الوطني اليوناني (EYP) وبرنامج التجسس Predator. كشفت التحقيقات اللاحقة أن أكثر من ۹۰ شخصاً - بما في ذلك Nikos Androulakis زعيم حزب المعارضة، ووزراء حكومة، ومسؤولون عسكريون، ومدعون عامون، وصحفيون - كانوا ضحايا لبرنامج التجسس هذا. Predator برنامج تجسس متطور يستطيع إصابة هواتف iOS و Android بدون أي تفاعل من الضحية (Zero-Click Exploit). هذا يعني أنك لا تحتاج للنقر على رابط مشبوه؛ يكفي أن يكون جوالك مفتوحاً. Predator يستغل ثغرات Zero-Day ويمكن تفعيله عبر iMessage أو WhatsApp أو حتى الإعلانات الإلكترونية. بعد التثبيت، Predator لديه وصول كامل للجوال: تسجيل المكالمات، قراءة الرسائل المشفرة (Signal، WhatsApp، Telegram)، الوصول إلى الكاميرا والميكروفون، تتبع موقع GPS، وقراءة الإيميلات والصور. هذه الأداة تستطيع تحويل جوالك إلى جهاز تنصت ۲۴ ساعة بدون أن تلاحظ. أدانت محكمة أثينا أربعة أشخاص بثلاث تهم رئيسية: انتهاك سرية الاتصالات الهاتفية، التلاعب بأنظمة تخزين البيانات الشخصية، والوصول غير القانوني إلى أنظمة المعلومات. القاضي Nikos Askianakis قال إن المتهمين تصرفوا بنية مشتركة ولا توجد ظروف مخففة. جميع الأربعة أحرار حالياً في انتظار النظر في طلب الاستئناف. Intellexa باعت برامج تجسس لبعض أسوأ منتهكي حقوق الإنسان في العالم: قوات الدعم السريع في السودان التي تحمل أفعالها علامات الإبادة الجماعية، أجهزة المخابرات المصرية، الحكومة الفيتنامية التي حاولت اختراق مسؤولين أمريكيين، وحكومات أنغولا وباكستان. حتى بعد عقوبات أمريكا في مارس ۲۰۲۴، ظلت Intellexa نشطة في مايو ۲۰۲۴ واستهدفت الصحفي الأنغولي Teixeira Cândido. يحدث هذا الحكم في سياق أزمة أكبر: أطلق البرلمان الأوروبي لجنة PEGA في ۲۰۲۲ التي أظهرت أن إسبانيا والمجر وبولندا جميعها استخدمت برامج تجسس تجارية ضد مواطنيها. أوصت اللجنة بحظر استخدام برامج التجسس، لكن التنفيذ كان بطيئاً. للحماية، يجب على المستخدمين المعرضين للخطر (صحفيون، نشطاء، سياسيون) استخدام Lockdown Mode من Apple، الحفاظ على تحديث جوالاتهم، استخدام جوالين منفصلين، ومراقبة السلوك غير الطبيعي للجوال (البطارية تنفد بسرعة، الجوال يسخن). خدمات مثل Amnesty International's Mobile Verification Toolkit تستطيع فحص الجوال لبرامج التجسس. رؤية المستقبل تقدم ثلاثة سيناريوهات: نهاية عصر الحصانة (احتمال ۴۰٪)، انتقال الشركات إلى ولايات قضائية آمنة (احتمال ۴۵٪)، أو تأميم الصناعة (احتمال ۱۵٪). السيناريو الأكثر احتمالاً هو أن شركات برامج التجسس ستنتقل إلى دول ذات قوانين متساهلة وتبقى نشطة. هذا الحكم يؤسس سابقة قانونية مهمة: صانعو أدوات المراقبة لا يستطيعون الاختباء خلف عملائهم الحكوميين. إذا كنت تعلم أن منتجك يُستخدم لانتهاك الحقوق، فأنت أيضاً مسؤول. لكن السؤال هو: هل سيصمد هذا الحكم، أم سيُنقض في الاستئناف؟ وهل ستتبع محاكم أخرى هذه السابقة؟

المقدمة: اليوم الذي حوكمت فيه صناعة برامج التجسس

تحية لجيش تكين! تخيل أن جوالك يتنصت عليك. الكاميرا نشطة، الميكروفون مفتوح، وجميع رسائلك - حتى تلك المشفرة في Signal أو WhatsApp - يتم قراءتها. وأنت لا تلاحظ شيئاً. هذا لم يعد سيناريو فيلم تجسس؛ هذا واقع Predator - برنامج تجسس استهدف ۹۰ سياسياً وصحفياً ومسؤولاً عسكرياً يونانياً.

في ۲۷ فبراير ۲۰۲۶، أصدرت محكمة يونانية حكماً تاريخياً: Tal Dilian، مؤسس Intellexa وصانع Predator، مع ثلاثة آخرين، حُكم عليهم بمجموع ۱۲۶ عاماً و۸ أشهر في السجن. هذه أول إدانة جنائية في التاريخ لمديري شركة برامج تجسس تجارية - ليس لبناء الأداة، بل لكيفية استخدام عملائهم لها.

هذه نقطة تحول. لسنوات، عملت صناعة برامج التجسس التجارية بحصانة كاملة. شركات مثل NSO Group (صانعة Pegasus) و Intellexa كانت تقول: "نحن فقط نصنع الأدوات؛ مسؤولية الاستخدام على العميل." لكن محكمة أثينا رفضت هذا الدفاع وقالت: إذا كنت تعلم أن منتجك يُستخدم لانتهاك الحقوق، فأنت أيضاً مذنب.

التشريح الفني: كيف يعمل Predator؟

هجمات Zero-Click: الهجوم بدون نقرة

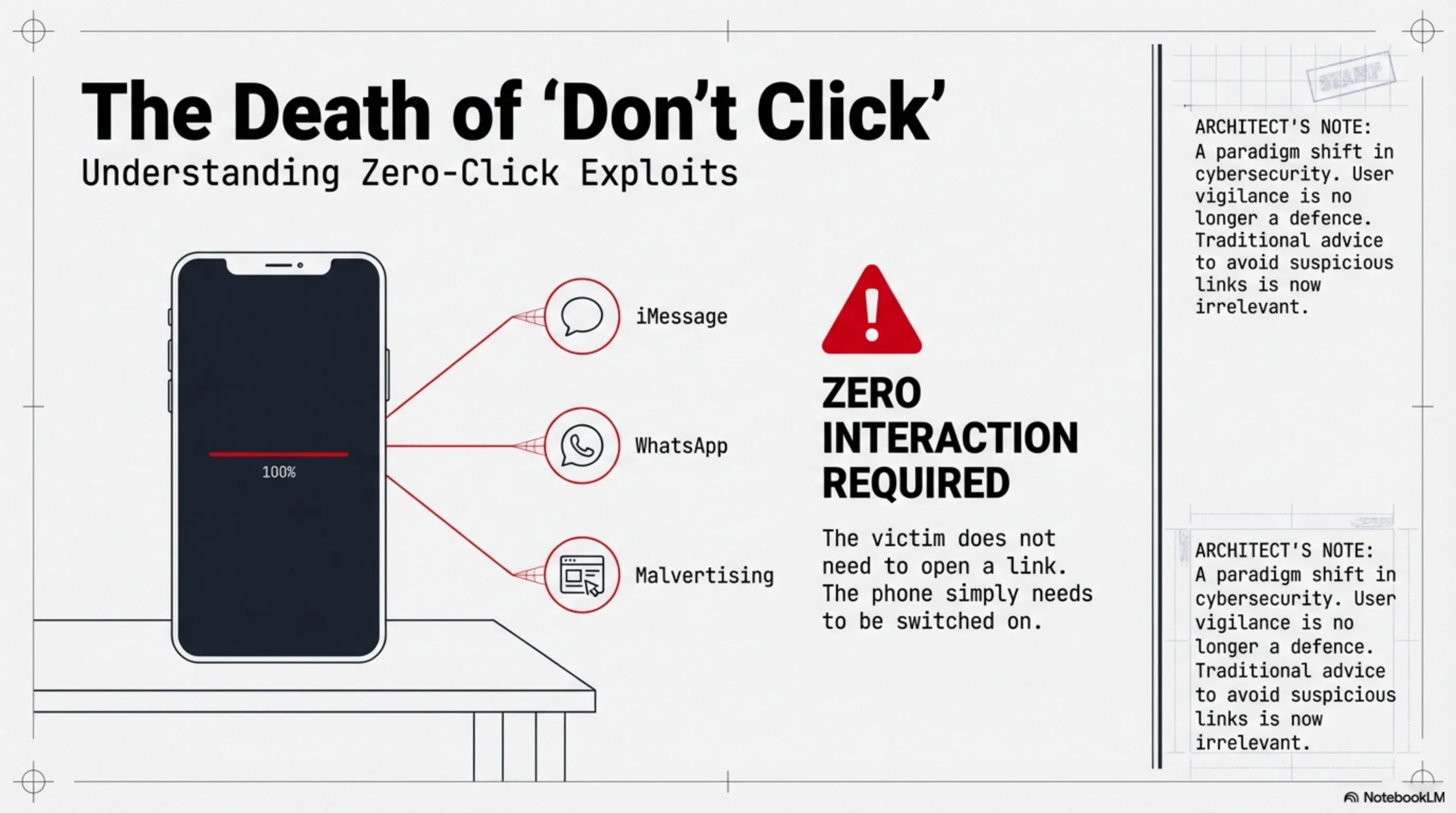

Predator برنامج تجسس متطور يستطيع إصابة هواتف iOS و Android بدون أي تفاعل من الضحية. هذا يعني أنك لا تحتاج للنقر على رابط مشبوه أو تنزيل ملف؛ يكفي أن يكون جوالك مفتوحاً.

كيف؟ Predator يستغل ثغرات Zero-Day - أخطاء في نظام التشغيل لم تُكتشف بعد. هذه الثغرات يمكن تفعيلها عبر iMessage أو WhatsApp أو حتى الإعلانات الإلكترونية (Malvertising).

ملاحظة المعمار: هجمات Zero-Click تمثل تحولاً في الأمن السيبراني. سابقاً، كنا نقول للمستخدمين: "لا تنقر على روابط مشبوهة." لكن الآن النقر لم يعد مهماً؛ يكفي أن يكون لديك جوال مفتوح.

معمارية Predator: Alien + Predator

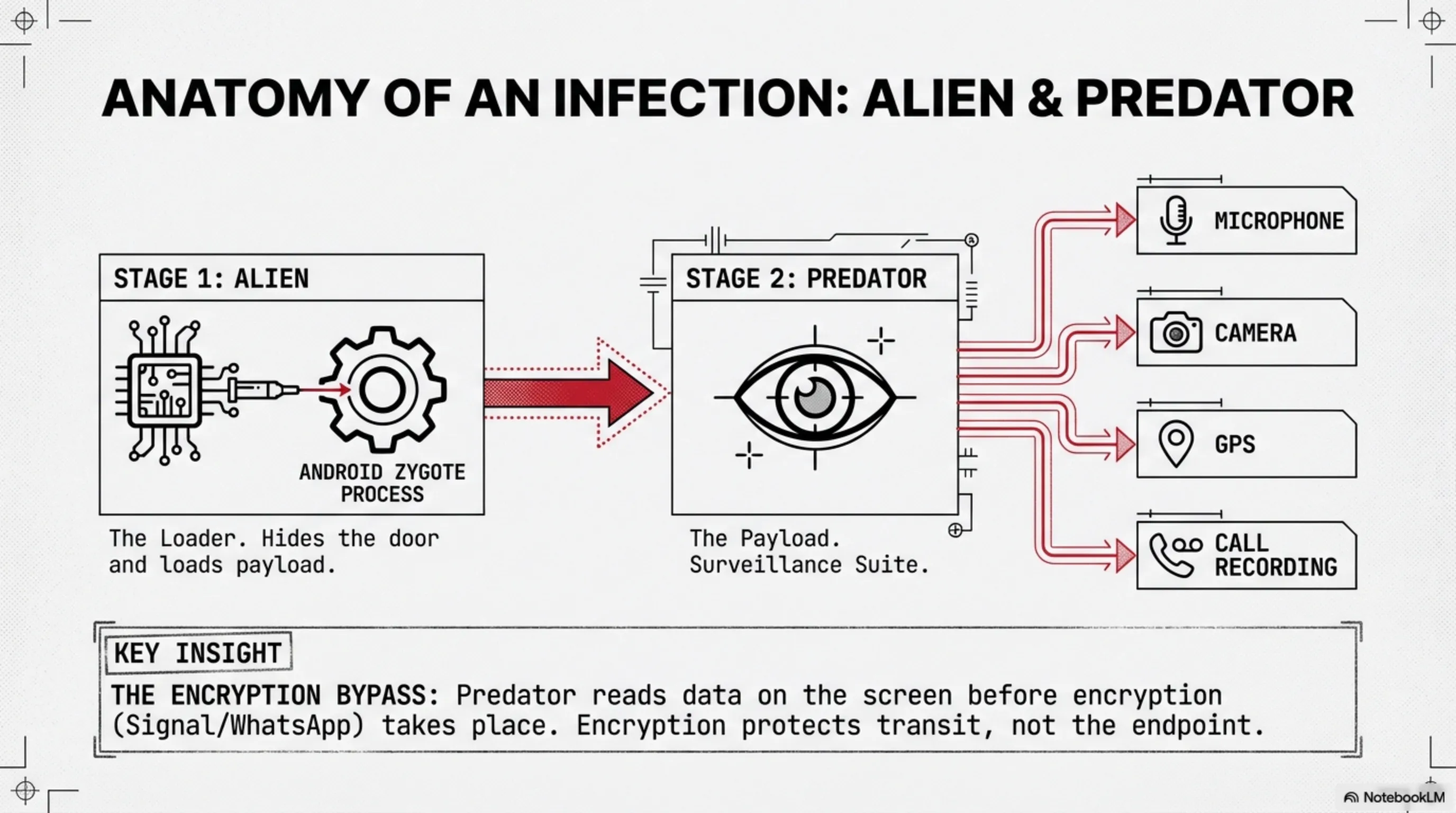

Predator يتكون من مكونين رئيسيين:

- Alien (المحمّل): هذا المكون الأول الذي يُثبت على الجوال. وظيفته تحميل وتشغيل الوحدات الأخرى. Alien يحقن نفسه في عملية Android أساسية تسمى Zygote للتهرب من الكشف.

- Predator (الحمولة): هذا المكون الرئيسي الذي يحتوي على جميع قدرات التجسس: تسجيل المكالمات، قراءة الرسائل، الوصول إلى الكاميرا والميكروفون، وتتبع موقع GPS.

Predator يستطيع سرقة البيانات من جميع تطبيقات المراسلة المشفرة مثل Signal و WhatsApp و Telegram. كيف؟ لأن التشفير يعمل فقط أثناء النقل؛ عندما تُعرض الرسالة على جوالك، لم تعد مشفرة. Predator يقرأها في تلك اللحظة.

فضيحة Predatorgate: من كانوا الأهداف؟

۹۰+ ضحية: من السياسيين إلى الصحفيين

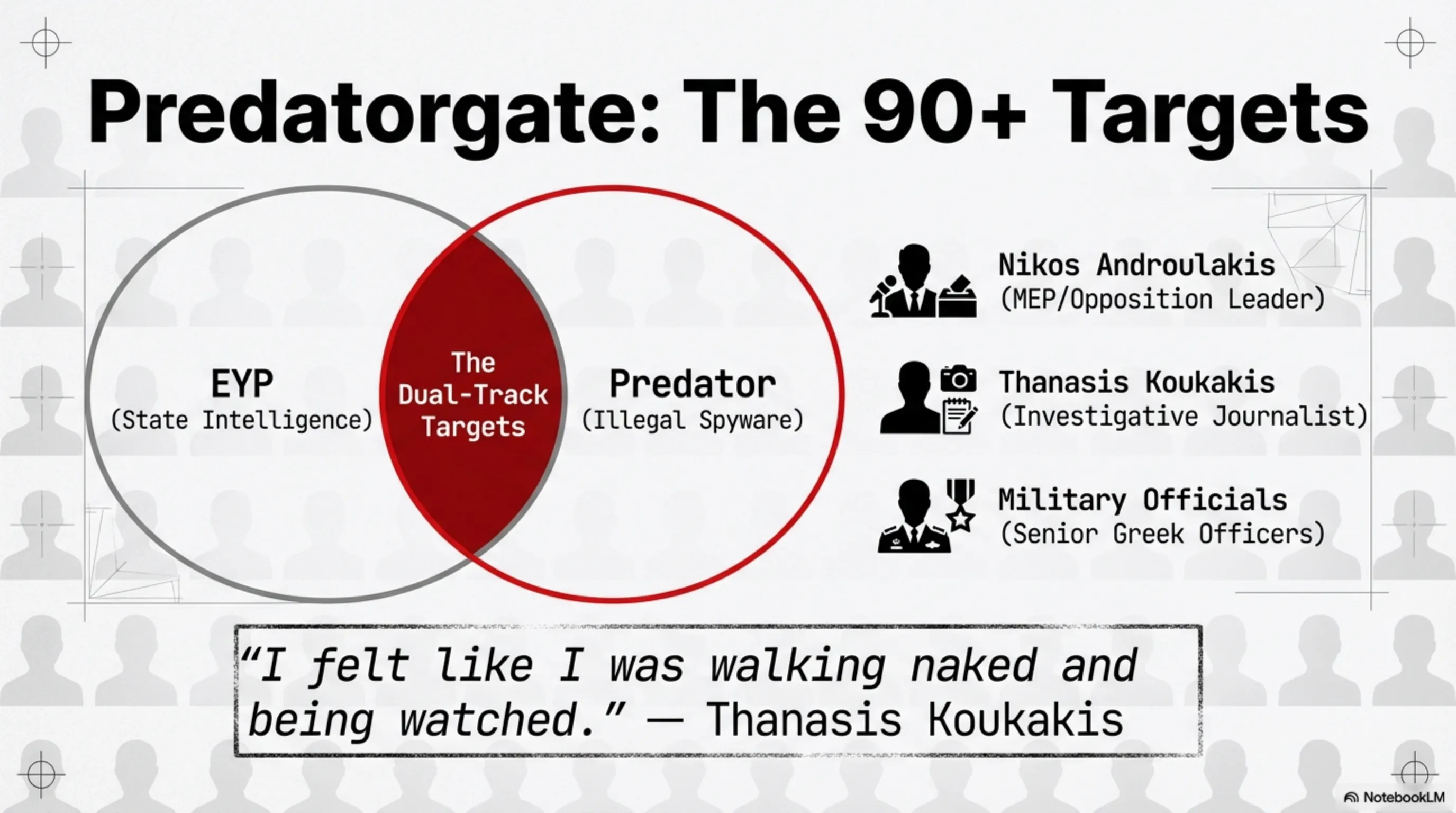

كشفت التحقيقات أن Predator استُخدم ضد أكثر من ۹۰ شخصاً في اليونان. الضحايا شملوا:

- Nikos Androulakis: زعيم حزب المعارضة PASOK وعضو البرلمان الأوروبي

- Thanasis Koukakis: صحفي استقصائي يغطي الفساد في القطاع المصرفي اليوناني

- وزراء الحكومة: حتى بعض وزراء الحكومة اليونانية الحالية كانوا أهدافاً

- مسؤولون عسكريون: ضباط كبار في الجيش اليوناني

- مدعون عامون ومحامون: أولئك الذين يحققون في الفساد

لكن الجانب المرعب هو: العديد من هؤلاء الضحايا كانوا تحت مراقبة مزدوجة. أي أن جهاز المخابرات الوطني اليوناني (EYP) كان يراقبهم قانونياً، و Predator كان يتجسس عليهم بشكل غير قانوني. هذا يشير إلى أنه ربما كان هناك تنسيق بين الحكومة وصانعي برامج التجسس.

Thanasis Koukakis: الصحفي الذي كشف كل شيء

بدأت القصة في أوائل ۲۰۲۲. Thanasis Koukakis، صحفي استقصائي، لاحظ أن جواله يتصرف بشكل غريب: البطارية تنفد بسرعة، الجوال يسخن، واستهلاك بيانات مفرط. أرسل جواله إلى Citizen Lab - مختبر أمني في جامعة تورنتو.

النتيجة كانت صادمة: جواله استُهدف في وقت واحد من قبل EYP (جهاز المخابرات اليوناني) و Predator. كانت هذه أول مرة يتم فيها تحديد ضحية لبرنامج تجسس تجاري في أوروبا علناً. Koukakis ذهب إلى المحكمة ورفع قضية ضد الحكومة اليونانية و Intellexa.

قال في مقابلة: "شعرت كأنني أمشي عارياً وأُراقب. لم أكن أعرف ما المحتوى الذي سُرق من جوالي، ما الإيميلات التي قُرئت، وما المحادثات التي تم التنصت عليها."

التحليل الجيوسياسي: صناعة برامج التجسس التجارية

من Pegasus إلى Predator: سوق مراقبة بمليارات الدولارات

Intellexa ليست اللاعب الوحيد في هذه الصناعة. NSO Group الإسرائيلية مع Pegasus، Hacking Team الإيطالية، و FinFisher الألمانية جميعها نشطة في هذا السوق. ما قيمة هذا السوق؟ التقديرات تتراوح بين ۵ إلى ۱۲ مليار دولار سنوياً.

لماذا هذا السوق مربح جداً؟ لأن أكثر من ۸۰ دولة في العالم عملاء لهذه الشركات. من الديمقراطيات الغربية مثل إسبانيا وبولندا إلى الأنظمة القمعية مثل السعودية ومصر والسودان.

هذا المقال يكمل تحليلنا حول تمرد الأجهزة ومفارقة الذكاء الاصطناعي - حيث رأينا كيف يمكن للتكنولوجيا أن تنقلب ضد صانعيها ومستخدميها. لكن Predatorgate مستوى أعلى: تكنولوجيا بُنيت عمداً لانتهاك حقوق الإنسان.

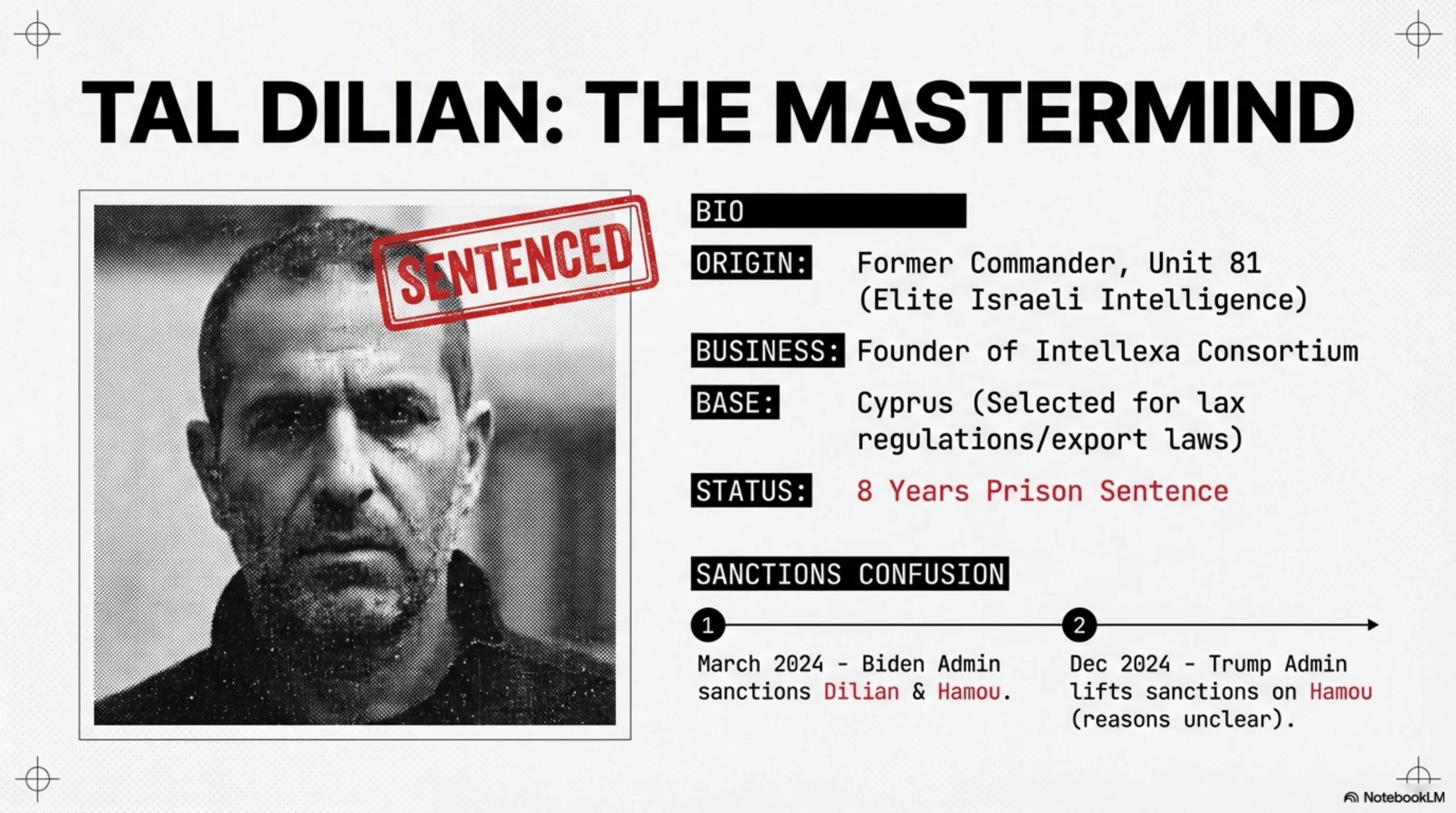

Tal Dilian: من ضابط مخابرات إسرائيلي إلى سجين يوناني

Tal Dilian ضابط سابق في المخابرات العسكرية الإسرائيلية عمل في وحدة نخبة. بعد مغادرة الجيش، أسس Intellexa - اتحاد من شركات برامج التجسس كان منتجها الرئيسي Predator.

Intellexa استخدمت قبرص كقاعدة عملياتها. لماذا قبرص؟ لأن قوانينها الضريبية والتنظيمية متساهلة للغاية. شركات برامج التجسس تستطيع التسجيل في قبرص وتقديم خدمات بسهولة للعملاء في جميع أنحاء العالم.

في مارس ۲۰۲۴، فرضت إدارة بايدن عقوبات على Dilian و Sara Hamou (زوجته السابقة وشريكته التجارية) وعدة شركات مرتبطة بـ Intellexa. لكن في ديسمبر ۲۰۲۴، رفعت إدارة ترامب العقوبات عن Hamou - قرار مثير للجدل لا تزال أسبابه غير واضحة.

حكم المحكمة: لماذا هذا تاريخي؟

التهم والعقوبات

أدانت محكمة أثينا أربعة أشخاص بثلاث تهم رئيسية:

- انتهاك سرية الاتصالات الهاتفية: التنصت غير القانوني على المكالمات والرسائل

- التلاعب بأنظمة تخزين البيانات الشخصية: الوصول وتغيير المعلومات الخاصة

- الوصول غير القانوني إلى أنظمة المعلومات: اختراق الأجهزة بدون تصريح

العقوبات:

- Tal Dilian: ۸ سنوات سجن

- Sara Hamou: ۸ سنوات سجن

- Felix Bitzios: ۸ سنوات سجن

- Yiannis Lavranos: ۸ سنوات سجن

القاضي Nikos Askianakis قال إن المتهمين تصرفوا بـ "نية مشتركة" ولا توجد ظروف مخففة. جميع الأربعة أحرار حالياً في انتظار النظر في طلب الاستئناف.

تحليل المعمار: هذا الحكم يؤسس سابقة قانونية مهمة: صانعو أدوات المراقبة لا يستطيعون الاختباء خلف عملائهم الحكوميين. إذا كنت تعلم أن منتجك يُستخدم لانتهاك الحقوق، فأنت أيضاً مسؤول.

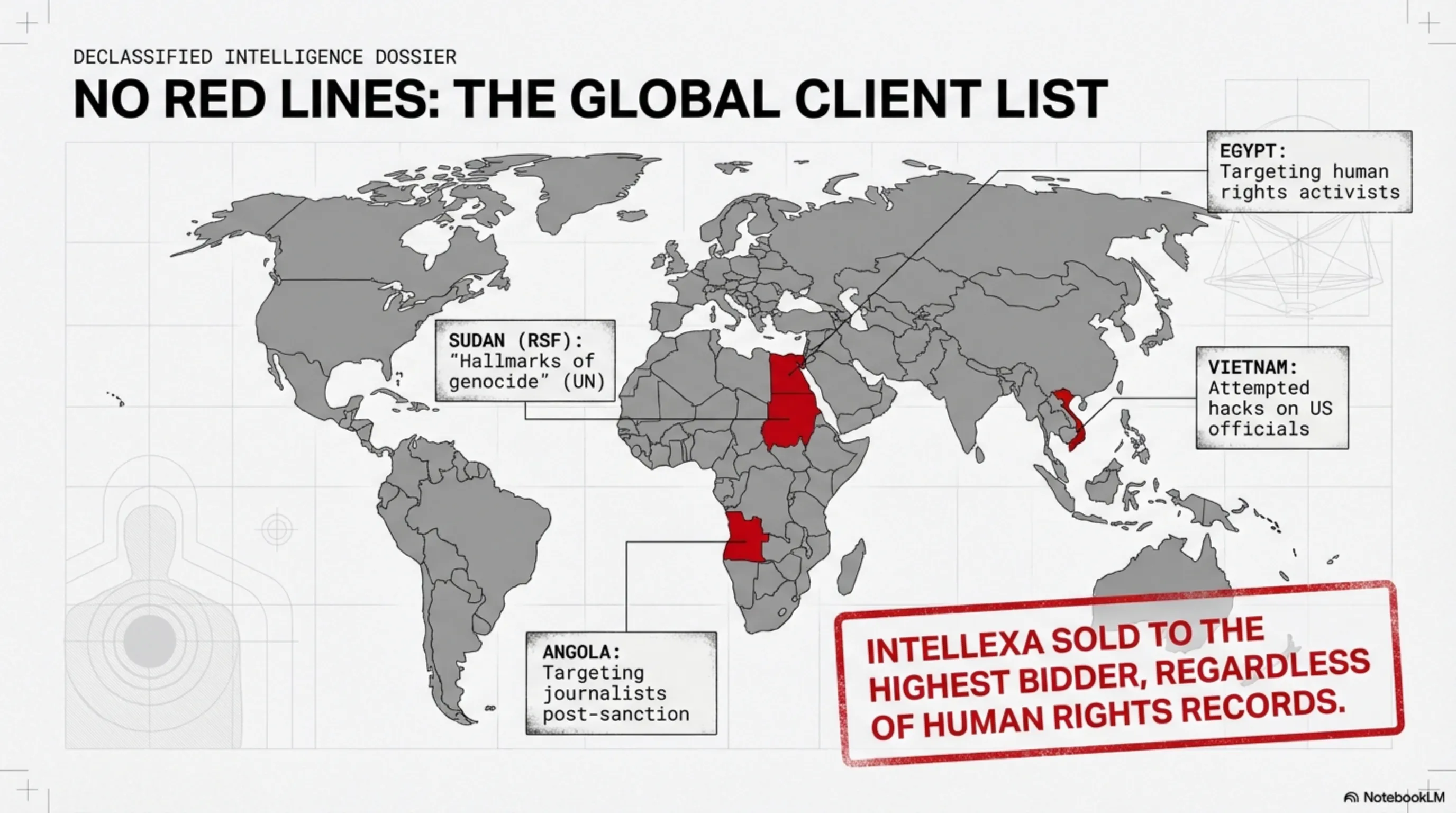

عملاء Intellexa: من اليونان إلى السودان

القائمة السوداء: من اشترى Predator؟

أظهرت التحقيقات أن Intellexa باعت برامج تجسس لبعض أسوأ منتهكي حقوق الإنسان في العالم:

- السودان: قوات الدعم السريع (RSF) التي وصف خبراء الأمم المتحدة أفعالها بأنها تحمل "علامات الإبادة الجماعية"

- مصر: أجهزة المخابرات التي استخدمت Predator ضد نشطاء حقوق الإنسان

- فيتنام: حكومة حاولت اختراق مسؤولين أمريكيين

- أنغولا: في مايو ۲۰۲۴، استُهدف الصحفي البارز Teixeira Cândido بـ Predator

- باكستان: في صيف ۲۰۲۵، استُهدف محامي حقوق إنسان

هذه القائمة تظهر أن Intellexa لم يكن لديها خطوط حمراء. باعوا برامج التجسس لأي شخص يدفع - بغض النظر عن كيفية استخدامها.

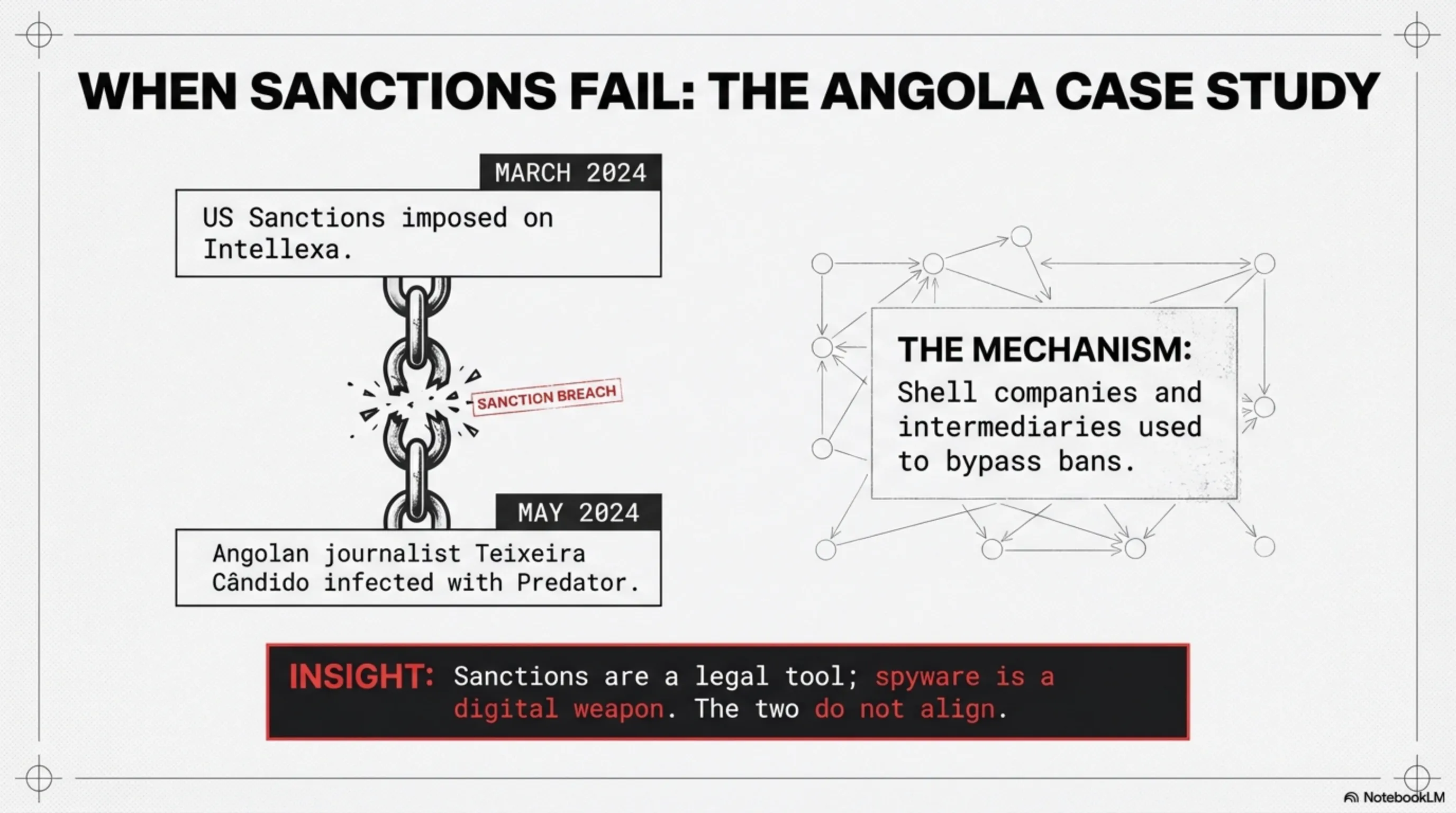

قضية أنغولا: عندما لا تنجح العقوبات

أحد أكثر الجوانب إثارة للقلق في هذه القضية هو أنه حتى بعد عقوبات أمريكا في مارس ۲۰۲۴، ظلت Intellexa نشطة. في مايو ۲۰۲۴ - شهرين بعد العقوبات - أُصيب جوال Teixeira Cândido، صحفي أنغولي، بـ Predator.

Cândido قال لـ ICIJ: "كنت خائفاً، بالطبع، لأنني لم أكن أعرف ما المحتوى الذي أخذوه من جوالي، من إيميلاتي، ولم أكن أعرف ما الذي استمعوا إليه. تشعر كأنك تمشي عارياً وتُراقب."

هذا يظهر أن العقوبات وحدها غير كافية. Intellexa تستخدم شبكة معقدة من الشركات الوهمية والوسطاء للتهرب من العقوبات. هذا تحدٍ كبير للحكومات.

المخاطر والتحديات: لماذا هذه مجرد البداية

صناعة برامج التجسس لا تزال حية

رغم هذه الإدانة التاريخية، صناعة برامج التجسس التجارية لا تزال تنمو. لماذا؟ لأن الطلب موجود. الحكومات تريد القدرة على التجسس على مواطنيها، والشركات الخاصة مستعدة لبيع هذه القدرة.

NSO Group، صانعة Pegasus، لا تزال نشطة. رغم الدعاوى القضائية المتعددة في أمريكا والعقوبات الدولية، الشركة لا تزال تخدم عملاءها. لماذا؟ لأن الحكومة الإسرائيلية تدعمها وتسمح بصادراتها.

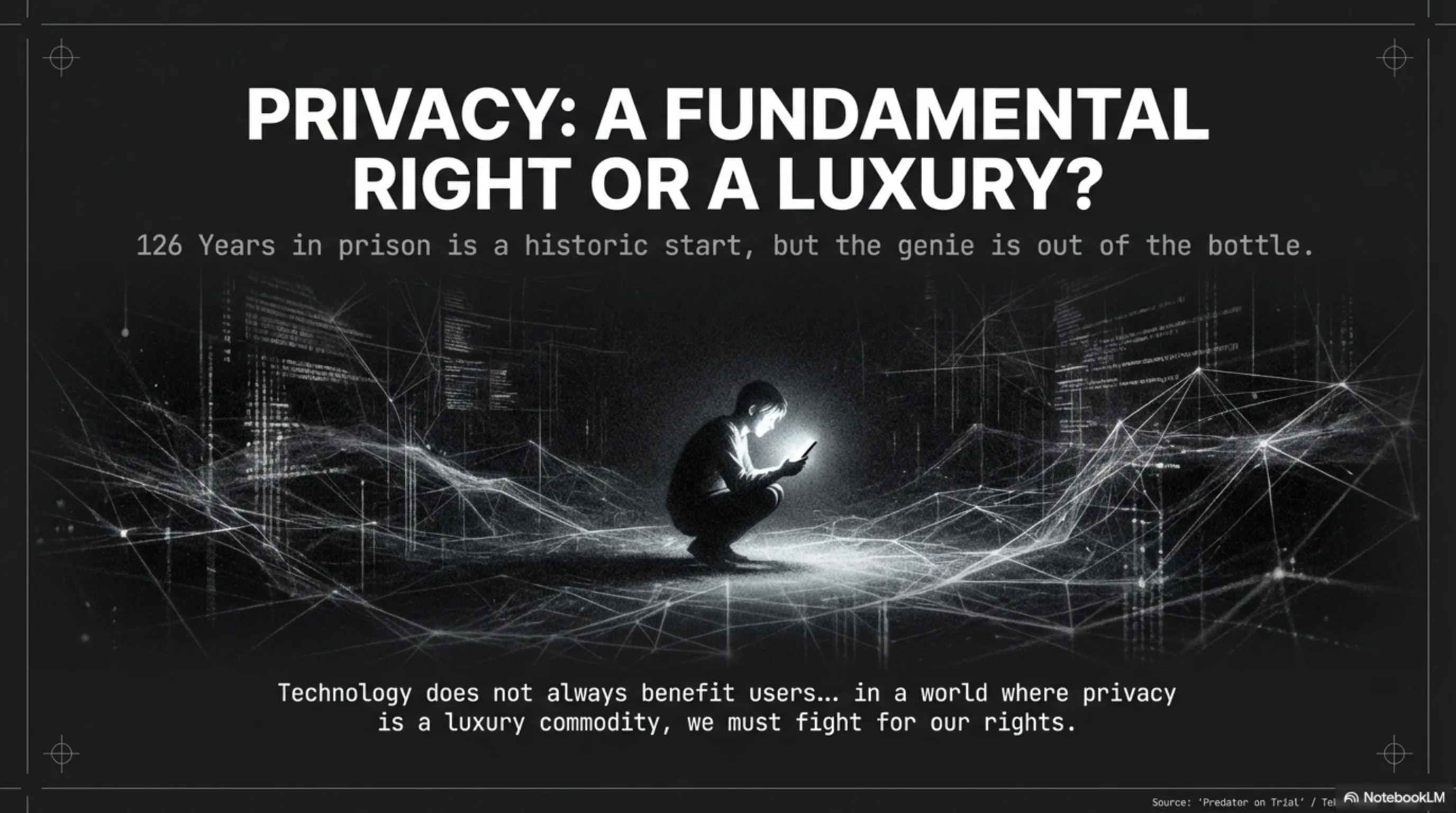

تحذير المعمار: ندخل عالماً حيث تصبح الخصوصية سلعة فاخرة، وليست حقاً أساسياً. إذا كنت سياسياً أو صحفياً أو ناشطاً، يجب أن تفترض أن جوالك يُراقب.

الحلول الفنية: كيف تحمي نفسك؟

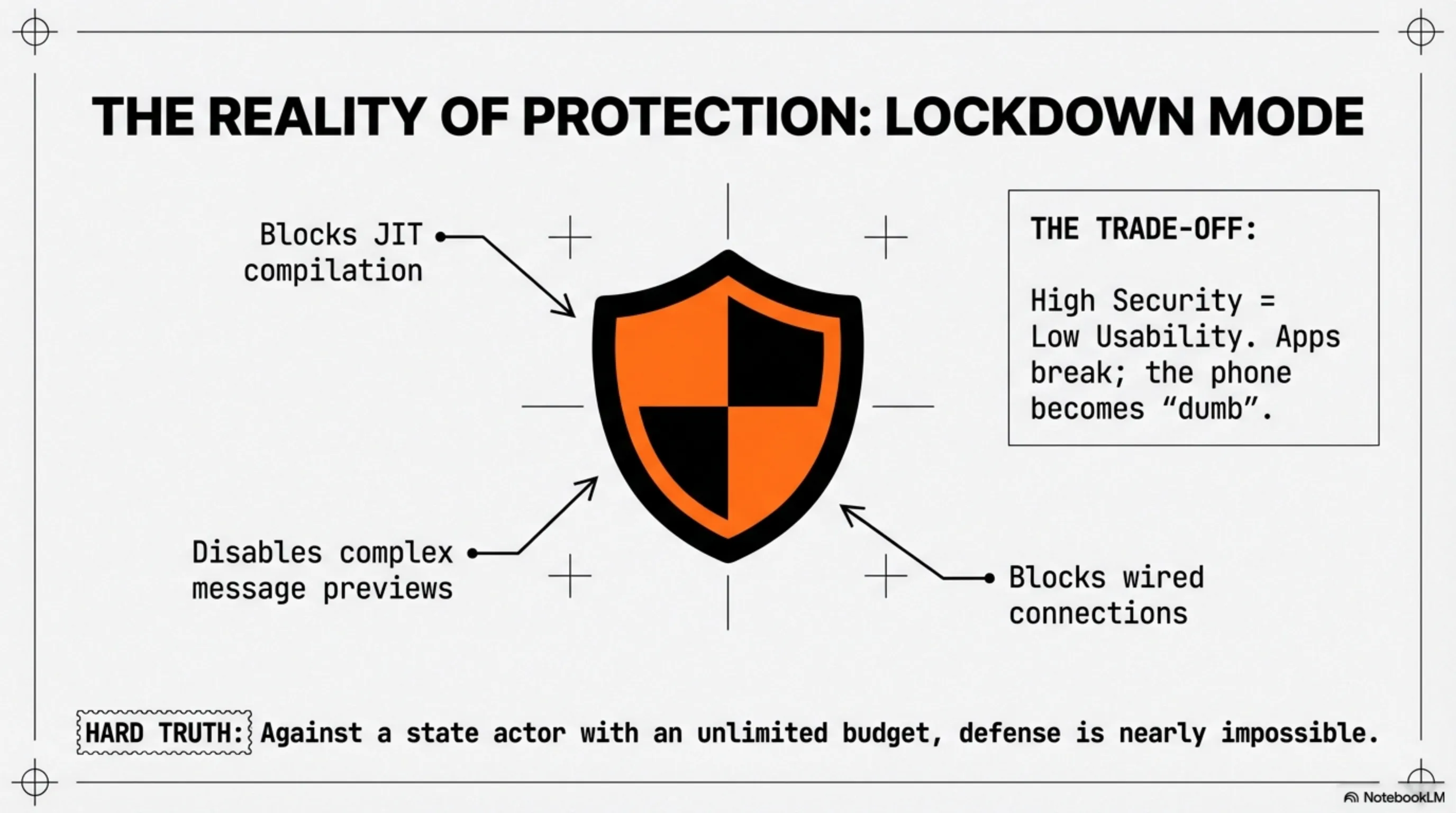

Lockdown Mode: درع Apple ضد برامج التجسس

في ۲۰۲۲، قدمت Apple ميزة جديدة تسمى Lockdown Mode. هذا الوضع يعطل العديد من قدرات الجوال لمنع هجمات Zero-Click. مثلاً:

- المرفقات المعقدة في iMessage تُعطل

- معاينات الروابط في الرسائل تُعطل

- الاتصالات السلكية (USB) تُعطل عندما يكون الجوال مقفلاً

- بعض تقنيات الويب المعقدة (مثل JIT compilation) تُعطل

هذه الميزة مفيدة جداً للأفراد المعرضين لخطر عالٍ (صحفيون، نشطاء، سياسيون). لكن المشكلة أن استخدامها يجعل بعض التطبيقات لا تعمل بشكل صحيح.

في مقالنا الأخير حول Gemini 3.1 Pro وثورة Agentic AI، رأينا أن OpenAI أيضاً قدمت Lockdown Mode. هذا يظهر أن الأمن يصبح أولوية أساسية في صناعة التكنولوجيا.

توصيات عملية للمستخدمين المعرضين للخطر

إذا كنت صحفياً أو ناشطاً أو سياسياً، خذ هذه التوصيات بجدية:

- استخدم Lockdown Mode: حتى لو كان مزعجاً

- حافظ على تحديث جوالك: التحديثات الأمنية حيوية

- استخدم جوالين: واحد للأعمال الحساسة، وآخر للاستخدام اليومي

- راقب سلوك جوالك: البطارية تنفد بسرعة؟ الجوال يسخن؟ استهلاك بيانات مفرط؟

- اختبر جوالك: خدمات مثل Amnesty International's Mobile Verification Toolkit تستطيع فحص جوالك لبرامج التجسس

لكن الواقع المر هو: إذا قررت حكومة بميزانية ملايين الدولارات استهدافك، ستنجح على الأرجح. هذه الأدوات متطورة جداً لدرجة أن حتى خبراء الأمن يجدون صعوبة في اكتشافها.

الاستجابة الدولية: أوروبا تتخذ إجراءات

لجنة PEGA: تحقيق البرلمان الأوروبي

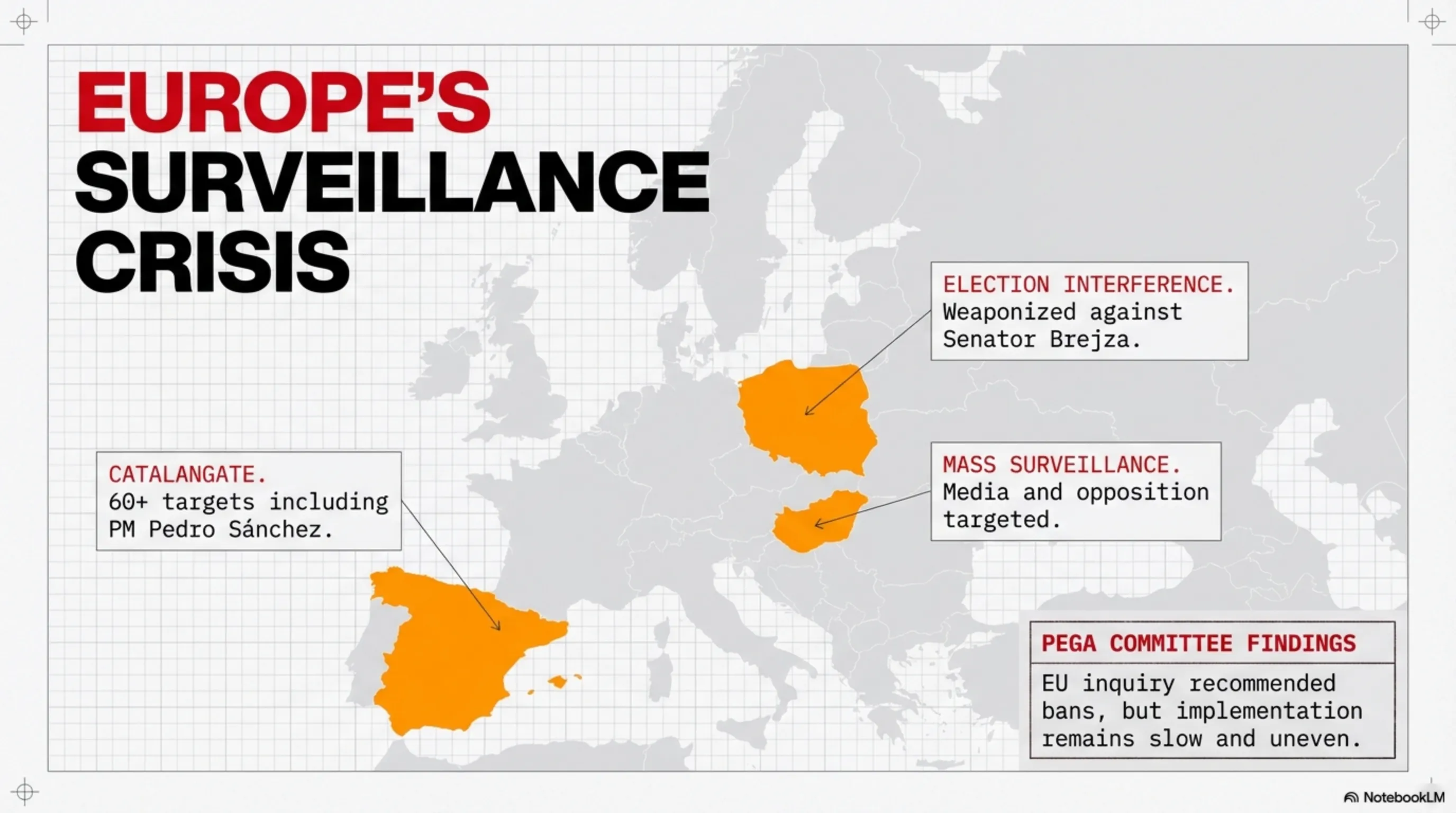

في ۲۰۲۲، أطلق البرلمان الأوروبي لجنة تحقيق رسمية تسمى PEGA لفحص استخدام برامج التجسس التجارية في الدول الأعضاء. النتائج كانت صادمة:

- إسبانيا: استُخدم Pegasus ضد قادة استقلال كتالونيا وحتى رئيس الوزراء Pedro Sánchez

- المجر: استُخدم Pegasus ضد صحفيين ومحامين وسياسيي المعارضة

- بولندا: استخدمت الحكومة برامج تجسس تجارية ضد المنتقدين

أوصت لجنة PEGA بأن استخدام برامج التجسس ضد مواطني الاتحاد الأوروبي يجب أن يُحظر إلا في حالات محددة مع رقابة قضائية صارمة. لكن تنفيذ هذه التوصيات كان بطيئاً وغير متساوٍ.

رؤية المستقبل: عالم ۲۰۳۰ - مراقبة شاملة؟

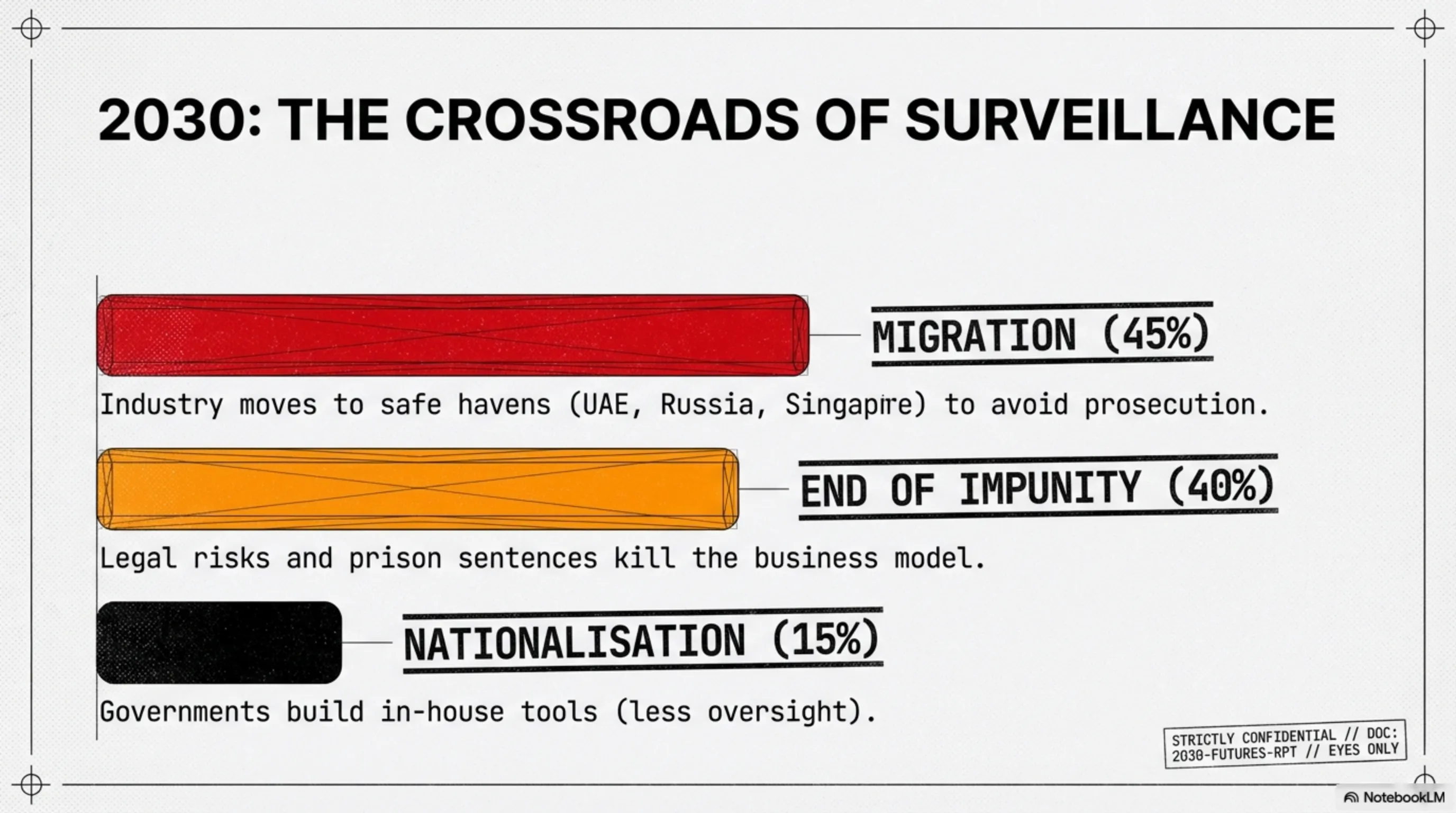

السيناريو ۱: نهاية عصر الحصانة (الاحتمال: ۴۰٪)

هذا الحكم يمكن أن يبدأ اتجاهاً جديداً. إذا بدأت محاكم أخرى أيضاً في إدانة صانعي برامج التجسس، قد تتعرض هذه الصناعة للضغط. الشركات قد تقرر أن المخاطر القانونية لا تستحق الربح.

السيناريو ۲: الانتقال إلى ولايات قضائية آمنة (الاحتمال: ۴۵٪)

السيناريو الأكثر احتمالاً هو أن شركات برامج التجسس تنتقل إلى دول ذات قوانين أكثر تساهلاً. مثلاً، قد تنتقل بعض الشركات إلى الإمارات أو سنغافورة أو حتى روسيا.

السيناريو ۳: تأميم الصناعة (الاحتمال: ۱۵٪)

السيناريو الثالث هو أن الحكومات تقرر بناء هذه التكنولوجيا بنفسها، بدلاً من الشراء من شركات خاصة. هذا يمكن أن يكون أكثر خطورة، لأنه سيكون هناك رقابة أقل.

دروس الأمن للمؤسسات

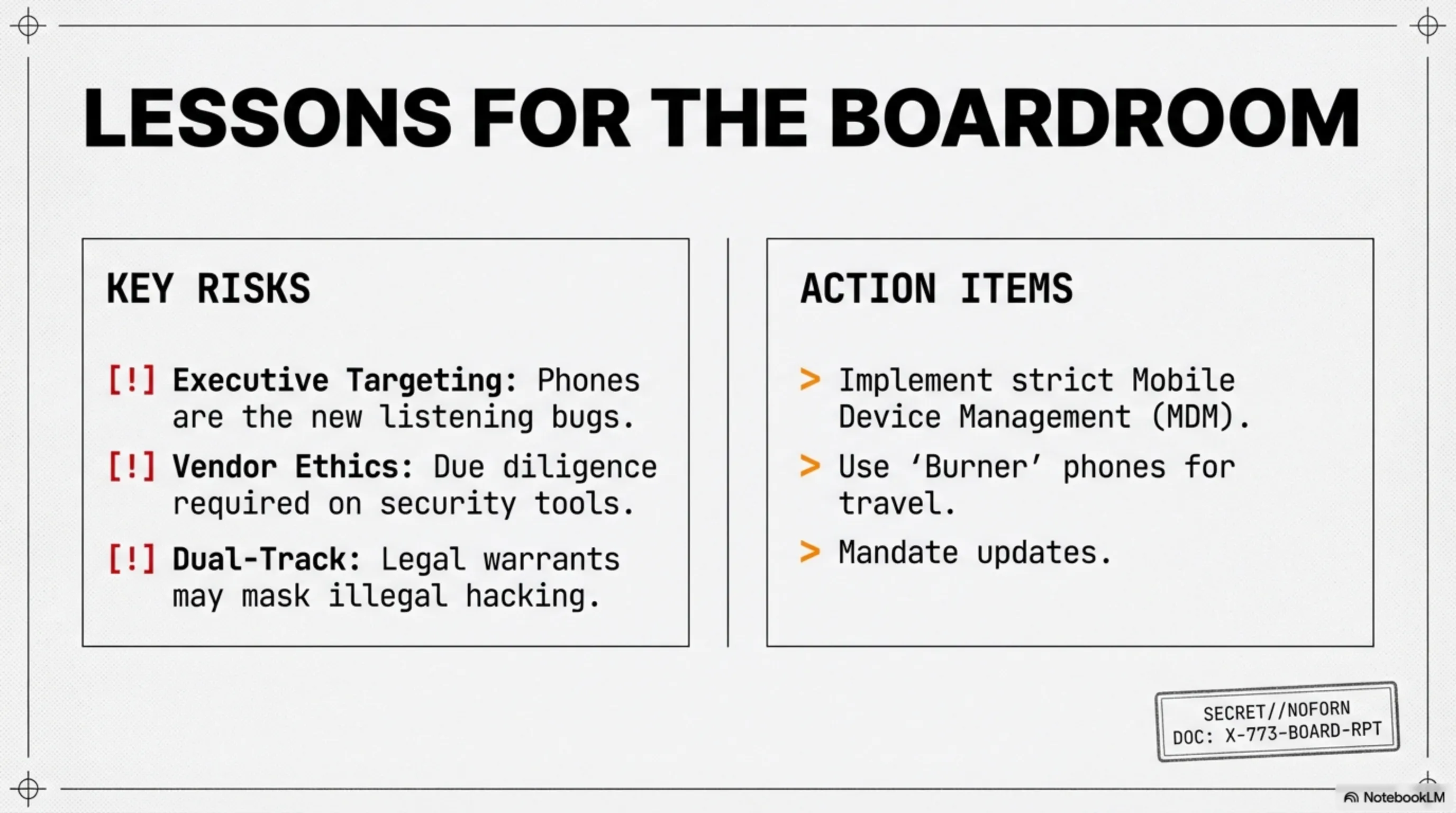

۱. الأجهزة المحمولة أهداف عالية القيمة

المديرون التنفيذيون، أعضاء مجلس الإدارة، والموظفون الرئيسيون يجب أن يفترضوا أن أجهزتهم المحمولة قد تكون مستهدفة. المؤسسات يجب أن:

- تنفذ أنظمة Mobile Device Management (MDM)

- تفرض تحديثات منتظمة لنظام التشغيل

- تستخدم أدوات مثل Lockdown Mode

- تجري تدريباً أمنياً منتظماً للموظفين المعرضين لخطر عالٍ

۲. المراقبة المزدوجة نموذج تهديد حقيقي

الكشف عن أن ضحايا Predator كانوا في وقت واحد تحت مراقبة EYP القانونية يظهر أن المهاجمين قد يستخدمون أساليب قانونية وغير قانونية بالتوازي. المؤسسات يجب أن تفترض أن أمر تنصت قانوني قد يتعايش مع اختراق غير قانوني.

۳. مخاطر الطرف الثالث تمتد إلى بائعي المراقبة

المؤسسات التي تشتري أدوات أمنية - بما في ذلك مراقبة الشبكة، كشف التسلل، أو خدمات الاستخبارات - يجب أن تفحص أخلاقيات البائع، الامتثال لمراقبة التصدير، وحالة العقوبات.

الخلاصة: هل هذه نهاية عصر الحصانة؟

⚖️ ملخص تحليل المعمار

الحكم التاريخي: للمرة الأولى في التاريخ، أُدين مديرو شركة برامج تجسس تجارية لكيفية استخدام عملائهم للمنتج. ۱۲۶ عاماً سجن لـ ۴ أشخاص - هذه سابقة قانونية.

الضحايا: ۹۰+ سياسي وصحفي ومسؤول عسكري في اليونان. لكن Intellexa باعت أيضاً للسودان ومصر وفيتنام وأنغولا وباكستان. هذه صناعة عالمية.

التكنولوجيا: Predator برنامج تجسس Zero-Click يستطيع إصابة الجوالات بدون أي تفاعل من الضحية. الكاميرا، الميكروفون، الرسائل، المكالمات - كل شيء متاح للمهاجم.

السؤال النهائي: هل هذا الحكم نهاية عصر الحصانة، أم مجرد استثناء؟

Predatorgate يظهر أن حتى أقوى شركات برامج التجسس يمكن محاكمتها. لكن هذا انتصار صغير فقط. صناعة برامج التجسس التجارية لا تزال تنمو، والحكومات لا تزال حريصة على شراء هذه الأدوات.

كما رأينا في مقال تمرد الأجهزة، التكنولوجيا ليست دائماً لصالح المستخدمين. أحياناً، التكنولوجيا تُستخدم ضدنا. السؤال هو: هل نستطيع استعادة السيطرة؟

جيش تكين، في عالم حيث تصبح الخصوصية سلعة فاخرة، يجب أن نكافح من أجل حقوقنا. هذا الحكم بداية، لكن الطريق لا يزال طويلاً.

السياق الأوسع: أزمة برامج التجسس في أوروبا

Catalangate في إسبانيا: تحذير تم تجاهله

فضيحة Predatorgate ليست حادثة معزولة. في ۲۰۲۲، واجهت إسبانيا أزمة برامج تجسس خاصة بها عندما كُشف أن Pegasus استُخدم لاستهداف قادة استقلال كتالونيا. أكثر من ۶۰ شخصاً، بما في ذلك أعضاء البرلمان الأوروبي، أُصيبت جوالاتهم.

لكن الفضيحة أخذت منعطفاً غير متوقع عندما اكتُشف أن حتى رئيس الوزراء Pedro Sánchez ووزيرة الدفاع Margarita Robles استُهدفا. هذا أثار سؤالاً مقلقاً: إذا كان حتى رئيس الوزراء يمكن اختراقه، من الآمن؟

الحكومة الإسبانية أنكرت في البداية أي تورط، لكن الأدلة أشارت إلى أن جهاز المخابرات CNI اشترى Pegasus. أدت الفضيحة إلى استقالة مدير CNI، لكن لم توجه أي تهم جنائية. هذا بالضبط ما يجعل الحكم اليوناني مهماً جداً - يؤسس مساءلة جنائية حيث فشلت إسبانيا.

دولة المراقبة في المجر

المجر تحت حكم Viktor Orbán أصبحت واحدة من أكثر مستخدمي برامج التجسس التجارية في أوروبا. كشفت تحقيقات Citizen Lab و Amnesty International أن Pegasus استُخدم ضد صحفيين ومحامين وسياسيي معارضة وحتى عضو برلمان أوروبي مجري.

الأهداف شملت صحفيين استقصائيين من Direkt36 و Átlátszó، الذين كانوا يغطون فساد الحكومة. أحد الصحفيين، Szabolcs Panyi، اكتشف أن جواله أُصيب عدة مرات على مدى سنوات. الحكومة المجرية لم تعترف رسمياً باستخدام Pegasus، لكن الأدلة ساحقة.

ما يجعل حالة المجر مقلقة بشكل خاص هو الطبيعة المنهجية للمراقبة. لم يكن هذا استهدافاً لبضعة أفراد بارزين؛ كانت مراقبة جماعية لأي شخص يتحدى الحكومة. هذا يمثل تهديداً أساسياً للديمقراطية.

المراقبة السياسية في بولندا

في بولندا، استخدمت الحكومة السابقة تحت حزب القانون والعدالة (PiS) برامج تجسس تجارية ضد المعارضين السياسيين. الأهداف شملت السيناتور Krzysztof Brejza، الذي كان يترشح ضد الحكومة في الانتخابات، والمدعية العامة Ewa Wrzosek، التي كانت تحقق في فساد الحكومة.

توقيت المراقبة كان مريباً بشكل خاص: جوال Brejza أُصيب خلال الحملة الانتخابية، وتم تسريب رسائل مخترقة بشكل انتقائي لوسائل إعلام موالية للحكومة لتشويه سمعته. هذه ليست مجرد مراقبة؛ هذا تدخل انتخابي باستخدام برامج التجسس كسلاح.

الحكومة البولندية الجديدة، المنتخبة في ۲۰۲۳، أطلقت تحقيقات في استخدام الحكومة السابقة لبرامج التجسس. لكن كما في اليونان، السؤال يبقى: هل سيواجه أي شخص تهماً جنائية؟

سباق التسلح التكنولوجي: ما الذي يأتي بعد Predator؟

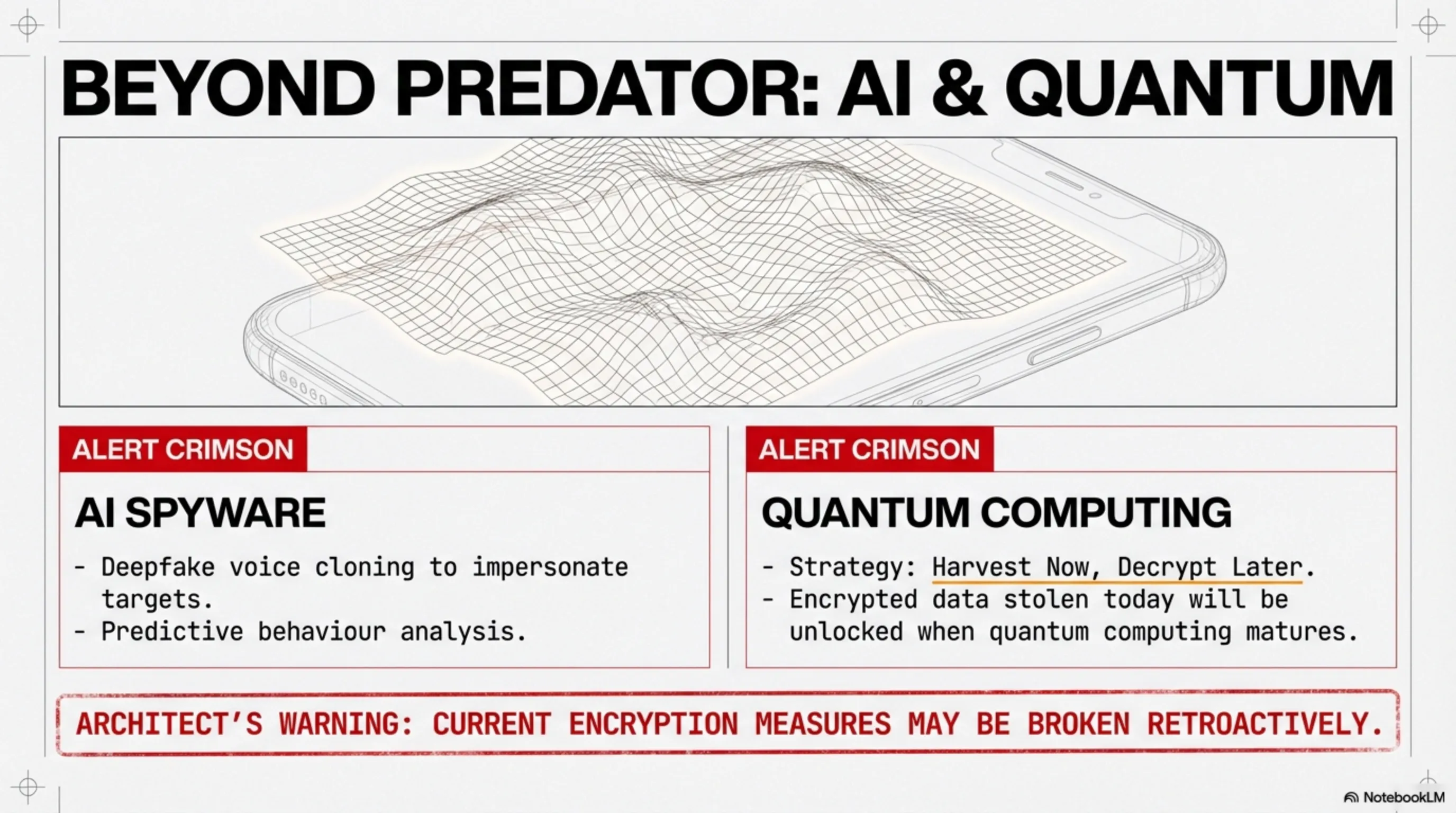

برامج التجسس من الجيل التالي: المراقبة المدعومة بالذكاء الاصطناعي

كما ناقشنا في مقالنا حول Gemini 3.1 Pro وثورة Agentic AI، الذكاء الاصطناعي يحول كل صناعة - بما في ذلك المراقبة. الجيل القادم من برامج التجسس سيتضمن على الأرجح قدرات ذكاء اصطناعي تجعل الأدوات الحالية تبدو بدائية.

تخيل برنامج تجسس يستطيع:

- تحديد واستخراج المعلومات الحساسة من رسائلك تلقائياً

- التنبؤ بأفعالك المستقبلية بناءً على أنماط سلوكك

- توليد رسائل مزيفة بأسلوب كتابتك لتلفيق اتهامات ضدك

- استخدام استنساخ الصوت لانتحال شخصيتك في المكالمات الهاتفية

- تحليل شبكتك الاجتماعية لتحديد أهداف أخرى

هذا ليس خيالاً علمياً؛ هذه القدرات موجودة بالفعل في المختبرات البحثية. السؤال ليس إذا سيتم تسليحها، بل متى.

الحوسبة الكمومية: نهاية التشفير؟

تهديد آخر يلوح في الأفق هو الحوسبة الكمومية. التشفير الحالي يعتمد على مسائل رياضية صعبة للغاية على الحواسيب الكلاسيكية حلها. لكن الحواسيب الكمومية يمكن أن تكسر هذه أنظمة التشفير في دقائق.

هذا يعني أنه حتى لو كانت رسائلك مشفرة اليوم، يمكن لخصم تخزينها وفك تشفيرها في المستقبل عندما تصبح الحواسيب الكمومية متاحة. هذا يسمى "احصد الآن، فك التشفير لاحقاً" - وأجهزة المخابرات تفعل ذلك بالفعل.

صناعة برامج التجسس تراقب عن كثب تطورات الحوسبة الكمومية. عندما يصبح التشفير المقاوم للكم معياراً، ستحتاج شركات برامج التجسس للتكيف. لكن حتى ذلك الحين، لديها نافذة فرصة لحصد أكبر قدر ممكن من البيانات المشفرة.

النموذج الاقتصادي: لماذا برامج التجسس مربحة جداً

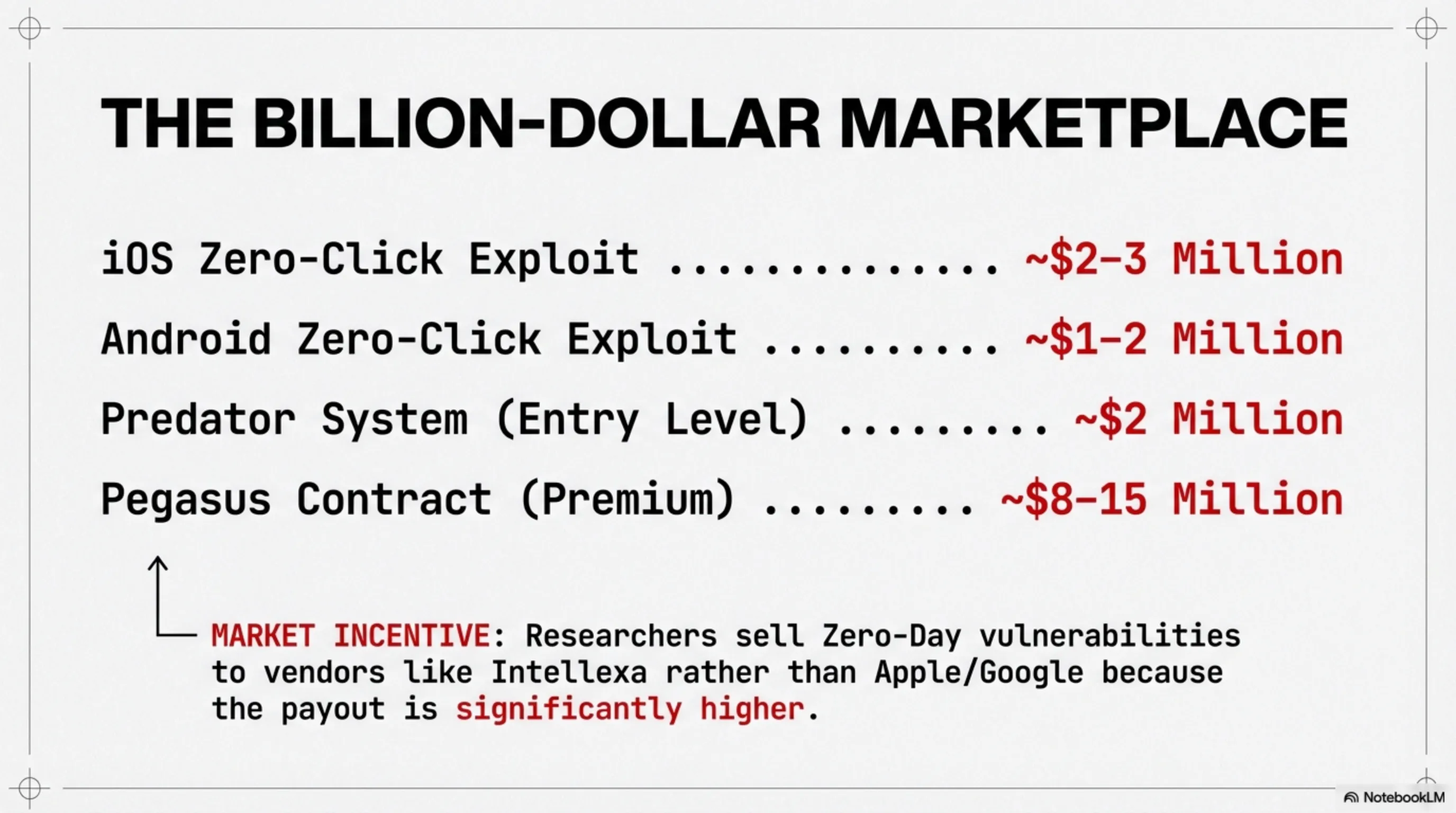

قائمة الأسعار: كم تكلف المراقبة؟

وثائق مسربة من NSO Group وبائعي برامج تجسس آخرين تكشف اقتصاديات هذه الصناعة. عقد Pegasus النموذجي يكلف بين ۸ و۱۵ مليون دولار لعميل حكومي. هذا يشمل:

- تراخيص لإصابة حتى ۵۰ جهازاً في وقت واحد

- الدعم الفني والتدريب

- تحديثات منتظمة مع ثغرات جديدة

- أدوات تحليل جنائي لفحص البيانات المحصودة

للميزانيات الأصغر، شركات مثل Intellexa تقدم خيارات أكثر تكلفة معقولة. عقود Predator تبدأ من حوالي ۲ مليون دولار للقدرات الأساسية. هذا يجعل المراقبة متاحة للدول التي لا تستطيع تحمل تكلفة Pegasus.

هوامش الربح استثنائية. التكلفة الفعلية لتطوير وصيانة برامج التجسس منخفضة نسبياً مقارنة بالأسعار المفروضة. لهذا السبب تستمر الصناعة في النمو رغم المخاطر القانونية والسمعة.

سوق الثغرات: Zero-Days للبيع

مكون حاسم في صناعة برامج التجسس هو سوق ثغرات zero-day. هذه أخطاء في البرمجيات غير معروفة للبائع وبالتالي ليس لها تصحيح متاح. إنها قيمة للغاية لأنها تسمح بإصابة مضمونة.

أسعار zero-days تختلف حسب المنصة المستهدفة:

- ثغرة iOS zero-click: ۲-۳ مليون دولار

- ثغرة Android zero-click: ۱-۲ مليون دولار

- ثغرة WhatsApp zero-click: ۱.۵-۲.۵ مليون دولار

- ثغرة Windows zero-day: ۱۰۰,۰۰۰-۵۰۰,۰۰۰ دولار

شركات برامج التجسس إما تطور هذه الثغرات داخلياً أو تشتريها من باحثين مستقلين. هذا يخلق حافزاً منحرفاً: بدلاً من الإبلاغ عن الثغرات للبائعين حتى يمكن إصلاحها، الباحثون يبيعونها لأعلى مزايد.