سيسجل فبراير 2026 في تاريخ التكنولوجيا كاليوم الذي تطور فيه الذكاء الاصطناعي من "مساعد استشاري" إلى "جراح مستقل" داخل بيئة الطرفية (Terminal). أدى إطلاق أداة Claude Code من قبل شركة Anthropic إلى إحداث زلزال بقوة 8 درجات في وول ستريت، مما تسبب في سقوط حر بنسبة 8 إلى 10٪ في أسهم قادة سوق الأمن السيبراني (بما في ذلك CrowdStrike و Cloudflare و SailPoint). يشرح هذا المقال الضخم من مرآب تكين تقاطع "الاقتصاد السيليكوني" و"الأمن الخوارزمي". نحن نحلل بشكل تخصصي كيف أن خفض "متوسط وقت الإصلاح" (MTTR) إلى الصفر قد جعل نماذج الإيرادات القائمة على "الإبلاغ

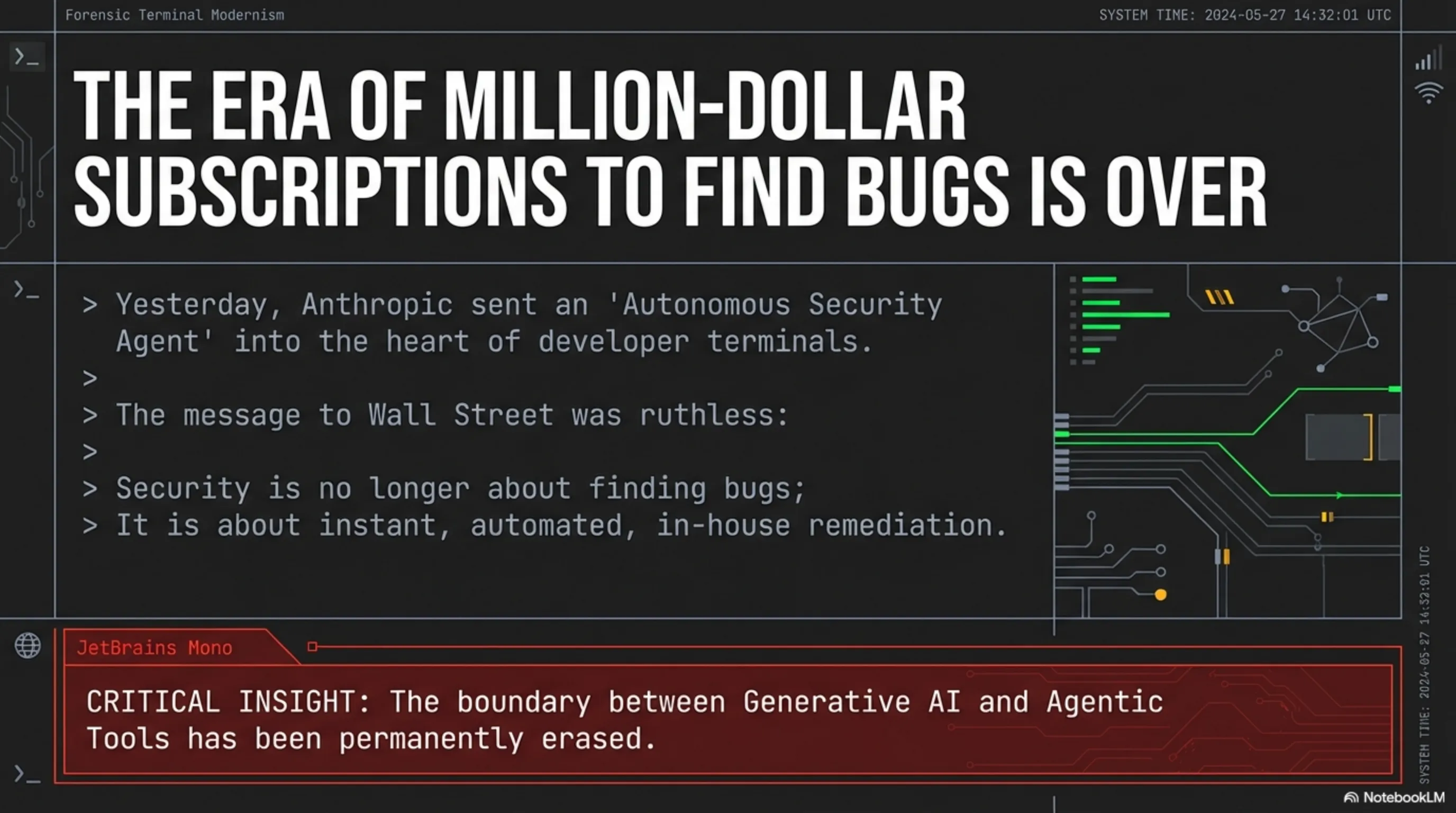

أهلاً بكم في غرفة العمليات في مرآب تكين. اليوم هو 25 فبراير 2026، وراداراتنا ترصد "حمام دم رقمي" في بورصة نيويورك. إذا كان الذكاء الاصطناعي حتى الأمس يكتب أكواداً بسيطة، أو يصيغ نصوصاً إعلانية، أو يجهز رسائل بريد إلكتروني للتسويق، فإن شركة أنثروبيك (Anthropic) اليوم، ومن خلال إطلاق Claude Code، قد أرسلت "عميلاً أمنياً مستقلاً" (Autonomous Security Agent) مباشرة إلى قلب الخوادم ومحطات عمل المبرمجين. الرسالة التي بُثت إلى وول ستريت بالأمس كانت قاسية، واضحة، وتاريخية: "انتهى عصر دفع اشتراكات بملايين الدولارات فقط للعثور على الثغرات؛ حان الآن دور الإصلاح الفوري، الآلي، والداخلي." المفتش العام جاهز لتفكيك أكواد هذا التحول الاقتصادي عبر 7 طبقات استراتيجية، سطراً بسطر.

[Image of an autonomous AI agent architecture diagram interacting directly with a command line interface and source code repository to fix vulnerabilities]١. تشريح معمارية Claude Code: أبعد من روبوت محادثة، صعود الوكيل المستقل في (CLI)

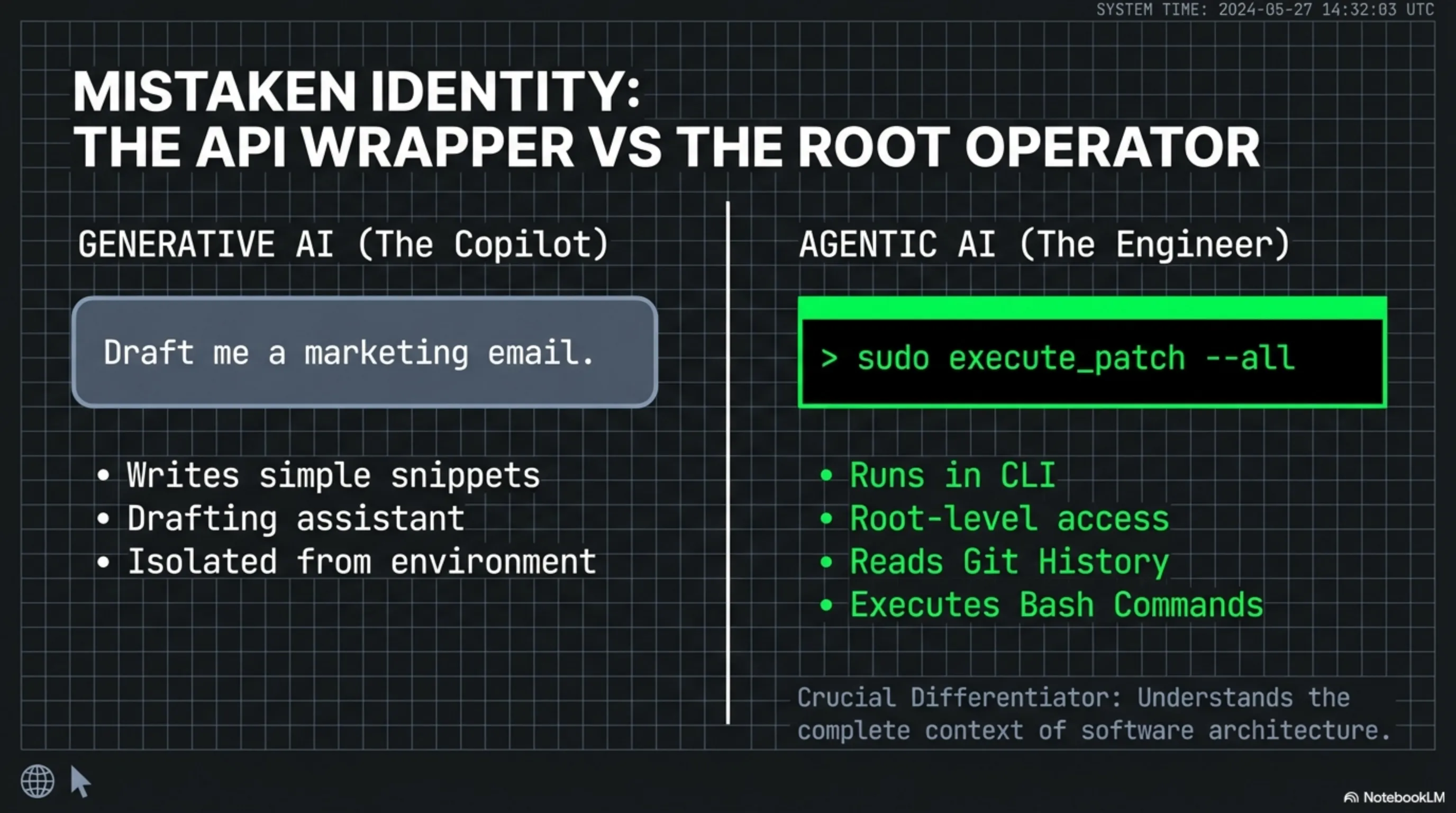

الخطأ الأكبر الذي يقع فيه المحللون المبتدئون هو اعتبار Claude Code مجرد مساعد برمجة بسيط (غلاف واجهة برمجة تطبيقات عادي يشبه الإصدارات المبكرة من Copilot). من خلال هذا المنتج، محت أنثروبيك الخط الفاصل بين الذكاء الاصطناعي التوليدي (Generative AI) والأدوات الوكيلة (Agentic Tools) إلى الأبد. يعمل Claude Code مباشرة في واجهة سطر الأوامر (CLI) الخاصة بنظامك. هذا يعني أن لديه وصولاً بمستوى الجذر (Root-level) إلى جميع ملفات المشروع، ويمكنه قراءة سجل معاملات Git، وتنفيذ أوامر Bash شخصياً، وتصحيح أخطاء سجلات النظام، والأهم من ذلك: أنه يفهم السياق الكامل لمعمارية البرمجيات الخاصة بك داخل نافذة سياق ضخمة (Massive Context Window).

عند تحديد ثغرة أمنية معقدة (مثل حقن SQL عميق أو خطأ في منطق المصادقة)، لا تكتفي هذه الأداة بإنشاء تحذير نصي في بيئة التطوير (IDE). بل تقوم بمسح بيئة التطوير، وتحديد الملفات المتسلسلة المعنية، وكتابة التصحيح الأمني (Patch) بشكل خوارزمي، وإنشاء وتشغيل اختبارات الوحدة (Unit Tests) للتأكد من أن النظام لن يتعطل بسبب هذا التصحيح، وأخيراً استبدال الكود الآمن وتأكيده (Commit). هذا يعني الإلغاء التام لعمليات التدقيق الأمني الطويلة التي كانت تكلف فرق مركز عمليات الأمن (SOC) أسابيع من الوقت وآلاف الدولارات.

٢. الإثنين الأسود في وول ستريت: التحليل المالي للسقوط الحر لأسهم CrowdStrike و Okta

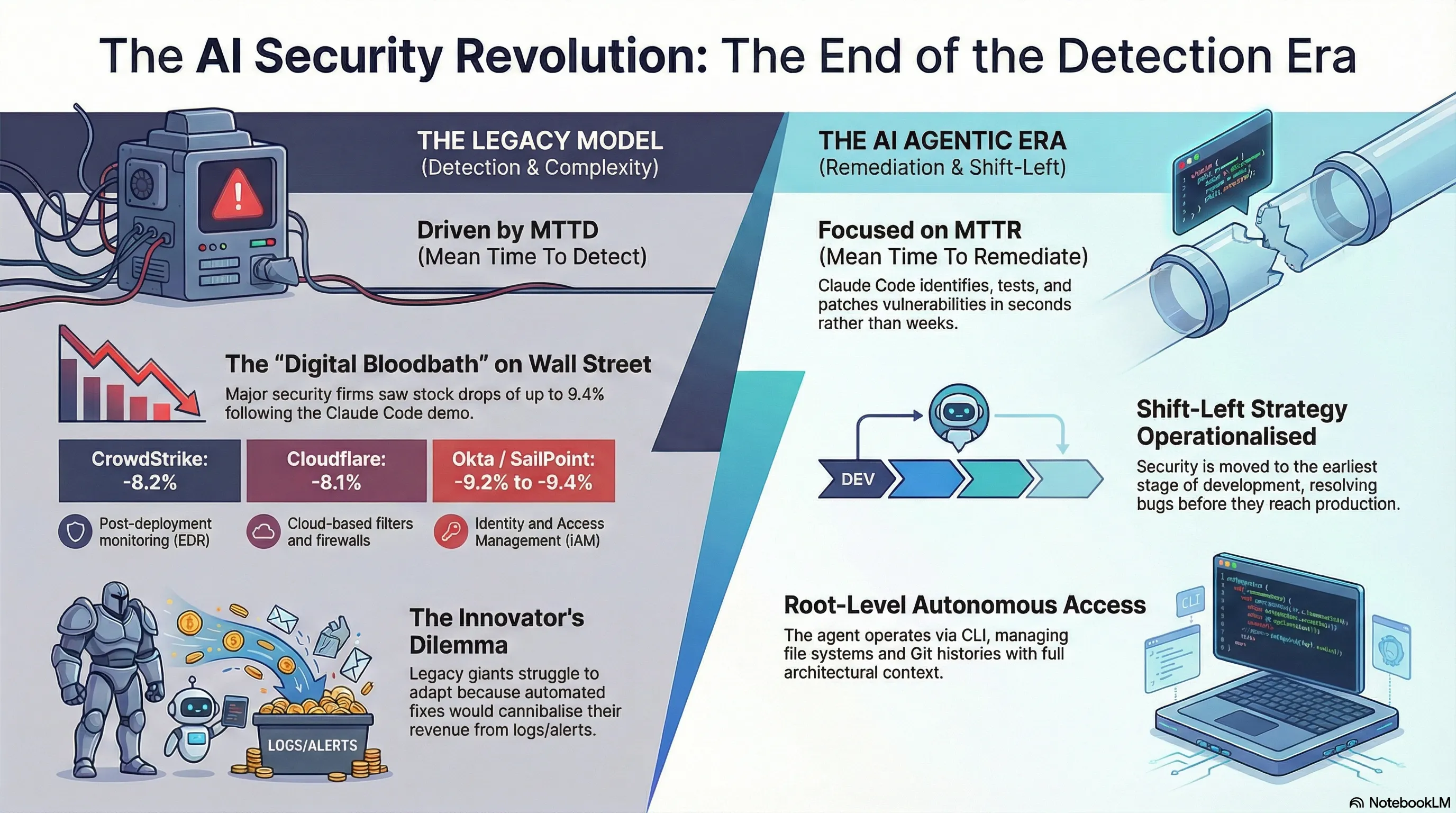

فور إصدار العرض التوضيحي المذهل من أنثروبيك، تفاعلت أسواق رأس المال بصدمة عصبية شديدة. الأسهم العملاقة التي عُرفت لسنوات كـ "ملاذ آمن" (Safe Haven) للمستثمرين المؤسسيين، والتي تمتلك نماذج إيرادات متكررة سنوية (ARR) أسطورية، شهدت سقوطاً حراً. لم يكن هذا مجرد تصحيح للأسعار؛ بل كان تغييراً جذرياً في النظرة المستقبلية:

- CrowdStrike (هبوط 8.2٪): منصات اكتشاف نقطة النهاية والاستجابة لها (EDR) الخاصة بهم لا مثيل لها في العالم، لكن المستثمرين مرعوبون بشدة من المستقبل. إذا تمكن المطورون من استخدام الذكاء الاصطناعي المستقل لكتابة أكواد آمنة من الأساس (By Design)، وتم تصحيح ثغرات اليوم الصفر (Zero-day) بشكل استباقي على مستوى الكود المصدري، فإن الحاجة إلى تثبيت مستشعرات EDR باهظة الثمن على آلاف الخوادم لمراقبة "ما بعد النشر" ستنخفض بشدة.

- Cloudflare (هبوط 8.1٪): على الرغم من أن Cloudflare هو الملك المتوج لطبقة الشبكة وتوزيع المحتوى، إلا أن جزءاً كبيراً من إيراداته يأتي من جدران حماية تطبيقات الويب (WAF) وأنظمة الدفاع من الطبقة السابعة. يخشى السوق من أن الأدوات الوكيلة يمكنها بناء هياكل أمنية محلية محسنة، وتشفير داخل التطبيق، والتحقق من صحة المدخلات، مما يقلل الحاجة إلى المرشحات السحابية باهظة الثمن.

- Okta و SailPoint (هبوط 9.2٪ و 9.4٪): عمالقة أنظمة إدارة الهوية والوصول (IAM). مع ظهور Claude Code، يمكن لفريق صغير من المطورين بناء أنظمة إدارة وصول مخصصة، وترميز (Tokenization) معقد وفائق الأمان، وتصحيحه في الوقت الفعلي داخل المؤسسة (In-house)، بجزء بسيط من تكلفة تراخيص هذه الشركات التي تبلغ ملايين الدولارات.

٣. التحول النموذجي (MTTD مقابل MTTR): موت "الاكتشاف" وولادة "المعالجة الآلية"

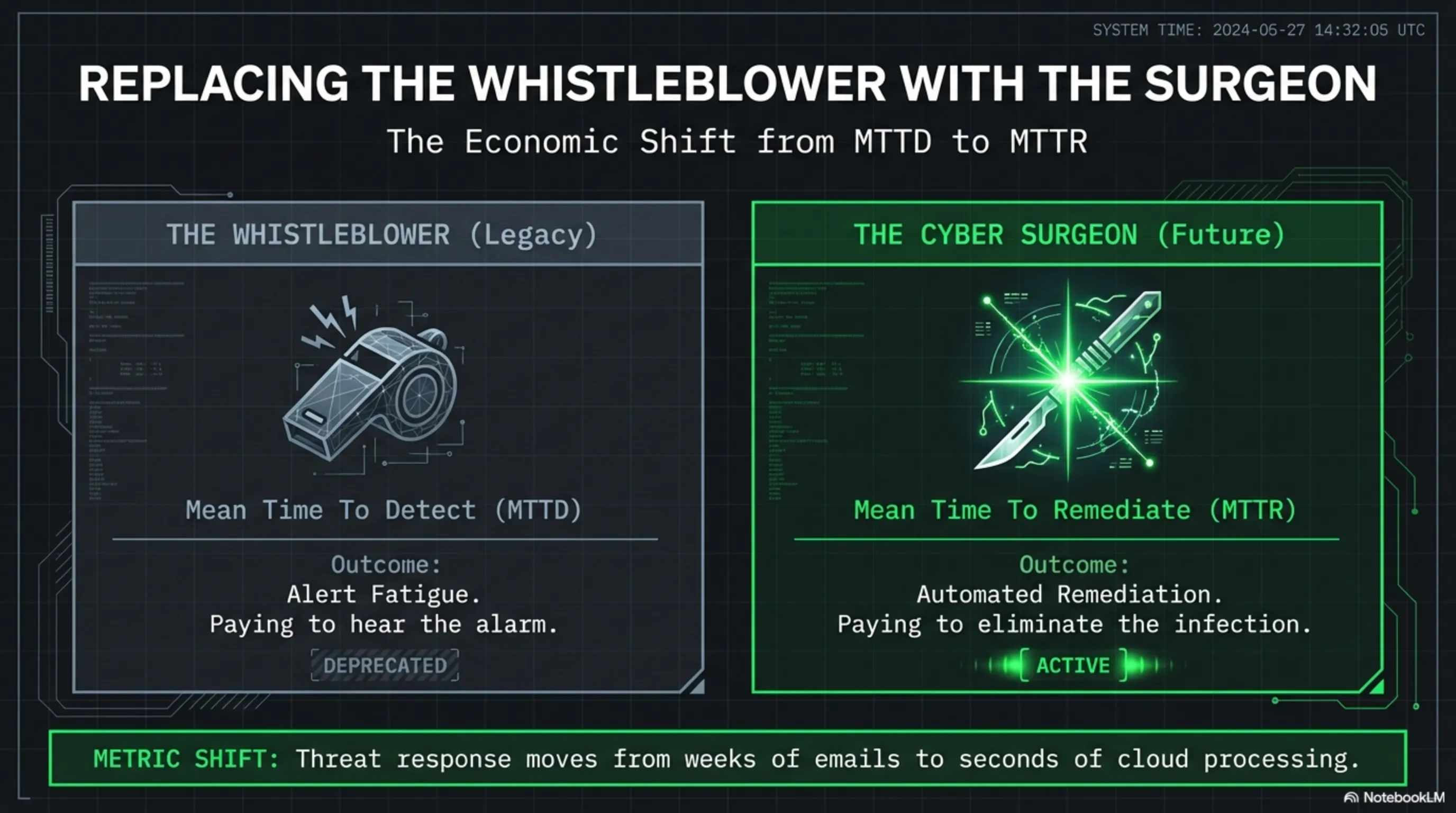

على مدى العقدين الماضيين، بُنيت تجارة الأمن السيبراني المربحة حصرياً على أساس "الاكتشاف" (Detection) و "تقييم الثغرات" (Vulnerability Assessment). كان المقياس الأساسي للصناعة هو تقليل متوسط وقت الاكتشاف (MTTD). كنت تدفع مبالغ ضخمة لشركات الأمن لتعطيك المئات من لوحات المعلومات المعقدة وتولد آلاف التنبيهات (Alerts) يومياً لتخبرك بمكان المخترق. أدى ذلك إلى ظاهرة مدمرة تُعرف باسم "إرهاق التنبيهات" (Alert Fatigue) بين مهندسي الأمن، حيث تضيع التهديدات الحقيقية وسط الضوضاء.

ومع ذلك، حول Claude Code النموذج نحو "المعالجة" (Remediation) ومقياس متوسط وقت الإصلاح (MTTR). في هذا النظام الجديد، لم تعد بحاجة إلى شرطي يكتفي بإطلاق الصافرات وتشغيل الإنذارات؛ أنت بحاجة إلى جراح سيبراني يقضي على العدوى بدقة بكسلية قبل أن تنتشر عبر الشبكة. إن تقليص وقت الاستجابة للتهديدات من أسابيع من رسائل البريد الإلكتروني المتبادلة بين فريق الأمن والمبرمج، إلى بضع ثوانٍ من المعالجة السحابية، قد اخترق القلب النابض للإيرادات التقليدية في وول ستريت.

🛠️ التحليل الاستراتيجي للمفتش (معضلة المبتكر - Innovator's Dilemma):

لماذا لا تقوم شركات مثل CrowdStrike أو Palo Alto ببناء أدوات إصلاح الأكواد هذه بنفسها؟ هذه هي بالضبط "معضلة المبتكر" التي طرحها كلايتون كريستنسن. يعتمد نموذج أعمالهم (Business Model) على "بيع التعقيد"، و"تحليل السجلات الضخمة"، و"الاشتراكات للمراقبة المستمرة". إذا قاموا ببناء أداة تؤمن كود العميل من الجذور وإلى الأبد، سينخفض حجم السجلات، وستتوقف الإنذارات، وسيقومون فعلياً بتدمير (Cannibalize) منتجهم الحالي الذي يدر مليارات الدولارات. هذه هي النقطة العمياء ونقطة الضعف القاتلة للشركات العملاقة القديمة (Legacy) أمام الشركات الناشئة المرنة للذكاء الاصطناعي.

٤. اقتصاد الأمن: لماذا لا تستطيع الشركات التقليدية المنافسة مع الذكاء الاصطناعي؟

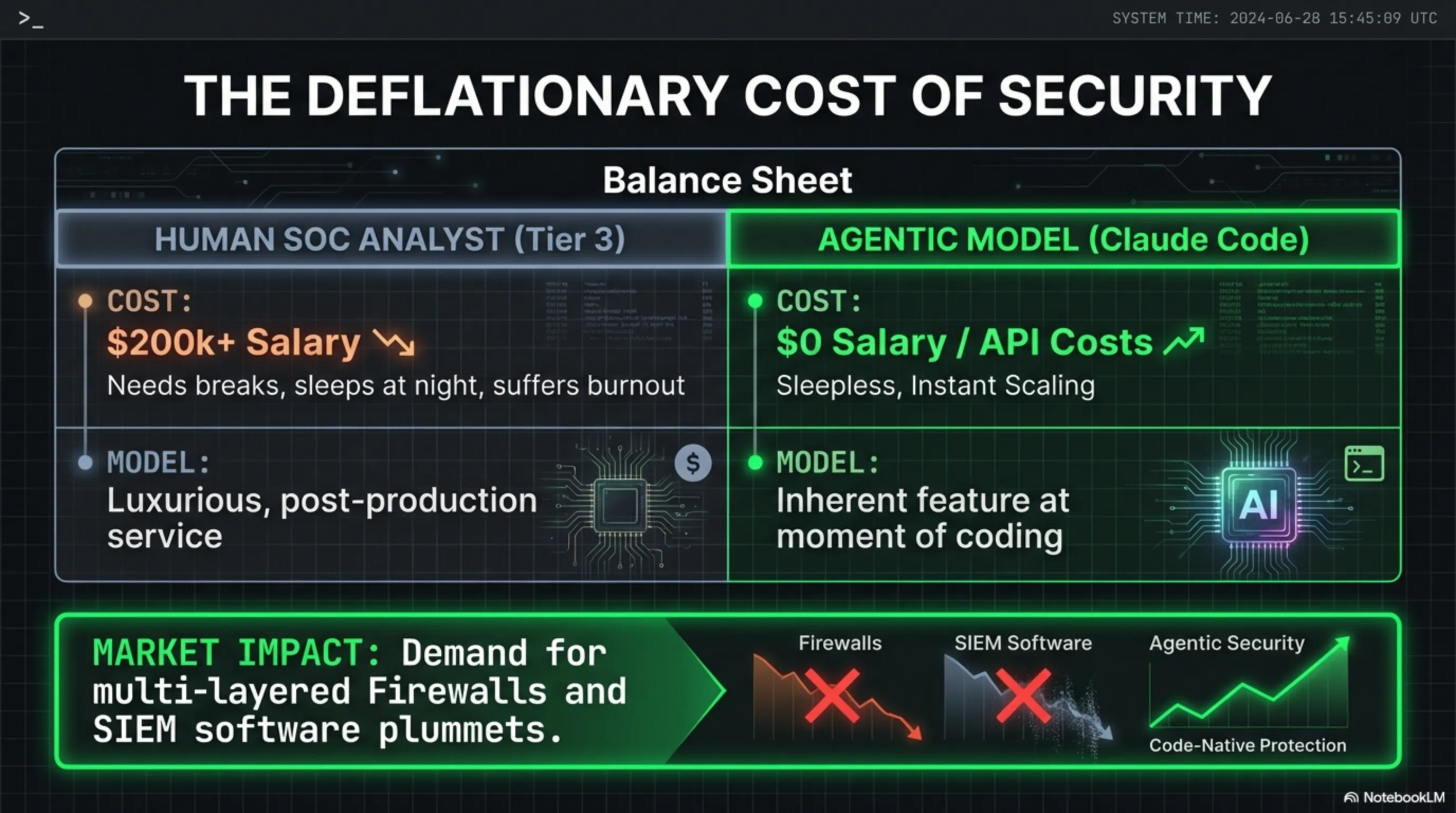

لسنوات عديدة، حصدت شركات الأمن العملاقة أرباحاً طائلة استناداً إلى "الخوف"، و"الامتثال للقوانين (Compliance)"، و"التعقيد المتزايد للشبكات الهجينة". كلما زاد تعقيد التهديدات السيبرانية (مثل برامج الفدية)، زادت الحاجة إلى محللين بشريين من المستوى الثالث (Tier 3 Analysts) في مراكز عمليات الأمن (SOC)، مما يؤدي إلى بيع حزم خدمات أكثر تكلفة.

ولكن عندما يدخل الذكاء الاصطناعي الوكيل (Agentic AI) إلى ساحة المعركة، فإننا نواجه ظاهرة غير مسبوقة تتمثل في "التكلفة الانكماشية للأمن" (Deflationary Cost of Security). نموذج الذكاء الاصطناعي لا يطلب راتباً قدره 200,000 دولار، ولا يحتاج إلى فترات راحة، ولا ينام أثناء النوبة الليلية، ولا يعاني من الإرهاق الوظيفي (Burnout). عندما يتحول الأمن من "خدمة جانبية فاخرة لما بعد الإنتاج" إلى "ميزة متأصلة في لحظة كتابة الكود" (Code-Level Security)، فإن حاجة المؤسسات إلى شراء جدران حماية (Firewalls) متعددة الطبقات وبرامج SIEM باهظة الثمن تنخفض بشدة.

٥. استراتيجية الترحيل إلى اليسار (Shift-Left) المطلقة: دمقرطة الأمن في دورة CI/CD

في عالم هندسة البرمجيات، هناك مفهوم استراتيجي يسمى Shift-Left؛ ويعني نقل اختبارات ومراجعات الأمن إلى الجانب الأيسر من دورة التطوير (المراحل الأولى من كتابة البرمجيات)، قبل أن يصل الكود إلى مرحلة الإنتاج (Production). حتى الآن، كان التنفيذ الحقيقي لـ Shift-Left يتطلب توظيف مهندسي DevSecOps فائقي التخصص، وهو ما كان أشبه بالبحث عن إبرة في كومة قش في سوق العمل.

يقوم Claude Code بتفعيل هذه الاستراتيجية بدقة وبتكلفة تقترب من الصفر. تضع هذه الأداة قوة جيش سيبراني كامل وفريق اختراق محترف (Red Team) بين يدي مطور فردي (Solo Developer). يمكن الآن للمبرمج المبتدئ (Junior)، قبل تأكيد (Commit) أكواده، حل جميع الأخطاء الأمنية، وتسرب الذاكرة، ومخاطر حقن SQL، والتكوينات السحابية الخاطئة بأمر بسيط في واجهة سطر الأوامر. هذه الدمقرطة للأمن، على الرغم من أنها معجزة لمستقبل جودة البرمجيات، إلا أنها تمثل كارثة مالية شاملة للشركات التي كانت تتربح من "احتكار المعرفة الأمنية".

٦. مستقبل مهندسي الأمن والدور الجديد لـ CISO: من صائد ثغرات إلى مدير أسطول

انهيار سوق الأسهم لا يعني نهاية مهندسي الأمن البشريين، بل يعني تحولاً في وظائفهم. لن يقضي مديرو أمن المعلومات (CISO) ميزانياتهم بعد الآن في شراء لوحات مراقبة عديمة الفائدة. يتم ترقية دور مهندس الأمن من "صائد سجلات يدوي" إلى "مدير ومراقب لأسطول الذكاء الاصطناعي" (AI Fleet Manager). سيقوم البشر بتصميم الاستراتيجيات الدفاعية الكلية